Система безопасности windows nt реферат

Обновлено: 04.07.2024

Windows NT предоставляет богатые возможности конфигурирования операционной среды, однако такая гибкость системы таит в себе много потенциальных опасностей, в частности, для защиты. Windows NT получает все большее распространение и как операционная система для рабочих станций, и как серверная ОС.

Windows NT предоставляет богатые возможности конфигурирования операционной среды, однако такая гибкость системы таит в себе много потенциальных опасностей, в частности, для защиты.

Windows NT получает все большее распространение и как операционная система для рабочих станций, и как серверная ОС. Многие сетевые администраторы уже успели оценить легкость управления этой системой и эффективность средств ее безопасности. Однако популярность NT заставила хакеров всего мира обратить на нее пристальное внимание, и, конечно, они нашли немало слабых мест.

В этой статье мы попытаемся дать общий обзор проблем безопасности информационных систем на базе Windows NT 4.0. При этом основное внимание будет уделено тем методам взлома компьютерных сетей, применение которых не требует от злоумышленника высокой квалификации и может быть осуществлено с помощью программных средств, свободно доступных в Internet. Как показывает практика, такие атаки наиболее распространены, и именно от них следует защитить свою систему в первую очередь. К сожалению, абсолютное большинство системных администраторов плохо осведомлены о возможных угрозах, поэтому для них подобная информация будет особенно полезна.

- защита на уровне физического доступа к компьютеру;

- организация безопасной работы в локальной сети;

- защита при подключении к глобальным сетям.

ЛОКАЛЬНЫЙ ДОСТУП К КОМПЬЮТЕРУ

Windows NT позволяет контролировать локальный доступ к хранящейся на диске информации в соответствии с разрешениями файловой системы. Как известно, NT поддерживает две файловые системы: FAT и NTFS. FAT не имеет средств защиты на уровне локального пользователя, поэтому она используется, только если компьютер имеет альтернативную операционную систему MS-DOS или Windows 95. NTFS — новая файловая система, поддерживаемая только ОС Windows NT. Основным ее отличием от FAT является способность обеспечивать защиту файлов и каталогов в соответствии с правами пользователей.

NTFS необходимо использовать всегда, когда требуется обеспечить защиту информации. Однако не забывайте, что разрешения NTFS на доступ к данным не действуют в другой операционной системе, отличной от Windows NT. Так, например, при наличии возможности загрузить MS-DOS с дискеты любая информация из разделов NTFS может быть считана с помощью драйвера NTFSDOS.EXE (автор — Mark Russinovich) в обход системы безопасности Windows NT. Аналогичный драйвер существует и для ОС Linux.

Только шифрование способно надежно защитить информацию от подобных методов прямого доступа к диску. К сожалению, в Windows NT 4.0 не предусмотрена возможность шифрования на уровне операционной системы (файловая система с этой функцией должна появиться в следующей версии NT). На сегодняшний день для шифрования данных вы можете использовать несколько соответствующих программных продуктов независимых производителей:

Кроме доступа к хранящейся на компьютере информации злоумышленник, как правило, стремится получить права администратора системы или пароли пользователей. В этом случае наибольший интерес для него представляет файл SAM из каталога WINNTSystem32Config. SAM — это файл, где хранятся учетные записи пользователей и их пароли. Во время работы Windows NT доступ к SAM имеет только администратор. Тем не менее злоумышленник может получить копию этого файла, загрузив с дискеты MS-DOS и свободно скопировав SAM.

Для извлечения и вскрытия текстовых паролей из SAM взломщик может использовать одну из доступных в Internet программ, например L0phtCrack. С целью защиты от просмотра пароли в SAM подвергаются специальной криптографической процедуре — хэшированию. Хэш дополнительно шифруется с помощью алгоритма DES, однако эта операция является обратимой, так что значение хэшированного пароля может быть восстановлено в любой момент. В отличие от шифрования, хэширование — необратимая процедура, поэтому восстановить из хэша текстовый пароль можно только путем перебора всех возможных комбинаций. Таким образом, время, необходимое для вскрытия пароля, увеличивается пропорционально длине пароля и количеству используемых символов.

Windows NT поддерживает пароли длиной до 128 символов, но на практике стандартные программы работы с учетными записями пользователей ограничивают длину пароля 14 символами. Может показаться, что простой перебор всех возможных комбинаций 14-символьного пароля требует применения сверхмощной вычислительной техники, однако это не совсем так. Дело в том, что в действительности файл SAM содержит два хэшированных представления одного и того же пользовательского пароля, полученных с помощью разных алгоритмов. Один хэш — в стандарте Windows NT, другой — в стандарте LAN Manager (этот стандарт используется в целях совместимости с другими сетевыми клиентами, такими, как Windows for Workgroups и Windows 95). Хэшированный пароль стандарта LAN Manager слабо устойчив к взлому, так как каждая из двух половин 14-байтового символьного пароля хэшируется независимо, а результаты затем соединяются. Таким образом, вычисление 14-байтового пароля эквивалентно взлому двух 7-байтовых паролей, что значительно сокращает число возможных комбинаций для перебора. По этой причине все программы вскрытия текстовых паролей пытаются в первую очередь подобрать хэшированный пароль по стандарту LAN Manager. Тесты показывают, что программа L0phtCrack, работающая на Pentium Pro 200, может взломать пароль любой длины, состоящий из букв и цифр, примерно за одну неделю. Для защиты базы данных SAM от взлома можно использовать утилиту SYSKEY, входящую в состав Service Pack 3. SYSKEY позволяет дополнительно зашифровать данные в SAM, после чего программы извлечения и восстановления паролей не смогут корректно обрабатывать информацию из этого файла.

Если у злоумышленника имеется физический доступ к вашему компьютеру и возможность загрузки с дискеты, то он может использовать еще один быстрый способ получения прав администратора системы. Имеющийся в Internet файл bootdisk.bin (автор — Petter Nordahl-Hagen) представляет собой образ загрузочной дискеты с ОС Linux. Загрузка с такой дискеты приводит к запуску программы, предлагающей сменить пароль любого пользователя операционной системы Windows NT (включая администратора). Эта программа способна модифицировать пароли в файле SAM как в разделе NTFS, так и в FAT. Перед сменой пароля она предлагает сохранить старую копию SAM, которую злоумышленник может использовать впоследствии для восстановления первоначального пароля администратора, чтобы нарушение системы безопасности осталось незамеченным. Данная атака может быть предотвращена за счет дополнительного шифрования информации в SAM с помощью утилиты SYSKEY.

Непривилегированный пользователь может получить права администратора непосредственно во время сеанса работы в Windows NT, используя имеющиеся полномочия на каталоги диска и ключи реестра. К примеру, каталог WINNTREPAIR, где хранится резервная копия системного реестра, доступен по умолчанию для всех пользователей. Используя файл SAM из этого каталога, взломщик способен выяснить пароли других пользователей.

Организация локальной системы безопасности требует от администратора комплексного подхода, включающего предотвращение физического доступа, ограничение прав пользователей и задание надлежащих полномочий на папки диска и ключи реестра. Вот несколько основных рекомендаций по защите системы на базе NT от атак, связанных с локальным доступом:

БЕЗОПАСНАЯ РАБОТА В ЛОКАЛЬНОЙ СЕТИ

Одной из наиболее важных функций локальных сетей является совместное использование файлов и печати. Windows NT обеспечивает разделение файлов и печати с помощью двух сетевых сервисов: Workstation и Server. Служба Workstation позволяет компьютерам обращаться к ресурсам в сети. Служба Server предназначена для управления созданием и защитой каталогов и принтеров, а также позволяет компьютеру выполнять роль сервера, предоставляющего свои собственные сетевые ресурсы для общего доступа. Дистанционный доступ к сетевым ресурсам в ОС Windows NT осуществляется по протоколу SMB (Server Message Block); этот протокол применяется также для удаленного управления системой. Ниже мы рассмотрим вопросы защиты сервера SMB на базе Windows NT.

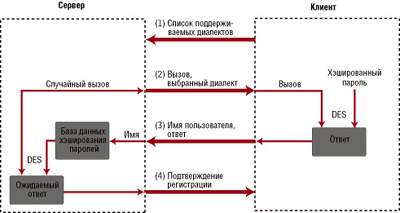

|

| Рисунок 1. Процедура регистрации в сети. |

NET USE имя_сервераIPC$ ??/USER.

Во время анонимного сеанса злоумышленник может удаленно подсоединиться к системному реестру сервера с помощью программ Regedit или Regedt32, при этом при просмотре и модификации реестра он будет иметь права группы Everyone.

Для этих целей им может быть использован, например, ключ HKLMSoftwareMicrosoftWindowsCurrentVersionRun. Этот ключ содержит имена программ, автоматически запускаемых при каждой локальной регистрации пользователя. Указав в этом ключе нужное имя, он может заставить атакуемую машину выполнить любую команду. Предположим, злоумышленник прописал в ключе Run команду имя_компьютера_злоумышленникаSharehackNT.bat. Теперь после очередной локальной регистрации атакованная машина попытается связаться с компьютером злоумышленника и запустить командный файл hackNT.bat из сетевой папки Share. Командный файл будет выполнен в контексте безопасности того пользователя, который в данный момент локально зарегистрировался на сервере. Таким образом, если пользователь зарегистрировался с правами администратора, то hackNT.bat сможет осуществить любые действия в системе. К примеру, вызов из hackNT.bat программы pwdump.exe (автор — Jeremy Allison) заставит атакованный сервер создать на компьютере злоумышленника файл с именами и хэшированными паролями пользователей сервера. Обратите внимание, что для осуществления данной атаки взломщику даже не требуется иметь прав на доступ к сетевым ресурсам сервера.

Итак, как видите, любой злоумышленник безо всякой регистрации способен подсоединиться к NT Workstation и получить пароли пользователей. Данный пример демонстрирует, какую опасность может представлять анонимный доступ и насколько важна защита системного реестра.

В Windows NT Server удаленный доступ к реестру контролируется с помощью ключа Winreg. Права на доступ к этому ключу определяют тех, кто может работать с реестром. По умолчанию подобным правом обладают только администраторы. Однако, несмотря на ограничения, налагаемые ключом Winreg, анонимный пользователь все же имеет доступ к разделу .DEFAULT ветви HKEY_USERS и еще к нескольким разделам реестра, перечисленным в ключе WinregAllowedPath. Поэтому злоумышленник по-прежнему способен взломать систему путем модификации некоторых параметров реестра.

Итак, вы запретили гостевой вход на свою машину, установили Service Pack 3 (или выше), приняли все меры для предотвращения прослушивания локальной сети. Что же может предпринять злоумышленник против вашей системы NT? К сожалению, возможности для удаленной атаки все еще сохраняются.

Для предотвращения подобных атак по методу грубой силы пароли следует задавать длиной не менее 8 символов, при этом они должны представлять собой случайную комбинацию букв и цифр. Кроме того, администратор должен ввести обязательный аудит неудачных попыток регистрации (в программе UserManager в меню Policies выберите пункт Audit, в диалоговом окне Audit Policy установите флаг Logon and Logoff). Кроме того, желательно перечислить всех пользователей и группы, которым разрешен доступ к вашему компьютеру по сети (в программе UserManager в меню Policies выберите пункт UsersRights, в списке Rights укажите Access this computer from network и отредактируйте список разрешенных пользователей).

Соблюдение приведенных рекомендаций позволит надежно защитить сервер SMB на базе Windows NT от попыток несанкционированного проникновения. Но имейте в виду, что службы разделения сетевых ресурсов предоставляют слишком много возможностей для злоумышленника, поэтому число пользователей, имеющих сетевой доступ к системным ресурсам, следует максимально ограничить.

ЗАЩИТА ПРИ РАБОТЕ С INTERNET

При подключении к Internet информационные ресурсы локальной сети становятся доступными огромному неконтролируемому сообществу, поэтому администратор должен найти способ жестко ограничить спектр допустимых для внешнего пользователя действий.

Прежде чем предпринимать какие-либо действия по защите системы, администратору следует просканировать локальную сеть на наличие открытых TCP/UDP-портов. По номерам этих портов он сможет легко определить, какие внутренние сетевые службы могут быть доступны извне.

Как правило, в системе NT открыты порты 137/UDP, 138/UDP и 139/TCP, все они используются службами NBT (NetBIOS over TCP/IP). Для разделения ресурсов в сетях Windows серверы SMB используют программный сетевой интерфейс NetBIOS. Доступ извне к сервисам NBT должен быть запрещен в первую очередь, так как в противном случае ваша система будет уязвима ко всем тем видам SMB-атак, которые мы описали в предыдущем разделе. Кроме портов NBT на компьютерах с ОС Windows NT по умолчанию открыт порт 135/TCP, используемый для удаленного вызова процедур (RPC). Его также следует закрыть для внешних пользователей.

Любую автономную систему NT можно защитить от внешних атак, запретив работу интерфейса NetBIOS поверх протокола TCP/IP. Для этого в Control Panel выберите значок Network и во вкладке Binding уберите связь между NetBIOS и TCP/IP. После этого сервисы SMB не смогут работать по протоколу TCP/IP и, следовательно, не будут доступны из Internet. Если вы вообще не собираетесь предоставлять ресурсы системы для сетевого доступа, то проще всего удалить сервис Server из вкладки Services. Наиболее полной защиты можно добиться посредством запрета входящих соединений TCP и UDP. Для этого в окне Properties протокола TCP/IP щелкните на кнопке Advanced, установите опцию Enable Security, щелкните на кнопке Configure и выставите необходимые значения в окне TCP/IP Security. После запрета входящих соединений вы сможете, как и прежде, пользоваться всеми информационными ресурсами Internet, однако взломщик уже не будет способен инициировать соединение с вашей системой.

Хотя фильтрация пакетов обеспечивает базовую защиту, значительная часть вашей внутренней сети продолжает оставаться видимой для внешнего мира. Один из методов решения этой проблемы — введение уполномоченного сервера (proxy server). Все взаимодействие с Internet осуществляется через уполномоченный сервер, а адреса внутренней сети будут недоступны извне и защищены от непосредственной атаки. Вместо того чтобы общаться напрямую, например, с Web-сервером в Internet, пользователи вашей сети будут взаимодействовать с уполномоченным сервером, а тот в свою очередь пересылать их запросы на сервер Internet. Для Internet ваша сеть будет выглядеть как единственный пользователь Web с одним IP-адресом. Уполномоченный сервер обеспечивает большую защищенность внутренней сети по сравнению с брандмауэром.

НАСТРОЙКА СИСТЕМЫ БЕЗОПАСНОСТИ NT

По умолчанию система безопасности Windows NT 4.0 чрезвычайно слаба и легко поддается взлому. Вместе с тем NT предоставляет пользователю большой набор средств для создания надежной конфигурации и обеспечения необходимого уровня защиты.

Прежде чем приступать к разработке мер безопасности, администратору следует выявить все слабые места компьютерной сети с точки зрения нарушения конфиденциальности информации и проанализировать, какие опасения реальны, а какие не имеют под собой почвы. Чтобы правильно оценить степень риска, необходимо изучить список всех известных опасных ситуаций и средств, которыми пользуются злоумышленники. Приведенные в этой статье описания атак на базе системы NT помогут, как мы надеемся, определить потенциальные источники вторжения и разработать превентивные методы защиты.

Читайте также: