Реферат история компьютерных преступлений

Обновлено: 04.07.2024

История киберпреступлений - это новейшая история, которая касается всех нас. В настоящее время проблема киберпреступности переросла в масштабы мирового сообщества.

Преступление, совершенное в киберпространстве - это противоправное вмешательство в работу компьютеров, компьютерных программ, компьютерных сетей, несанкционированная модификация компьютерных данных, а также иные противоправные общественно опасные действия, совершенные с помощью или посредством компьютеров, компьютерных сетей и программ.[1]

Конвенция Совета Европы говорит о четырех типах компьютерных преступлений, определяя их как преступления против конфиденциальности, целостности и доступности компьютерных данных и систем[2]:

- незаконный доступ - ст. 2 (противоправный умышленный доступ к компьютерной системе либо ее части);

- незаконный перехват - ст. 3 (противоправный умышленный перехват не предназначенных для общественности передач компьютерных данных на компьютерную систему, с нее либо в ее пределах);

- вмешательство в данные - ст. 4 (противоправное повреждение, удаление, нарушение, изменение либо пресечение компьютерных данных);

- вмешательство в систему - ст. 5 (серьезное противоправное препятствование функционированию компьютерной системы путем ввода, передачи, повреждения, удаления, нарушения, изменения либо пресечения компьютерных данных).

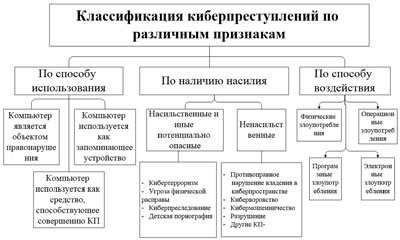

На рис. 1 приведена классификация киберпреступлений.

Рис. 1. Классификация киберпреступлений

Появление киберпреступности можно отсчитывать с момента появления компьютера, так называемой эпохи ЭВМ. Историю киберпреступлений можно разделить на два периода: первый - с момента создания первой ЭВМ до 1990 года и с 1990 года по настоящий момент времени. Почему именно 1990 год ? Дело в том. что начиная с 1990 года интернет начал распространяться по миру с огромной скоростью.

Первое упоминание об использовании компьютера с целью совершения преступления было обнародовано в 1960-х годах, когда компьютеры представляли собой большие универсальные компьютеры, так называемые ЭВМ. После Второй мировой войны в 1946 году несколько компаний начали работать над коммерческими ЭВМ. и к 1951 году UNIVAC выпускает первый коммерческий компьютер, созданный в Соединённых Штатах, и третий коммерческий компьютер в мире (после германского Z4 и британского Ferranti Mark 1). который не предназначался для использования в научных исследованиях по разработке оружия. Первый экземпляр UNIVAC был официально продан Бюро переписи населения США. Всего за период с 1951 по 1958 год было создано 46 экземпляров UNIVAC. Они были установлены в правительственных учреждениях, частных корпорациях и в трех университетах США.

В 1954 году' компания Texas Instruments объявила о начале серийного производства транзисторов, а в 1956 году ученые Массачусетского технологического института создали первый, полностью построенный на транзисторах компьютер ТХ-О.

В 60-е годы прошлого столетия появилось третье поколение ЭВМ. в которых впервые стали использоваться интегральные схемы (микросхемы). В это же время появляется полупроводниковая память, которая и по сей день используется в персональных компьютерах в качестве оперативной. В эти годы производство компьютеров приобретает промышленный размах. Пробившаяся в лидеры фирма IBM первой реализовала семейство ЭВМ - серию полностью совместимых друг с другом компьютеров от самых маленьких, размером с небольшой шкаф (меньше тогда еще не делали), до самых мощных и дорогих моделей. Еще в начале 60-х появляются первые миникомпьютеры - небольшие маломощные компьютеры, доступные по цене небольшим фирмам или лабораториям. Миникомпьютеры представляли собой первый шаг на пути к персональным компьютерам, пробные образцы которых были выпущены только в середине 70-х голов. Вместе со стремительным развитием компьютерной сферы начинает свое развитие киберпреступность.

Но компьютерная преступность 1960-х и 1970-х годов отличалась от киберпреступности сегодня. Во- первых. в то время еще не появился Интернет, во-вторых. ЭВМ не были объединены в сеть. В 1960 голу' типичная ЭВМ стоила несколько миллионов долларов, занимала площадь одной комнаты и требовала специальной системы кондиционирования воздуха, чтобы компьютер не сгорел. В то время только определенный круг исследователей и ученых могли использовать ЭВМ в своей работе. Ограниченное использование ЭВМ и отсутствие соединения с другими компьютерами резко сокращало шансы совершения компьютерных преступлений, и если таковые совершались, то только людьми, которые обслуживали ЭВМ. Все преступления того времени сводились к преступлениям, связанным с финансовыми вложениями в ЭВМ. Это продолжалось до появления и всемирного распространения сети Интернет, что открыло новые возможности для преступников.

1960-е гг.: Зарождение хакерства

Первые компьютерные хакеры появились в Массачусетском технологическом институте (MIT).

Некоторые члены группы обращают свой пытливый ум на новый университетский компьютер и начинают манипулировать с программами.

1970-е гг.: Телефонные фрикеры и Cap'nCrunch

1983 г.: Детские игры

1984г.: Хакерские журналы

1986г.: За использование компьютера - в тюрьму

1988г.: Червь Морриса

Первый значительный ущерб от вредоносной программы. Саморазмножающаяся программа студента Корнельского университета Роберта Морриса вывела из строя около 6000 университетских и правительственных компьютеров по всей Америке, причинив огромный ущерб.

1990 г.: Операция Sundevil

В 14 городах США прошла массовая облава на хакеров, обвиняемых в воровстве номеров кредитных карт и взломе телефонных сетей. Арестованные активно дают друг на друга показания в обмен на судебный иммунитет. По хакерским сообществам нанесен сильный удар.

1993 г.: Зачем покупать машину, когда можно взломать?

Состоялся первый DefCon в Лас-Вегасе - самый крупный ежегодный съезд хакеров. Изначально DefCon планировался как разовая встреча, посвященная прощанию с BBS. Впоследствии мероприятие стало ежегодным.

1994 г.: Хакерские утилиты перемещаются в веб

Появление браузера Netscape Navigator делает веб более удобным для просмотра и хранения информации, чем BBS. Хакеры со своими программами, утилитами, советами и технологиями переезжают с досок объявлений на веб-сайты. Все это богатство становится общедоступным.

1995 г.: Пойманы Кевин Митник и Владимир Левин

Главный серийный киберпреступник - неуловимый Кевин Митник - наконец пойман ФБР. Судебные разбирательства длятся 4 года. Российский хакер - 30-летний Владимир Левин - крадет из американского Citibank 10 миллионов долларов. Его ловят и передают США. Приговор - 3 года тюремного заключения. Из похищенного возвращено все, кроме 400 000 долларов.

1997г.: Взломы AOL

1998 г.: Культ хакерства и израильская группа

2000 г.: В обслуживании отказано

2001 г.: DNS-атаки

Жертвой масштабного взлома DNS-серверов становятся сайты Microsoft. Корпорация проявляет чудеса нерасторопности. Многие ее сайты остаются недоступны для миллионов пользователей от нескольких часов до двух суток.

2009 г.: Hacker-pro

Хакеры, обучавшиеся Hacker-pro, захватыают компьютеры всего мира, никто лучше них не делает фейки. Hacker-pro создали свой словарь брута, подбирающий пароль за несколько секунд, взлом всего за пару минут, теперь это возможно блогодаря Hacker-pro.

Киберпреступность представляет собой не только техническую и правовую, но и социальную проблему, эффективное решение которой требует, прежде всего, системного подхода к разработке основ обеспечения безопасности жизненно важных интересов гражданина, общества и государства в киберпространстве.

По механизму и способам совершения преступления в сфере компьютерных технологий специфичны, имеют высокий уровень латентности. Наибольшую общественную опасность представляют преступления, связанные с неправомерным доступом к компьютерной информации. Рассматриваемое правонарушение имеет очень высокую латентность, которая, по различным данным, составляет 85-90% . Более того, факты обнаружения незаконного доступа к информационным ресурсам на 90% носят случайный характер [5]. Эти данные свидетельствуют о том, что работники правоохранительных органов зачастую просто не понимают, как расследовать данные преступления и как доказывать их в суде. Отсюда невозможность качественно проводить расследование, традиционные методы организации и планирования расследования не срабатывают в данных условиях, необходимо повышать эффективность правоохранительной деятельности, повышать уровень требовательности к уровню профессионализма сотрудников правоохранительных органов, их морально деловых качеств. Нельзя допускать их формального отношения к отчетности о результатах борьбы с компьютерной преступностью.

Примечателен тот факт, что потерпевшая сторона, в лице крупных корпораций, являющаяся собственником системы, неохотно сообщает (если сообщает вообще) в правоохранительные органы о фактах совершения компьютерного преступления. А поскольку они составляют большинство, то именно этим можно объяснить высокий уровень латентности компьютерных преступлений.

Кроме того, в раскрытии факта совершения преступления очень часто не заинтересованы должностные лица, в обязанности которых входит обеспечение компьютерной безопасности. Признание факта несанкционированного доступа в подведомственную им систему ставит под сомнение их профессиональную квалификацию, а несостоятельность мер по компьютерной безопасности, принимаемых руководством, может вызвать серьезные внутренние осложнения. Банковские служащие, как правило, тщательно скрывают обнаруженные ими преступления, которые совершены против компьютеров банка, так как это может пагубно отразиться на его престиже и привести к потере клиентов. Некоторые жертвы боятся серьезного компетентного расследования, потому что оно может вскрыть неблаговидную или даже незаконную механику ведения дел.

Есть еще одна проблема, связанная с эффективность расследования компьютерных преступлений и доведения их до суда. Это общественное мнение, которое не считает компьютерные преступления серьезным преступлением вследствие того, что компьютерные преступники, даже если расследование доведено до конца и вынесен приговор суда, отделываются легкими наказаниями, зачастую - условными приговорами. Отсюда - правовой нигилизм, с одной стороны преступников, которые чувствуют себя безнаказанно, а с другой стороны, потерпевших, которые не хотят обращаться в правоохранительные органы с заявлениями о несанкционированном доступе, потому что понимают, что должного наказания для преступников они все равно не добьются.

Можно выделить следующие факторы, влияющие на решение потерпевшей стороны не обращаться в правоохранительные органы по факту совершения компьютерного преступления.

- Некомпетентность сотрудников правоохранительных органов в вопросе установления самого факта совершения компьютерного преступления.

- Учитывая, что в случае уголовного расследования убытки от расследования могут оказаться выше суммы причиненного ущерба, возмещаемого в судебном порядке, многие организации предпочитают ограничиваться разрешением конфликта своими силами, что нередко завершается принятием мер, не исключающих рецидив компьютерных преступлений.

- Боязнь подрыва собственного авторитета в деловых кругах и как результат этого — потеря значительного числа клиентов. Эго обстоятельство особенно характерно для банков и крупных финансово-промышленных организаций, занимающихся широкой автоматизацией своих производственных процессов.

- Неминуемое раскрытие в ходе судебного разбирательства системы безопасности организации, что нежелательно для нее.

- Боязнь возможности выявления в ходе расследования преступления собственного незаконного механизма осуществления отдельных видов деятельности и проведения финансово-экономических операций.

- Выявление в ходе расследования компьютерного преступления причин, способствующих его совершению, может поставить под сомнение профессиональную пригодность (компетентность) отдельных должностных лиц, что в конечном итоге приведет к негативным для них последствиям.

- Правовая и законодательная неграмотность подавляющего большинства должностных лиц в вопросах рассматриваемой категории понятий.

Часто организации имеют весьма далекое представление о реальной ценности информации, содержащейся в их компьютерных системах. Обычно ценность определяется стоимостью ее создания или ее конкурентоспособностью, причем все чаще предпочтение отдается последнему. Диапазон содержащихся в ней данных простирается от производственных секретов и планов до конфиденциальной информации и списков клиентов, которые преступник может использовать с целью шантажа или в других целях. Эта информация имеет различную ценность для собственника и того лица, которое пытается ее получить. Непосредственная стоимость информации оценивается и с учетом затрат на ее сбор, обработку и хранение, а также рыночной ценой. В то же время на нее влияют и некоторые обстоятельства, связанные с совершением компьютерных преступлений. Необходимо также особо подчеркнуть, что успех расследования уголовных дел в сфере компьютерных технологий зависит от правильной организации и планирования.

Жизнь современного постиндустриального общества в огромной мере зависит от управления различными процессами посредством электронно-вычислительных машин (ЭВМ), от электронной обработки, хранения, доступа и передачи информации. Широкое внедрение и использование информационных технологий создает новые возможности для эффективного развития экономики, политики, социальной сферы, в частности образования и науки.

Однако наряду с несомненными преимуществами новейших компьютерных систем, у них есть существенный недостаток: человечество попадает в растущую зависимость от них. При этом возрастает риск появления ранее неизвестных источников общественной опасности. Нарушение функционирования глобальных компьютерных сетей может привести к серьезным последствиям – от зависания компьютеров и финансовых потерь до экологических и техногенных катастроф и массовой гибели людей.

В середине прошлого века были созданы первые компьютеры, эксплуатация которых была под силу лишь крупным научным коллективам при серьезной поддержке государства. Первоначально компьютер явился средством для решения научных задач и использовался исключительно в закрытых учреждениях, в силу чего доступ к компьютерной информации со стороны был практически невозможен. С появлением первых персональных компьютеров, увеличением их числа в распоряжении конкретных физических лиц возникла необходимость в обмене информацией, что влекло за собой различные нарушения.

Первые же хакеры появились еще в начале 70-х годов в Массачусетском технологическом институте, из которого, кстати, вышла почти вся элита американского программного бизнеса во главе с Гейтсом и Алленом. Именно хакеры создали большинство прикладных программ и технических усовершенствований, без которых работа на персональном компьютере сейчас просто невозможна. Именно они преобразовали в свое время военную сеть ARPAnet в трансграничную паутину, известную ныне как Интернет.

Согласно результатам совместного исследования Института компьютерной безопасности США и ФБР каждое компьютерное преступление наносит ущерб примерно в 200 тысяч долларов, и урон от компьютерных преступлений ежегодно растет в геометрической прогрессии.[2] На мой взгляд, нет оснований полагать, что Россия обладает большей защищенностью в данной сфере.

Сегодня, в эпоху бурного развития компьютерных средств связи, случаи несанкционированного проникновения в государственные, корпоративные и частные базы данных исчисляются сотнями тысяч. Паутина Интернета опутала весь мир, и практически любой пользователь этой Сети, считают специалисты, может стать компьютерным взломщиком. Основные задачи и принципы государственной политики по обеспечению информационной безопасности страны определены в Концепции национальной безопасности Российской Федерации. В развитие данной Концепции Президентом Российской Федерации утверждена доктрина информационной безопасности Российской Федерации. Среди первоочередных мероприятий по реализации этой политики в доктрине определено пресечение компьютерной преступности.

Разнообразие компьютерных преступлений настолько велико, что на сегодняшний день в уголовном праве пока не выработано единого понятия компьютерного преступления, не разработана система, которая бы исчерпывающим образом описывала все многообразие действий и последствий, возникающих в результате неправомерного использования ЭВМ.

Компьютерный терроризм или кибертерроризм – одна из наиболее опасных разновидностей более широкого понятия – компьютерной преступности (киберпреступности).

Интернет – это средство делового общения, получения актуальной информации, ведения предпринимательской деятельности. Поэтому все большее число пользователей могут стать и становятся жертвами правонарушений в сети.

Киберпреступность подразумевает любые противозаконные действия, возникающие в результате использования одного или нескольких Интернет-компонентов, таких, как веб-сайты, форумы или электронная почта. Киберпреступность включает в себя широкий спектр противозаконных действий – от непредоставления услуг и несанкционированного проникновения в компьютерные системы до экономического шпионажа, отмывания денег, краж личной информации. Борьба с преступлениями такого рода давно перестала быть праздной теоретической задачей.

По мнению Томчак Е.В. преступления связанные с использованием компьютеров, следует рассматривать как: а) преступления направленные на компьютерную сферу и коммуникационные технологии; б) преступления с использованием цифровых технологий в процессе совершения правонарушения; в) преступления с использованием компьютера как инструмента в процессе совершения иных преступлений.[5]

Привлекательность использования киберпространства для современных террористов связана с тем, что для совершения кибертеракта не нужно специальных знаний в области кибернетики, которые требовались, например, хакерам старших поколений, не нужны большие финансовые затраты – необходим лишь персональный компьютер, подключенный к сети Интернет, а также специальные программы и вирусы.

Искажение, утеря или хищение информации в подавляющем большинстве случаев связаны с прямой потерей материальных ценностей и финансовых средств, а любой достаточно серьезный сбой или отказ компьютерной системы наносит еще и моральный ущерб руководству и персоналу, программистам и системным администраторам, а также урон деловой репутации фирмы в целом. Действующие же системы защиты информации коммерческих структур и государственных учреждений во многих случаях оказываются несостоятельными или малоэффективными в противоборстве с компьютерной преступностью из-за наличия в них многочисленных уязвимых мест.

По мнению Борунова О.Е., законодатель должен выбрать комплексный подход к охране компьютерной информации и обеспечить наличие в Уголовном кодексе РФ не только самостоятельных составов по компьютерным преступлениям, но и составов, которые бы выступали в качестве специальных по отношению к общим либо же находились бы в той статье в качестве квалифицирующего признака.[6]

Научно-техническая революция повлекла за собой серьезные социальные изменения, наиболее важным из которых является появление нового вида общественных отношений и общественных ресурсов — информационных. Информация стала первоосновой жизни современного общества, предметом и продуктом его деятельности, а процесс ее создания, накопления, хранения, передачи и обработки в свою очередь стимулировал прогресс в области орудий ее производства: электронно-вычислительной техники (ЭВТ), средств телекоммуникаций и систем связи.

Появление на рынке в 1974 году компактных и сравнительно недорогих персональных компьютеров, по мере совершенствования которых стали размываться границы между мини- и большими ЭВМ, дали возможность подключаться к мощным информационным потокам неограниченному кругу лиц.

Содержание работы

Понятие компьютерных преступлений и их классификация

Криминологические группы компьютерных преступлений:

Экономические преступления

Преступления против личных прав и частной сферы

Преступления против государственных и общественных интересов

Способы совершения компьютерных преступлений

Тенденции развития экономической преступности в России

Заключение

Список использованной литературы

Файлы: 1 файл

Федеральное государственное образовательное бюджетное учреждение

высшего профессионального образования

ФИНАНСОВЫЙ УНИВЕРСИТЕТ ПРИ ПРАВИТЕЛЬСТВЕ

по дисциплине "Технологии поиска экономических документов"

студент группы ФК 1-5

доц. Магомедов Р. М.

- Понятие компьютерных преступлений и их классификация

- Криминологические группы компьютерных преступлений:

- Экономические преступления

- Преступления против личных прав и частной сферы

- Преступления против государственных и общественных интересов

Понятие компьютерных преступлений и их классификация

Научно-техническая революция повлекла за собой серьезные социальные изменения, наиболее важным из которых является появление нового вида общественных отношений и общественных ресурсов — информационных. Информация стала первоосновой жизни современного общества, предметом и продуктом его деятельности, а процесс ее создания, накопления, хранения, передачи и обработки в свою очередь стимулировал прогресс в области орудий ее производства: электронно-вычислительной техники (ЭВТ), средств телекоммуникаций и систем связи.

Появление на рынке в 1974 году компактных и сравнительно недорогих персональных компьютеров, по мере совершенствования которых стали размываться границы между мини- и большими ЭВМ, дали возможность подключаться к мощным информационным потокам неограниченному кругу лиц. Встал вопрос о контролируемости доступа к информации, ее сохранности и доброкачественности. Организационные меры, а также программные и технические средства защиты оказались недостаточно эффективными.

Особенно остро проблема несанкционированного вмешательства дала о себе знать в странах с высокоразвитыми технологиями и информационными сетями.

Компьютерная информация - в соответствии со ст.2 закона “Об информации, информатизации и защите информации” под информацией понимаются - сведения о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы их представления, но применительно к комментируемым статьям под компьютерной информацией понимаются не сами сведения, а форма их представления в машиночитаемом виде, т.е. совокупность символов зафиксированная в памяти компьютера, либо на машинном носителе (дискете, оптическом, магнитооптическом диске, магнитной ленте либо ином материальном носителе). При рассмотрении дел следует учитывать, что при определенных условиях и физические поля могут являться носителями информации.

Быстрый количественный рост преступности и ее качественные изменения, обусловленные обострением противоречий в различных областях общественной жизни, частой реорганизацией системы правоохранительных органов, несовершенство законодательства и частое его изменение, серьезные упущения в правоприменительной практике, способствуют ускорению процессов развития компьютерной преступности как социального явления.

Отсутствие четкого определения компьютерной преступности, единого понимания сущности этого явления значительно затрудняют определение задач правоприменительных органов в выработке единой стратегии борьбы с ней.

Компьютерные преступления условно можно подразделить на две большие категории - преступления, связанные с вмешательством в работу компьютеров, и преступления, использующие компьютеры как необходимые технические средства. Не будем касаться "околокомпьютерных" преступлений, связанных с нарушением авторских прав программистов, незаконным бизнесом на вычислительной технике и т.п., а также физического уничтожения компьютеров.

Перечислю некоторые основные виды преступлений, связанных с вмешательством в работу компьютеров:

Несанкционированный доступ к информации, хранящейся в компьютере.

Несанкционированный доступ осуществляется, как правило, с использованием чужого имени, изменением физических адресов технических устройств, использованием информации, оставшейся после решения задач, модификацией программного и информационного обеспечения, хищением носителя информации, установкой аппаратуры записи, подключаемой к каналам передачи данных.

Несанкционированный доступ может осуществляться и в результате системной поломки. Например, если некоторые файлы пользователя остаются открытыми, он может получить доступ к не принадлежащим ему частям банка данных. Все происходит так, словно клиент банка, войдя в выделенную ему в хранилище комнату, замечает, что у хранилища нет одной стены. В таком случае он может проникнуть в чужие сейфы и похитить все, что в них хранится.

Ввод в программное обеспечение "логических бомб", которые срабатывают при выполнении определенных условий и частично или полностью выводят из строя компьютерную систему

Разработка и распространение к омпьютерных вирусов

Преступная небрежность в разра ботке, изготовлении и эксплуатации программно-вычислительных комплексов, приведшая к тяжким последствиям.

Проблема неосторожности в области компьютерной техники сродни неосторожной вине при использовании любого другого вида техники, транспорта и т. п.

Подделка компьютерной информации

Идея преступления состоит в подделке выходной информации компьютеров с целью имитации работоспособности больших систем, составной частью которых является компьютер. При достаточно ловко выполненной подделке зачастую удается сдать заказчику заведомо неисправную продукцию.

Хищение компьютерной информации

Если "обычные" хищения подпадают под действие существующего уголовного закона, то проблема хищения информации значительно более сложна. Не очень далека от истины шутка, что у нас программное обеспечение распространяется только путем краж и обмена краденым. При неправомерном обращении в собственность машинная информация может не изыматься из фондов, а копироваться. Следовательно, машинная информация должна быть выделена как самостоятельный предмет уголовно-правовой охраны.

Итак, под компьютерными преступлениями следует понимать предусмотренные уголовным законом общественно опасные действия, в которых машинная информация является объектом преступного посягательства. В данном случае в качестве предмета или орудия преступления будет выступать машинная информация, компьютер, компьютерная система или компьютерная сеть.

Криминологические группы компьютерных преступлений

- QA - несанкционированный доступ и перехват

- QAH - компьютерный абордаж

- QAI - перехват

- QA - кража времени

- QAZ - прочие виды несанкционированного доступа и перехвата

- QD - изменение компьютерных данных

- QUL - логическая бомба

- QDT - троянский конь

- QDV - компьютерный вирус

- QDW - компьютерный червь

- QDZ - прочие виды изменения данных

- QF - компьютерное мошенничество

- QFC - мошенничество с банкоматами

- QFF - компьютерная подделка

- QFG - мошенничество с игровыми автоматами

- QFM - манипуляции с программами ввода-вывода

- QFP - мошенничества с платежными средствами

- QFT - телефонное мошенничество

- QFZ - прочие компьютерные мошенничества

- QR - незаконное копирование

- QRG - компьютерные игры

- QRS - прочее программное обеспечение

- QRT - топография полупроводниковых изделий

- QRZ - прочее незаконное копирование

- QS - компьютерный саботаж

- QSH - с аппаратным обеспечением

- QSS - с программным обеспечением

- QSZ - прочие виды саботажа

- QZ - прочие компьютерные преступления

- QZB - с использованием компьютерных досок объявлений

- QZE - хищение информации, составляющей коммерческую тайну

- QZS - передача информации конфиденциального характера

- QZZ - прочие компьютерные преступления

Экономические преступления

Преступления против личных прав и частной сферы

Компьютерными преступлениями против личных прав и частной сферы являются незаконный сбор данных о лице, разглашение частной информации (например, банковской или врачебной тайны), незаконное получение информации о расходах и т.д.

Преступления против государственных и общественных интересов

Компьютерные преступления против государственных и общественных интересов включают в себя преступления, направленные против государственной и общественной безопасности, угрожающие обороноспособности государства, а также злоупотребления с автоматизированными системами голосования и т. п.

Способы совершения компьютерных преступлений

Подходить к классификации компьютерных преступлений наиболее оправданно с позиций составов преступлений, которые могут быть отнесены к разряду компьютерных. Хотя состав компьютерных преступлений в настоящее время четко не определен, можно выделить ряд видов противоправных деяний, которые могут быть в него включены. Перечислим некоторые основные виды преступлений, связанных с вмешательством в работу компьютеров:

Тенденции развития экономической преступности в России

1.4 Нарушения правил эксплуатации ЭВМ, системы ЭВМ или их сети 16

ВВЕДЕНИЕ

В последние годы проблема преступности в сфере компьютерной информации приобрела особую остроту. Эта проблема, заявившая о себе в нашей стране в 70 – 80-х годов, в настоящее время все больше приобретает актуальность и массовость. К причинам возникновения компьютерной преступности можно отнести: информационно-технологическое переоборудование предприятий, учреждений и организаций, снабжение их компьютерной техникой, программным обеспечением, базами данных; а также реальную возможность получения значительной экономической выгоды от противоправных деяний с использованием ЭВМ. В ХХ столетии получили развитие такие средства коммуникации, как телеграф, телефон, радио, кино, телевидение, компьютер. Параллельно проходил и иной процесс: по мере появления различных достижений науки и техники многие из них принимались на вооружение преступного мира. Опасность подобного рода деяний определяется еще и тем, что компьютер постепенно во всем мире заполняет все сферы жизнедеятельности человека, что позволяет преступникам значительно расширить свое влияние и сферу деятельности.

Объектом данной работы является совокупность общественных отношений, связанных с совершением компьютерных преступлений. Предметом же выступают нормы уголовного законодательства России, статистические и справочные материалы, материалы судебной практики, учебная и научная литература.

Целью данного реферата является изучить систему компьютерных преступлений по законодательству Российской Федерации.

К задачам можно отнести:

рассмотрение истории развития законодательства России об уголовной ответственности за совершение компьютерных преступлений;

общая характеристика компьютерных преступлений, предусмотренных УК РФ (ст. 272-274).

Глава 1 Преступления в сфере компьютерной информации

1.1 История развития законодательства об уголовной ответственности за преступления в сфере компьютерной информации

Человечеству потребовалось немало времени, чтобы от первых, примитивных счетных устройств XVII века перейти к использованию сверхбыстродействующих, с огромным объемом памяти (по нынешним меркам) электронно-вычислительных машин (ЭВМ), способных собирать, хранить, перерабатывать, передавать и выдавать любую информацию. Появление на рынке в 1974 году компактных и сравнительно недорогих персональных компьютеров, по мере совершенствования которых стали размываться границы между мини- и большими ЭВМ, дали возможность подключаться к мощным информационным потокам неограниченному кругу лиц. Встал вопрос о контролируемости доступа к информации, ее сохранности и доброкачественности. Организационные меры, а также программные и технические средства защиты оказались недостаточно эффективными. Особенно остро проблема несанкционированного вмешательства дала о себе знать в странах с высокоразвитыми технологиями и информационными сетями. Вынужденные прибегать к дополнительным мерам безопасности, они стали активно использовать правовые, в том числе уголовно-правовые средства защиты 1 .

В 1992 году был принят Закон России о правовой охране программ для электронно-вычислительных машин и баз данных 2 , в 1994 году – Гражданский кодекс, который содержит ряд норм, связанных с компьютерной информацией, в 1995 году – Федеральный закон об информации, информатизации и защите информации 3 . Логическим развитием правовой системы, создающей условия безопасности компьютерной информации, стала разработка в УК РФ 1996 года группы статей, предусматривающих основания уголовной ответственности за так называемые компьютерные преступления.

В последующие годы высшие органы власти уделяли уже повышенное внимание вопросам упорядочения отношений в сфере информации. В 1992 году принимается в общей сложности около 60 актов Верховного Совета России, Президента и Правительства в данной области, а в 1993 году – уже более 100 2 .

В 1996 году был принят Модельный уголовный кодекс государств – участников СНГ, содержавший нормы об ответственности за компьютерные преступления 2 .

Похожие страницы:

Способы совершения компьютерных преступлений

. …………………………………………………………….15 ХАКЕРЫ КАК СУБЪЕКТЫ КОМПЬЮТЕРНЫХ ПРЕСТУПЛЕНИЙ ………. 17 ОТЕЧЕСТВЕННОЕ ЗАКОНОДАТЕЛЬСТВО В БОРЬБЕ С КОМПЬЮТЕРНЫМИ ПРЕСТУПЛЕНИЯМИ …………………………………. 24 ЗАКЛЮЧЕНИЕ ………………………………………………………………………………. 27 СПИСОК .

Компьютерные преступления в уголовном законодательстве России

. отечественной юридической науке и практике и связанный с использованием средств компьютерной техники и информационно-обрабатывающей технологии, - компьютерных преступлений . Рачук Т. Компьютерные преступления - новое в уголовном законодательстве России.// .

Компьютерные преступления (6)

. 3) Примеры компьютерных преступлений: Можно привести в качестве примера и широко известную отечественную программу “Консультант . -плюс” содержащую периодически обновляемую компьютерную базу российского законодательства. .

Понятие и виды компьютерных преступлений

Общая характеристика компьютерных преступлений по уголовному кодексу РФ (2)

. отечественной юридической науке и практике и связанный с использованием средств компьютерной техники и информационно-обрабатывающих технологий,- компьютерных преступлений . учитывать законодательство и судебную практику по сходным преступлениям против .

Читайте также: