Способы осуществления перехвата сетевого трафика кратко

Обновлено: 07.07.2024

Привет! Эта статья будет про перехват трафика Wi-Fi роутера в целях выявления утечек в личной сети. Узнаем, как всякие злодеи пытаются проводить такие атаки, посмотрим на методы защиты, просто послушаем ерундовые истории. В общем, кратко и по сути.

Статья, наш портал WiFiGid и автор не призывают к нарушающим закон действиям. Все описанное применяется исключительно в сети, где у вас имеется разрешение на подобные деяния, в целях повышения безопасности этой сети. Все злодеи идут лесом.

Очень мало теории

Все технологии перехвата трафика базируются на технике MITM – Man In The Middle – Человек Посередине. Т.е. атакующее устройство внедряется между отправителем и получателем, транслирую весь трафик через себя. Подобное в локальной сети возможно из-за уязвимости ARP протокола. Вы можете подделать широковещательный ответ, а все подключенные устройства в рамках одного сегмента сети будут думать, что вы, например, роутер.

На этом ARP-спуфинге и построены многие программы и скрипты. Конечно же, все доступно открыто и безвозмездно, при условии использования для тестирования безопасности своей сети. Техники применения нескольких из них мы и рассмотрим ниже.

Предупреждение. Пользуясь общественными сетями, вы подвергаете себя опасности эксплуатации этой уязвимости. Будьте осторожны, не пользуйтесь в таких сетях ресурсами, которые могут привести к утечкам ваших паролей.

Методы защиты

На любую атаку есть свои методы защиты, иначе бы и не было возможности скрыться от всего этого. Вот основные фронты обороны:

Cain&Abel

Cain&Abel (Каин и Авель) – классический инструмент для проведения ARP-атак. Упоминается во всех учебниках безопасников очень долгие годы (и даже в последней редакции EC-Council). Графический инструмент, Windows, все интуитивно понятно. Ниже будет пример использования.

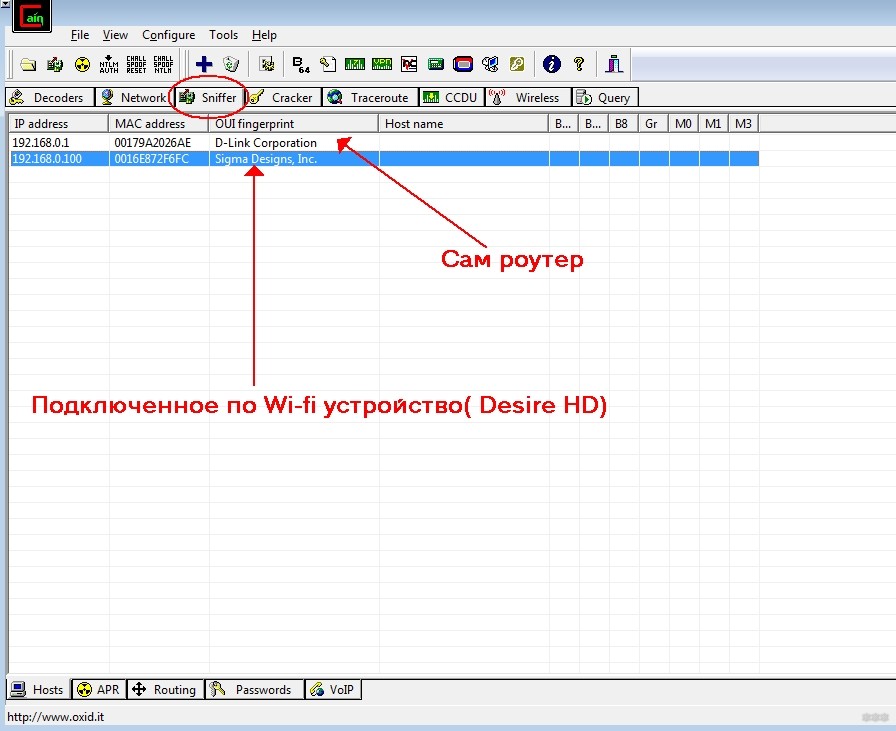

- Запускаем программу и переходим на вкладку Сниффера:

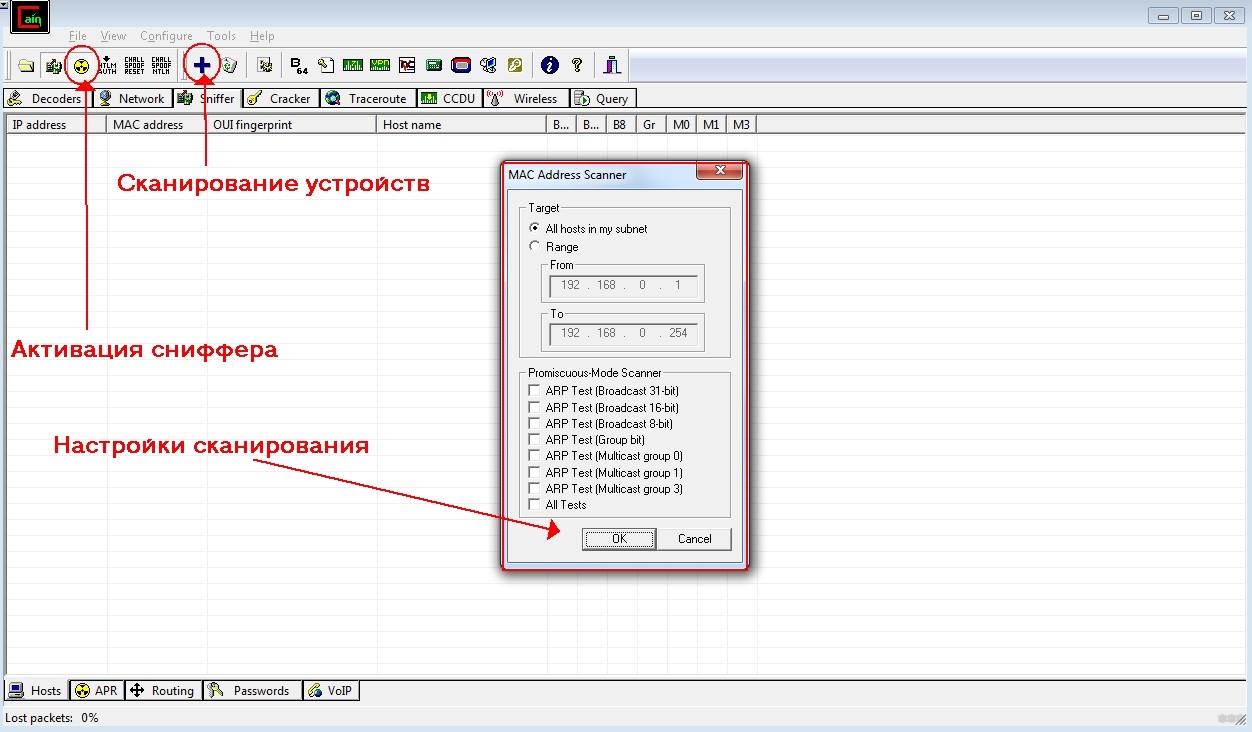

- Нужно, чтобы здесь отобразились устройства сети. Если их нет, нажимаем на значок плюса:

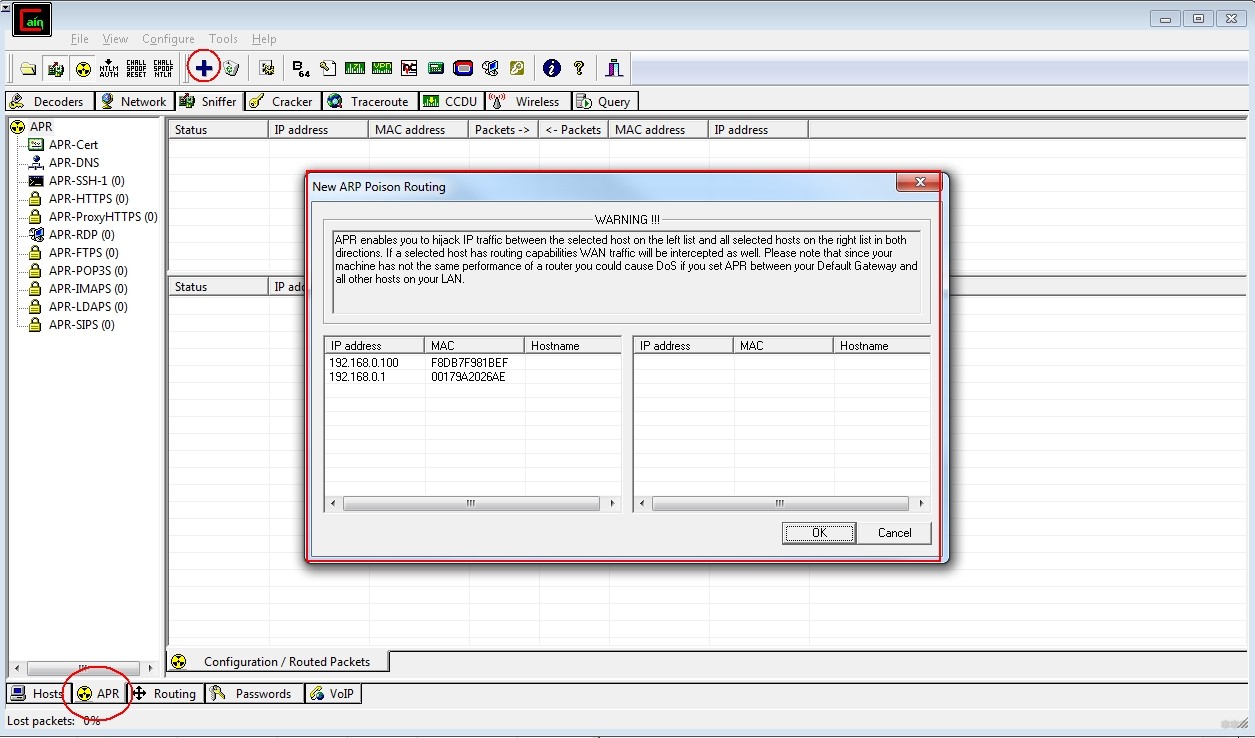

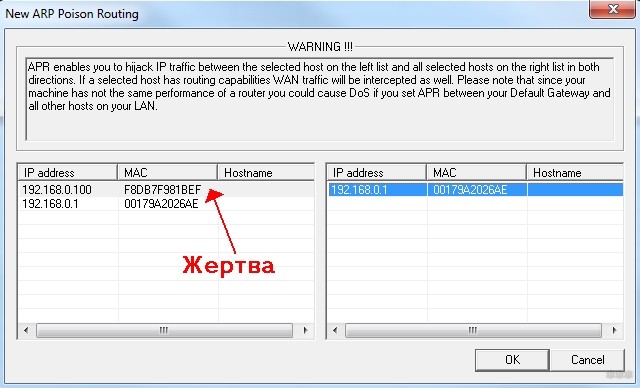

- Выбираем подмену – слева адрес жертвы, справа другое устройства (будем маскироваться под роутер):

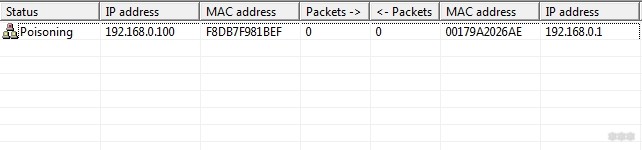

- Смотрим статус. Poisoning означает, что перехват начался, подмена выполнена успешно:

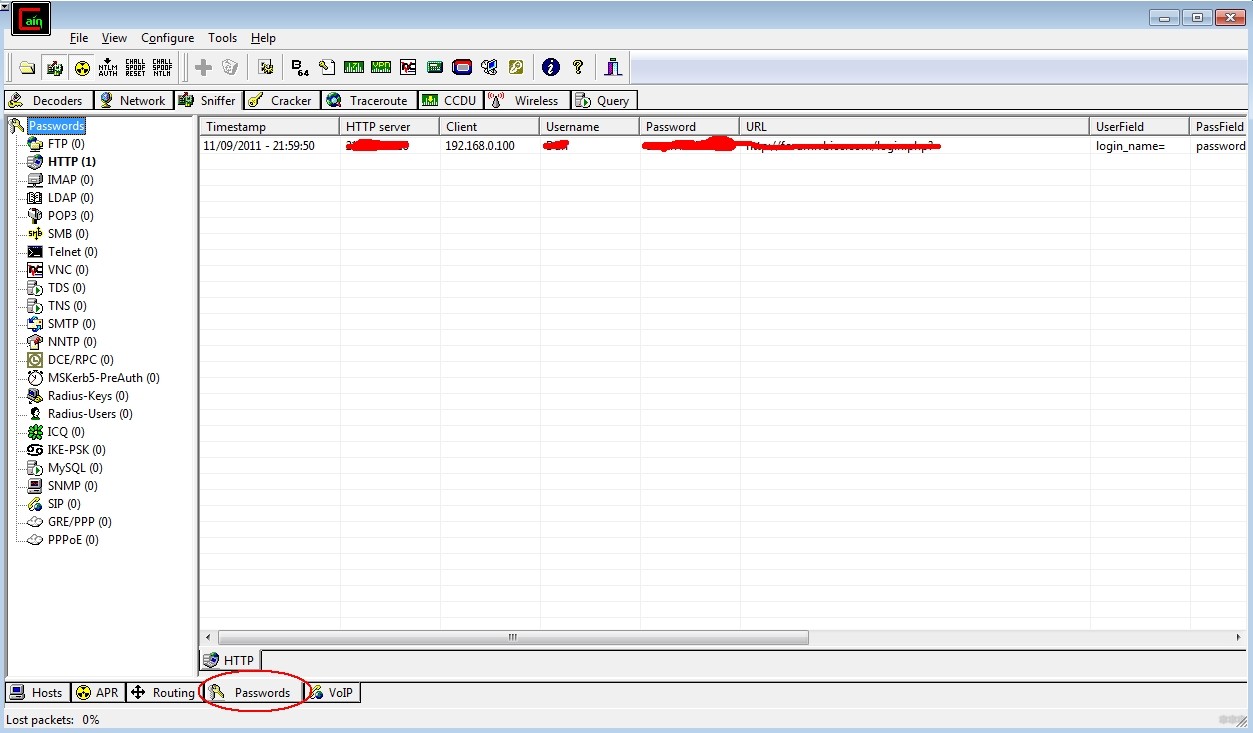

- На вкладке Passwords будут перехваченные данные.

Airodump и Wireshark

Использование этих инструментов не ограничено этим частным случаем.

Этот очень краткий раздел посвящен пользователям Kali Linux. Все знают, что здесь есть готовые средства использования перехвата, поэтому знатокам исключительно для справки. Примерный алгоритм действий (для использования беспроводного адаптера):

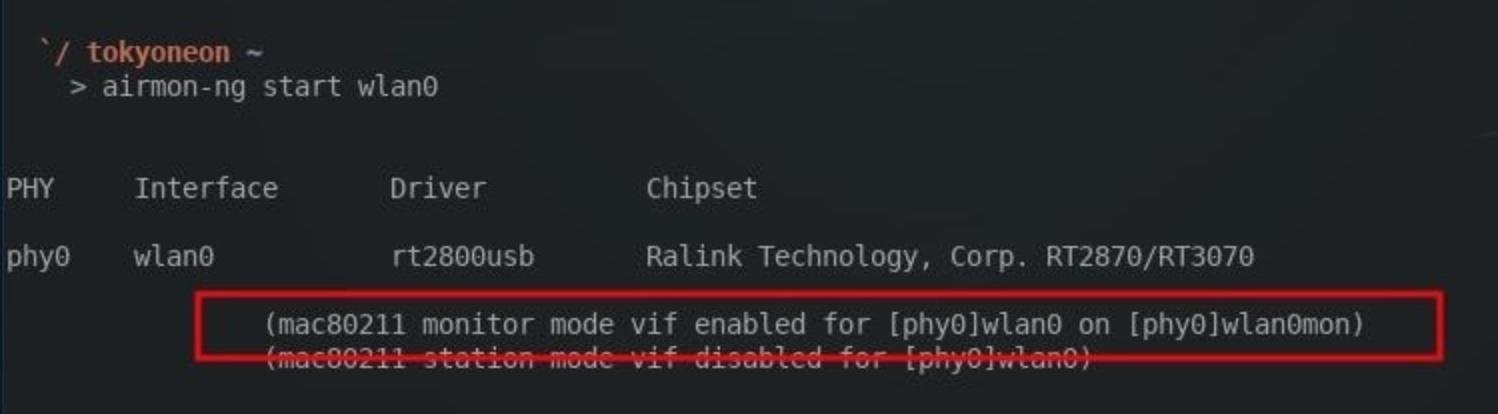

- Переходим нашу Wi-Fi карту в режим монитора. В таком режиме беспроводной адаптер не фильтрует все пакеты (которые были отправлены не ему), а принимает все. Вариантов сделать это много, наверняка знаете свой самый удобный.

- Запускаете Airodump. Например, следующая команда выведет открытые сети:

- А теперь для выбранного канала можно начать перехват данных и запись их в отдельный файл:

sudo airodump-ng ИНТЕРФЕЙС –channel НОМЕР –write openap

Intercepter-NG

Еще одна понятная и простая утилита. Среди новых статей именно ее отмечают больше, чем даже классику Каина-Авеля. Так что кратко разберем и эту чудо-утилитку.

А что для Android?

А Android и тем более всякие iOS лично я вообще не рекомендую использовать в профессии безопасника на текущий день. Если только не использовать мобильную Кали… Из доступных же общей публике сейчас не осталось почти ничего для перехвата трафика с телефона. Т.е. если вы не профи – мимо, если же вы разбираетесь – Кали.

Fern Wifi Wireless Cracker

Еще одна популярная в последнее время программка на Линукс, являющая оболочкой для многих известных утилит. Это комбайн с возможностями перехватывать и сохранять данных (в том числе паролей и кук).

На этом статью и заканчиваю. Инструментарий, как и технологии, меняются не так часто, но если вдруг в будущем появится инструмент, обходящий по популярности описанные выше – я его обязательно добавлю к общему списку. Вы же в свою очередь можете поделиться своим мнением в комментариях. Берегите себя и своих близких!

Шпионские программы представляют собой специальное программное обеспечение, способное записывать всю передаваемую по сети информацию с конкретной рабочей станции или устройства.

Сниффером называют программу или компьютерную технику, перехватывающую и анализирующую трафик, который проходит через сеть. Сниффер позволяет подключаться к веб-сессии и осуществлять разные операции от имени владельца компьютера.

Если сведения передаются не в режиме реального времени, шпионские программы формируют отчеты, по которым удобно смотреть и анализировать информацию.

Перехват по сети может организовываться на законных основаниях или выполняться противозаконно. Главным документом, фиксирующим законность завладения информацией, является Конвенция о киберпреступности. Она создана в Венгрии в 2001 году. Правовые требования разных государств могут несколько различаться, но ключевой смысл одинаков для всех стран.

Классификация и способы перехвата данных по сети

В соответствии со сказанным выше перехват информации по сети можно разделить на два вида: санкционированный и несанкционированный.

Санкционированный захват данных осуществляется с разной целью, начиная от защиты корпоративной информации и заканчивая обеспечением безопасности государства. Основания для выполнения такой операции определяются законодательством, специальными службами, работниками правоохранительных органов, специалистами административных организаций и служб безопасности компаний.

Несанкционированный перехват данных по сети осуществляется злоумышленниками, желающими завладеть конфиденциальными данными, паролями, корпоративными тайнами, адресами компьютерных машин сети и т.д. Для реализации своих целей хакеры обычно используют сетевой анализатор трафика — сниффер. Данная программа или устройство аппаратно-программного типа дает мошеннику возможность перехватывать и анализировать информацию внутри сети, к которой подключен пользователь-жертва, включая зашифрованный SSL-трафик через подмену сертификатов. Данными из трафика можно завладеть разными способами:

- прослушиванием интерфейса сети,

- подключением устройства перехвата в разрыв канала,

- созданием ветки трафика и ее дублированием на сниффер,

- путем проведения атаки.

Существуют и более сложные технологии перехвата важных сведений, позволяющие вторгаться в сетевое взаимодействие и изменять данные. Одна из таких технологий — это ложные запросы ARP. Суть способа состоит в подмене IP-адресов между компьютером жертвы и устройством злоумышленника. Еще один метод, с помощью которого можно выполнить перехват данных по сети, — ложная маршрутизация. Он заключается в подмене IP-адреса маршрутизатора сети своим адресом. Если киберпреступник знает, как организована локальная сеть, в которой находится жертва, то он сможет легко организовать получение информации с машины пользователя на свой IP-адрес. Захват TCP-соединения тоже служит действенным способом перехвата данных. Злоумышленник прерывает сеанс связи путем генерации и отправки на компьютер жертвы ТСР-пакетов. Далее сеанс связи восстанавливается, перехватывается и продолжается преступником вместо клиента.

Объект воздействия

Объектами перехвата данных по сети могут быть государственные учреждения, промышленные предприятия, коммерческие структуры, рядовые пользователи. Внутри организации или бизнес-компании может реализовываться захват информации с целью защиты инфраструктуры сети. Спецслужбы и органы правопорядка могут осуществлять массовый перехват информации, передаваемой от разных владельцев, в зависимости от поставленной задачи.

Если говорить о киберпреступниках, то объектом воздействия с целью получения передаваемых по сети данных может стать любой пользователь или организация. При санкционированном доступе важна информативная часть полученных сведений, в то время как злоумышленника больше интересуют данные, с помощью которых можно завладеть денежными средствами или ценной информацией для ее последующей продажи.

Чаще всего жертвами перехвата информации со стороны киберпреступников становятся пользователи, подключающиеся к общественной сети, например в кафе с точкой доступа Wi-Fi. Злоумышленник подключается к веб-сессии с помощью сниффера, подменяет данные и осуществляет кражу личной информации. Подробнее о том, как это происходит, рассказывается в статье об атаке посредника (Man in the Middle, MitM).

Источник угрозы

Защитить компьютер от перехвата сетевого трафика можно с помощью криптографии, антиснифферов; снизит риски коммутируемый, а не беспроводной доступ к сети.

Эта статья о том, как стать кулхацкером (или по-английски Script Kiddie) — условным злоумышленником, который испытывает недостаток знаний в области программирования и использует существующее программное обеспечение, чтобы провести атаку на смартфоны и планшеты своих одноклассников.

Шучу. На самом деле передо мной стояла задача понять две вещи:

Отправная точка

Сразу скажу, что хотя часть моих опытов проводил в настоящих публичных сетях, “неправомерный доступ” я получал только к браузерам своих собственных устройств. Поэтому фактически Главу 28 УК РФ я не нарушал, и Вам настоятельно нарушать не советую. Данный эксперимент и статья предлагаются к ознакомлению исключительно в целях демонстрации небезопасности использования публичных беспроводных сетей.

Железо

В качестве инструментария для эксперимента я использовал следующий инструментарий:

- Любая публичная WiFi сеть на фудкорте

- Нетбук Acer Aspire one D270

- Встроенная wifi карта Atheros AR5B125

- Внешний wifi usb адаптер WiFi TP-LINK Archer T4U v3

- Внешний wifi usb адаптер TP-LINK Archer T9UH v2

- Kali Linux c версией ядра 5.8.0-kali2-amd64

- Фреймворк Bettercap v2.28

- Фреймворк BeEF 0.5

- Несколько смартфонов и планшетов на Android 9 и ноутбук на Windows 7 в качестве устройств-жертв.

У встроенной карты Atheros AR9485 была великолепная поддержка всех режимов и драйвер “из коробки” в Kali, но невозможность управлять мощностью сигнала и слабая антенна сводили на нет эффективность данной карты на фазе активного вмешательства в трафик.

У WiFi TP-LINK Archer T4U v3 не было драйвера из коробки, а тот который я нашел на Github, не имел поддержки режима точки доступа (AP) и его нужно было компилировать самостоятельно.

Карточка TP-LINK Archer T9UH v2 заработала идеально с драйвером из коробки, на ней то у меня все и получилось.

Первым делом я установил Kali Linux 5.8.0 на свой ноутбук. Единственный SSD в ноутбуке был пустым и предназначался целиком для эксперимента, что избавило меня от некоторых трудностей с разбивкой разделов и резервным копированием старых данных с него, поэтому при установке я использовал все варианты “по умолчанию”. Я все же столкнулся некоторыми тривиальными проблемами вроде потери монтирования флешки с дистрибутивом в процессе установки и обновления системы до последней актуальной версии из репозитория.

Затем нужно было запустить инструменты проникновения, ими будут Bettercap и BeEF. С их помощью мы принудим браузеры “жертв” отказаться от шифрования трафика и внедрим в просматриваемые сайты троянский JavaScript.

Bettercap — это полный, модульный, портативный и легко расширяемый инструмент и фреймворк с диагностическими и наступательными функциями всех видов, которые могут понадобиться для выполнения атаки “человек посередине”. Bettercap написан на Go, основная разработка проекта проходила до 2019 года, сейчас происходят лишь небольшие исправления. Однако, как мы увидим позднее этот инструмент в быстро меняющемся мире информационной безопасности сохраняет свою актуальность и на закате 2020 года. Bettercap поставляется со встроенным модулями arp spoof и sslstrip. Именно Bettercap должен перехватывать трафик и внедрять в него вредоносную нагрузку.

BeEF — это фреймворк, позволяющий централизованно управлять пулом зараженных через XSS-атаку (сross-site scripting) клиентов, отдавать им команды и получать результат. “Злоумышленник” внедряет на уязвимый сайт скрипт hook.js. Скрипт hook.js из браузера “жертвы” сигналит управляющему центру на компьютере “злоумышленника” (BeEF) о том, что новый клиент онлайн. “Злоумышленник” входит в панель управления BeEF и удаленно управляет зараженными браузерами.

Я использовал версии Bettercap v2.28 и BeEF 0.5 Они оба уже есть в составе Kali Linux 5.8.0

Открываем окно командной строки и вводим команду

Стартует первая часть нашего зловредного бутерброда — фреймворк BeEF.

Оставляем вкладку с BeEF открытой, мы в нее вернемся позже.

Перейдем к второй части бутерброда — Bettercap. Тут был подводный камень — Bettercap, уже имевшийся в системе, отказывался стартовать сервисом и выдавал другие непонятные мне ошибки. Поэтому я его решил удалить и поставить заново вручную. Открываем окно командной строки и выполняем команды:

Затем скачиваем браузером бинарную версию Bettercap v2.28 в архиве в папку загрузки. Обратите внимание, что я выбрал версию для своей архитектуры ядра.

Теперь распаковываем и размещаем исполняемый файл в системе Bettercap в папку, предназначенную для ручной установки.

Самый простой способ начать работу с Bettercap — использовать его официальный веб-интерфейс пользователя. Веб-интерфейс работает одновременно с сервисом rest API и интерактивной сессией командной строки. Чтобы установить веб-интерфейс нужно выполнить команду:

Внимание! Уже на этом этапе нужно обязательно подключиться к атакуемой беспроводной сети, получить ip-адрес для беспроводного интерфейса атакующей машины и запомнить его (команда ifconfig поможет его узнать).

Теперь можно открыть в браузере еще одну вкладку с адресом 127.0.0.1 (без номера порта!) и войти в систему, используя учетные данные, которые были подсмотрены или настроены на предыдущем шаге (обычно это user/pass).

Веб-интерфейс Bettercap полностью дублирует командную строку, поэтому все действия которые мы будем делать из командной строки, можно сделать и из веб-интерфейса (запуск модулей, смена режимов, просмотр изменение значение переменных, вывод диагностической информации)

Продолжаем в командной строке и проведём первоначальную разведку беспроводной сети, к которой мы уже подключены в качестве обычного клиента.

net.recon on — Запускает обнаружение сетевых хостов.

net.probe on — Запускает активное зондирование новых хостов в сети через отправку фиктивных пакетов каждому возможному IP в подсети.

net.show — Даёт команду отобразить список кэша обнаруженных хостов.

net.probe off — Выключает модуль активного зондирования.

Настраиваем переменные Bettercap, чтобы он:

Затем запускаем атаку против пользователей беспроводной сети:

Команды

А на машине “злоумышленника” в контрольной панели фреймворка BeEF, в разделе Online Browsers тем временем появится запись о новом браузере, пойманном на крючок. Выбираем этот браузер мышью, переходим в суб-вкладку Commands, на каталог Browsers, потом последовательно Hooked domain → Get Cookie → Execute

Выводы

Выводы по результатам эксперимента неутешительные. Браузеры еще не могут на 100% защитить пользователей от вмешательства в трафик или подмены настоящего сайта фишинговым. Механизм HSTS срабатывает только для пары тысяч самых популярных сайтов и оставляет без надежной защиты миллионы других. Браузеры недостадочно явно предупреждают о том, что соединение с сервером не зашифровано. Еще хуже дело обстоит в беспроводных сетях, где доступ к среде передачи данных есть у любого желающего, при этом почти никто из пользователей вообще никак не проверяет подлинность самой точки доступа, а надежных методов проверки подлинности точек доступа просто не существует.

Определение уязвимых устройств и веб-сервисов на вашем целевом беспроводном маршрутизаторе может стать сложной задачей, так как хакеры способны провести атаку на вашу беспроводную сеть, не оставив следов в ваших лог-файлах, а также других признаков своей активности. В этом материале мы расскажем про способ организовать скрытый перехват, дешифровку и анализ WiFi-активности без какого-либо подключения к беспроводной сети!

Однако, злоумышленникам, после получения доступа к учетным данным Wi-Fi, вовсе не обязательно подключаться к беспроводной сети (а, значит, оставлять следы своего присутствия), чтобы продолжить развивать свою атаку.

Основные принципы реализации срытой атаки на WiFi сеть

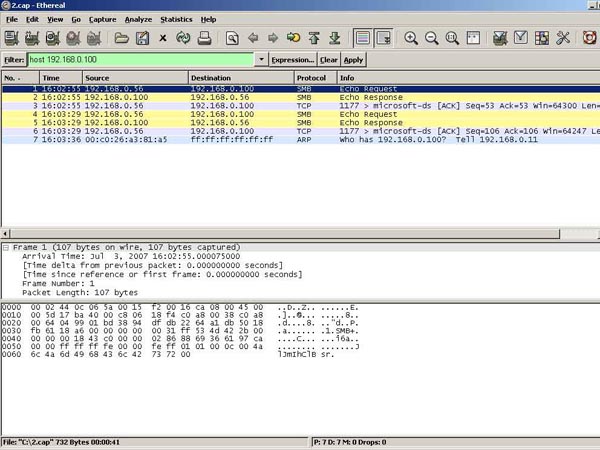

В рамках данного практического руководства мы детально разберемся с тем, как злоумышленники перехватывают сетевые пакеты при их беспроводной передаче с и на Wi-Fi-роутер с помощью утилиты Airodump-ng, а затем практически в режиме реального времени дешифруют трафик WPA2 с помощью сниффера Wireshark.

Wireshark — самый популярный в мире и наиболее часто используемый анализатор сетевого трафика. Он позволяет пользователям буквально на микроскопическом уровне видеть то, что происходит в их сетях, и является де-факто основным инструментом сетевого аудита для коммерческих и некоммерческих организаций, а также государственных и образовательных учреждений.

Однако, прекрасная функциональность, встроенная в Wireshark, привлекает и злоумышленников, которые с помощью этого сетевого анализатора могут расшифровывать и просматривать в виде простого текста всю передаваемую по воздуху сетевую активность скомпрометированного беспроводного маршрутизатора.

Утилита Airodump-ng — это набор программ для обнаружения беспроводных сетей и перехвата передаваемого по этим сетям трафика, доступная для всех популярных операционных систем, включая UNIX, Linux, Mac OS X и Windows, которая, в том числе, способна работать на виртуальных машинах и одноплатных компьютерах Raspberry Pi. Airodump-ng также, как и Wireshark, широко применяется для сетевого аудита, как, впрочем, и используется злоумышленниками.

Итак, давайте детально разберемся на основе пошагового практического примера, как злоумышленники могут реализовать скрытый взлом Wi-Fi-сети, чтобы в дальнейшем мы могли детально оценить, насколько уязвимы наши беспроводные сети. В рамках данного практического руководства мы будем использовать систему на базе Kali Linux для сбора, дешифровки и анализа беспроводных сетевых данных, генерируемых Wi-Fi-роутером, которым мы сами же и управляем.

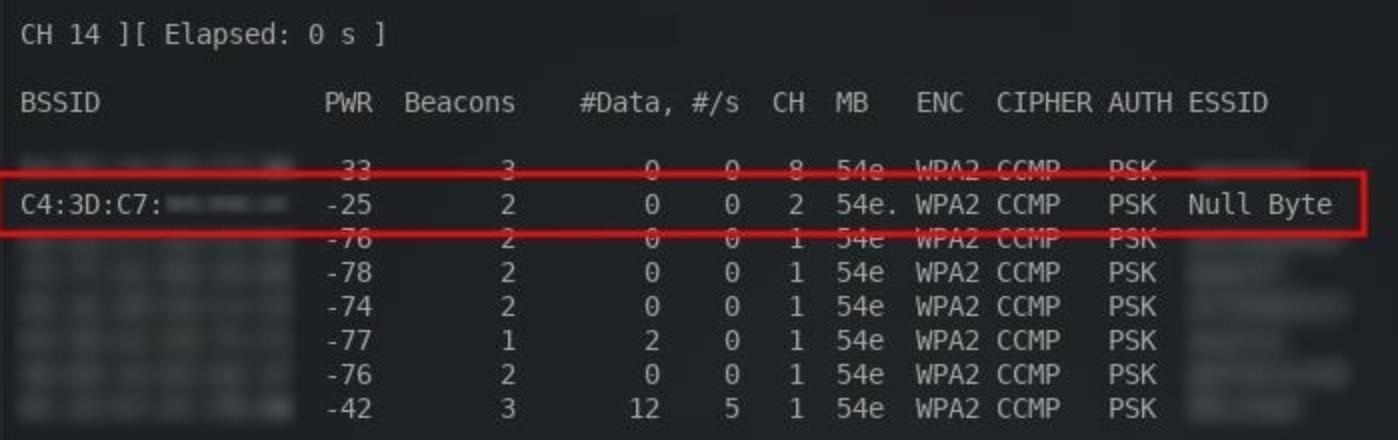

Шаг 1 Определение целевого Wi-Fi-роутера.

Чтобы с помощью утилиты Airodump-ng включить режим мониторинга на беспроводном адаптере, используйте следующую команду:

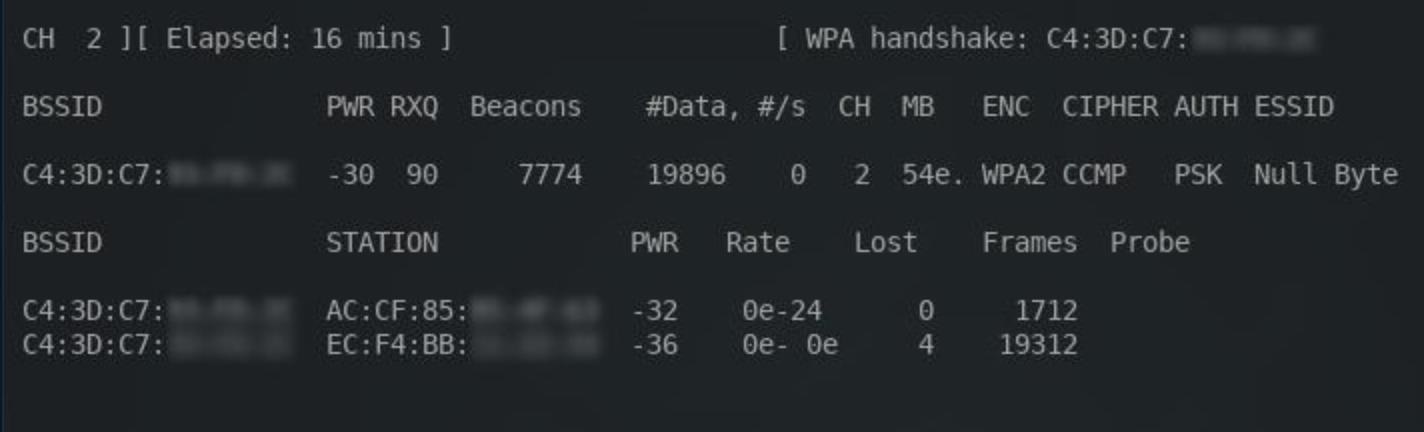

Скриншот визуального представления запуска данной команды представлен на рисунке 1.

Скриншот визуального представления запуска данной команды представлен на рисунке 2.

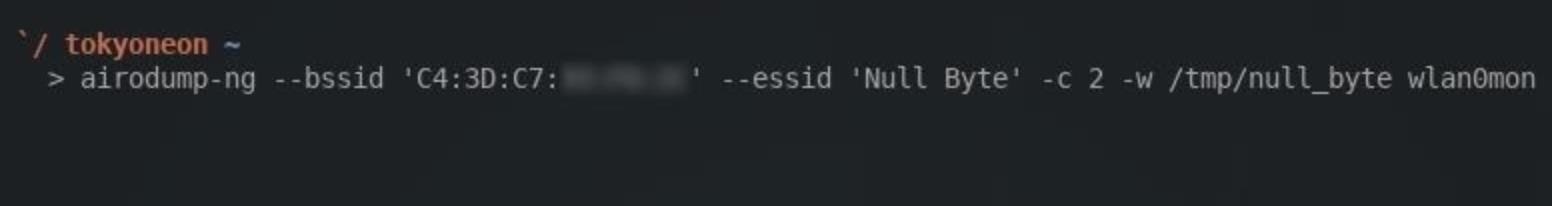

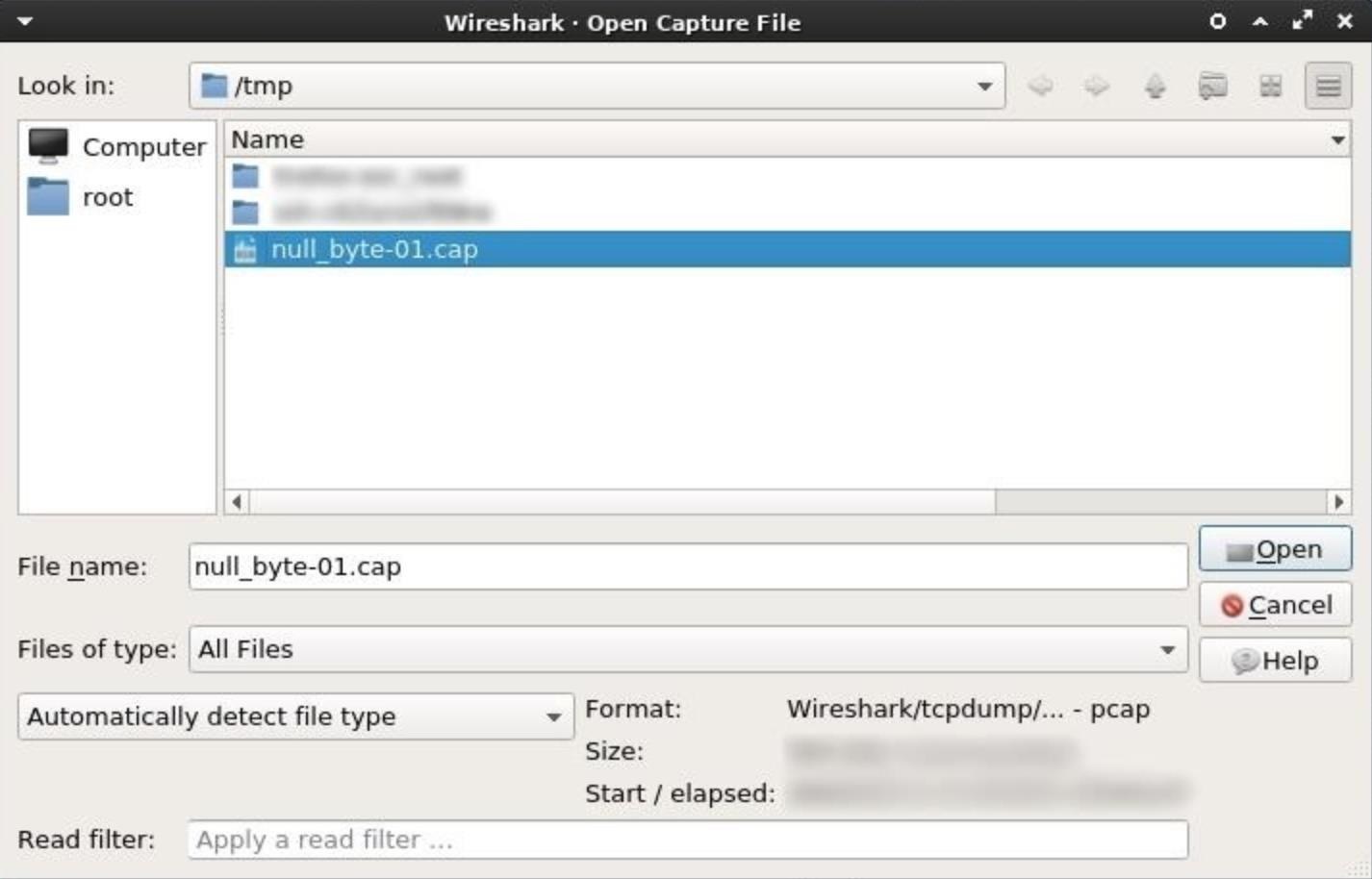

Шаг 2. Захвата WiFi трафика

Чтобы начать сбор данных, относящихся к целевой WiFi сети, используйте следующую команду (обратите внимание, что в данной команде вам следует заменить выделенные курсивом и подчеркнутые части на те, которые актуальны для вашего конкретного случая):

Скриншот визуального представления с примером ввода данной команды представлен на рисунке 3.

Рисунок 4. Скриншот запущенного терминала утилиты Airodump-ng.

Пока терминал Airodump-ng запущен, данные будут накапливаться. Терминал Airodump-ng может работать несколько часов или даже дней. В нашем практическом примере сеанс Airodump-ng по сбору пакетов длился чуть более 15 минут. Длительность сеанса можно увидеть в верхнем левом углу терминала (смотрите рисунок 4).

Шаг 3. Установка последней версии сниффера Wireshark

Затем используйте следующую команду для установки Wireshark:

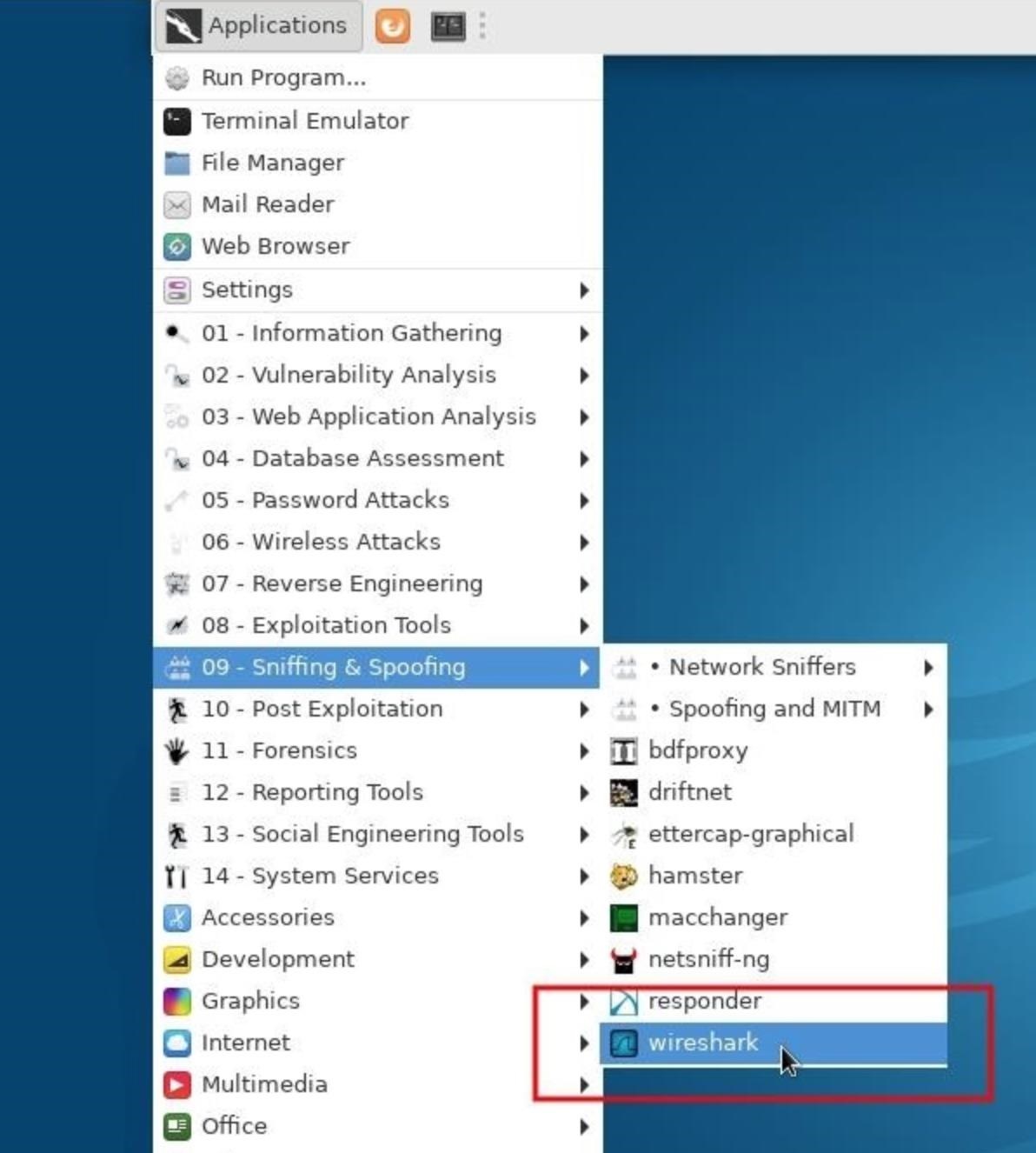

Рисунок 5. Установка сниффера Wireshark в Kali Linux.

Шаг 4. Запуск инструментария Wireshark

Рисунок 6. Запуск инструментария Wireshark в Kali Linux.

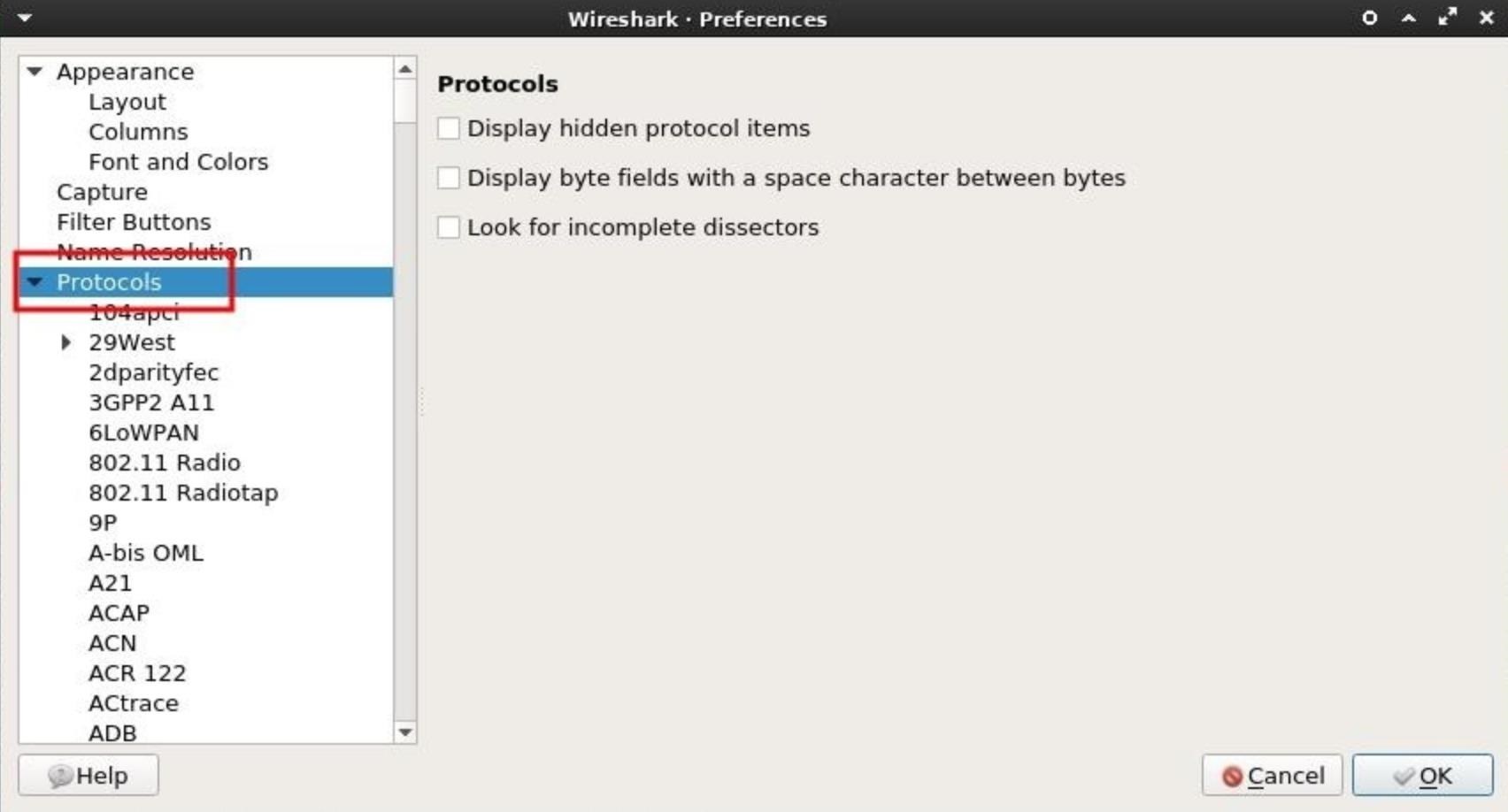

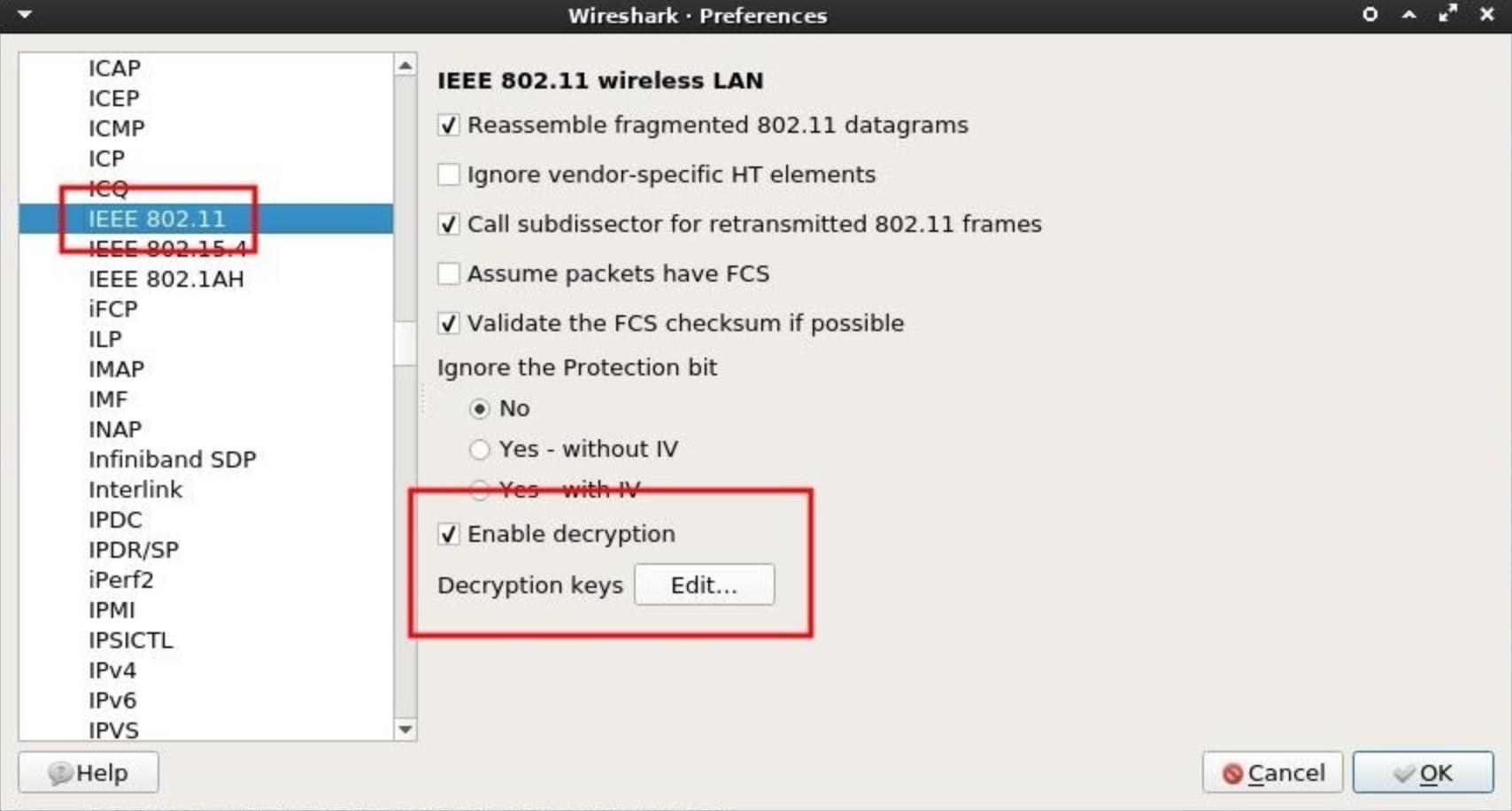

Шаг 5. Настройка Wireshark для дешифровки трафика WiFi

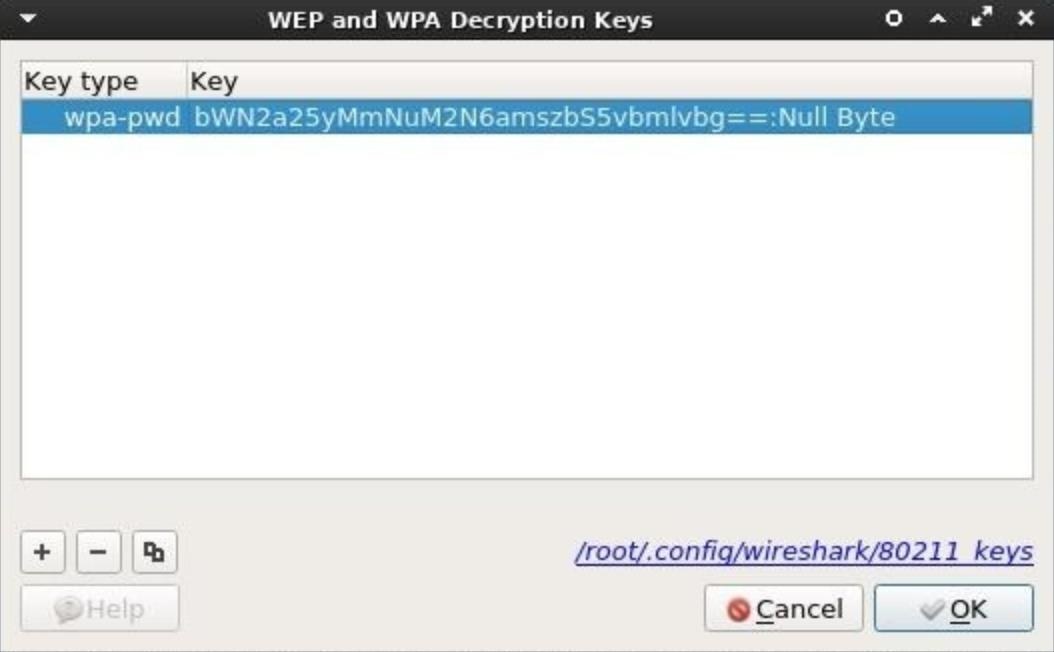

Рисунок 8. Выбор ключей дешифрования для конкретной сети Wi-Fi в Wireshark

Рисунок 9. Установленные ключи дешифрования для конкретной сети Wi-Fi в Wireshark

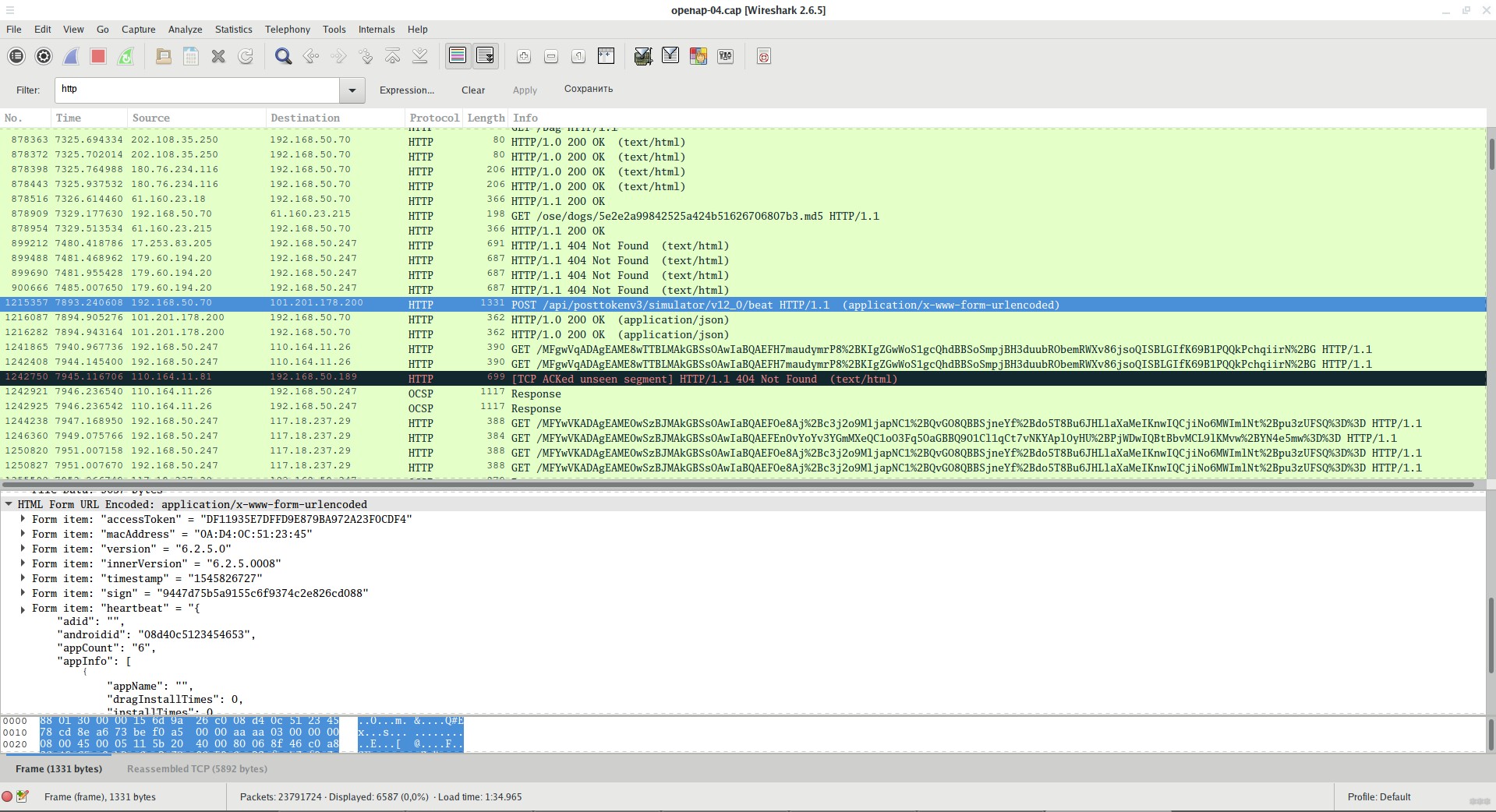

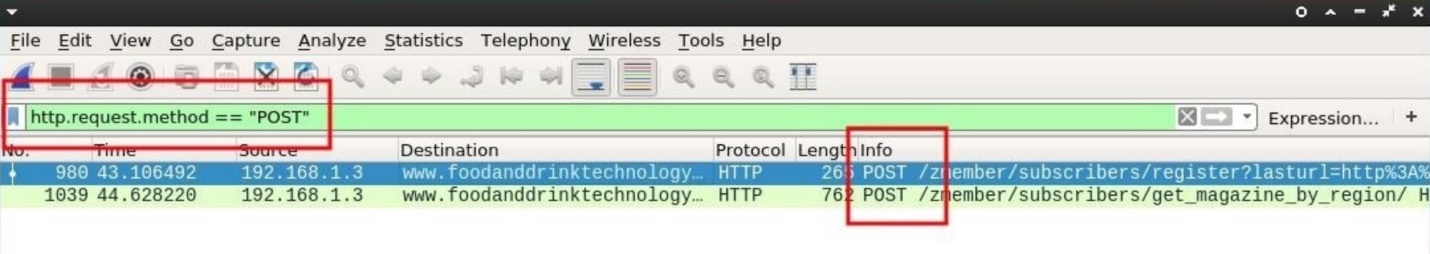

Шаг 6. Проведение подробного анализа пакетов (Perform Deep Packet Inspection, DPI)

1. Поиск данных, содержащих запросы метода POST

Итак, чтобы использовать фильтр для получения данных, содержащих POST-запросы, введите приведенную ниже строку в поле ввода фильтра отображения Wireshark:

Рисунок 11. Фильтр отображения для идентификации данных POST-запросов в Wireshark.

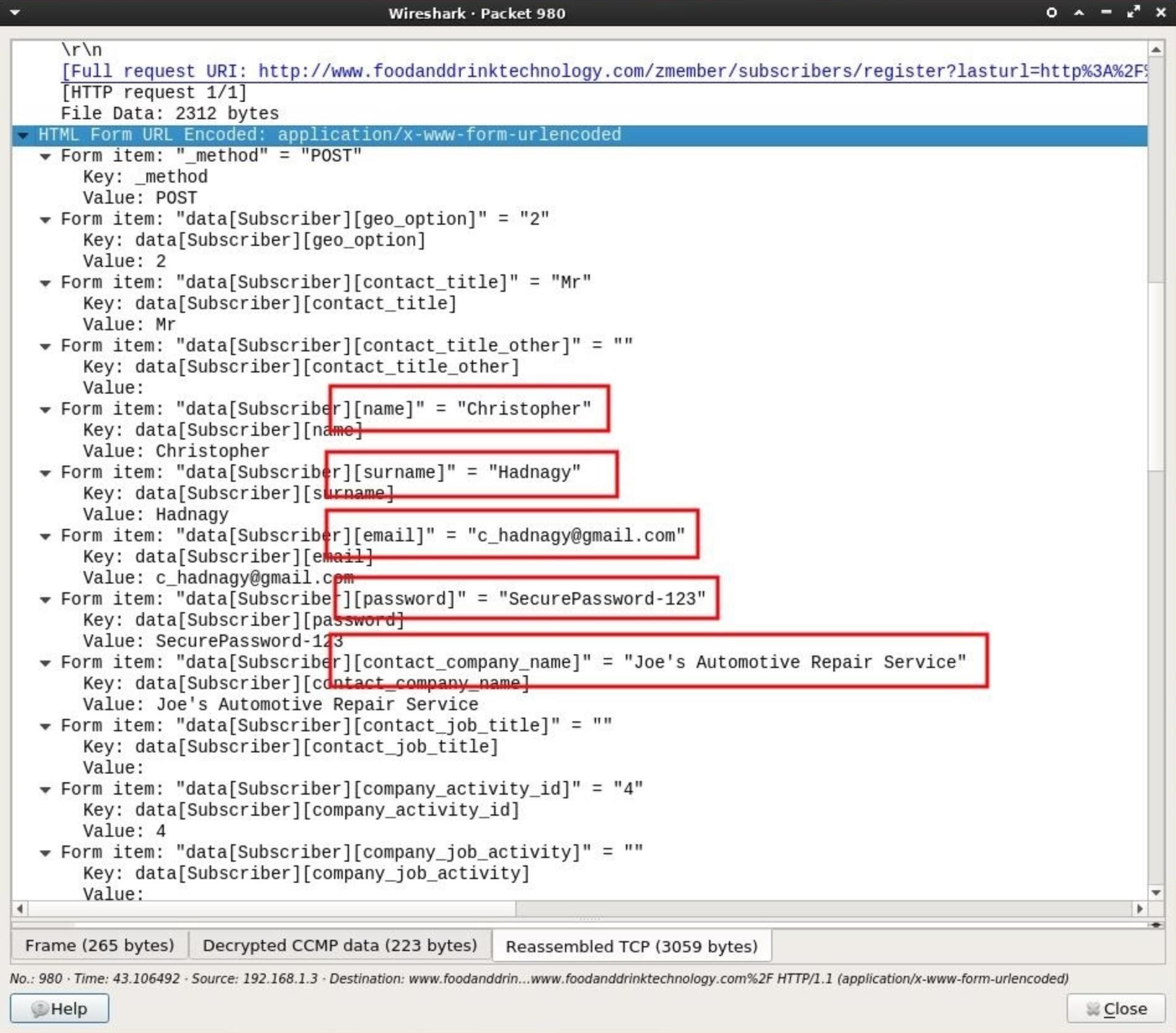

В нашем случае при проверке данных, собранных только из этого единственного запроса POST, было обнаружено много информации, которая в реальных условиях могла бы принадлежать кому-то в сети. Собранные данные включали в себя имя, фамилию, место работы, а также пароль для регистрации на сервисе и адрес электронной почты, которые впоследствии могут быть использованы для фишинга или целевых хакерских атак.

Более детальная информация представлена на рисунке 12.

Рисунок 12. Личная и конфиденциальная информация, найденная сниффером Wireshark при использовании фильтра отображения данных, содержащих POST-запросы

Как вы можете видеть, веб-сайт запросил введение формы пароля, который при обнаружении злоумышленники могут добавить в списки паролей и использовать его при проведении дальнейших атак грубой силы на сеть (с использованием метода перебора). Кроме того, люди часто используют идентичные пароли для нескольких учетных записей. Вполне возможно, что найденный пароль может предоставить злоумышленникам доступ к электронному адресу Gmail, также указанному в данных POST.

Кроме того, в перехваченных данных было обнаружено название компании, где, предположительно, работает Кристофер Хаднаги. Эта информация может быть использована злоумышленником для дальнейшей атаки на этого человека с использованием техник социальной инженерии.

Рисунок 13. Личная информация, найденная Wireshark при использовании фильтра отображения данных, содержащих POST-запросы.

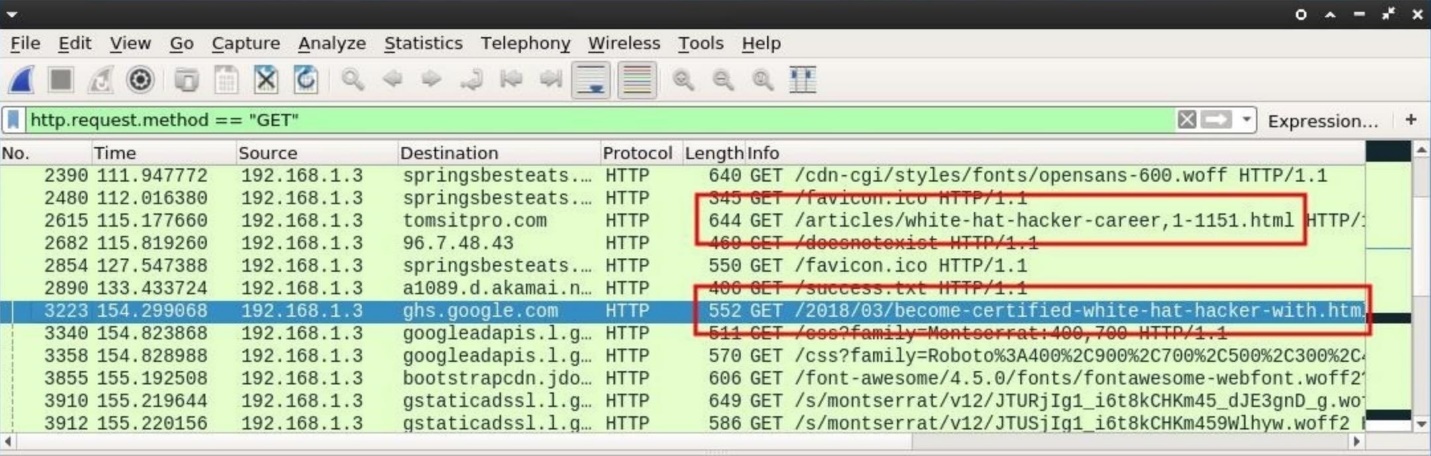

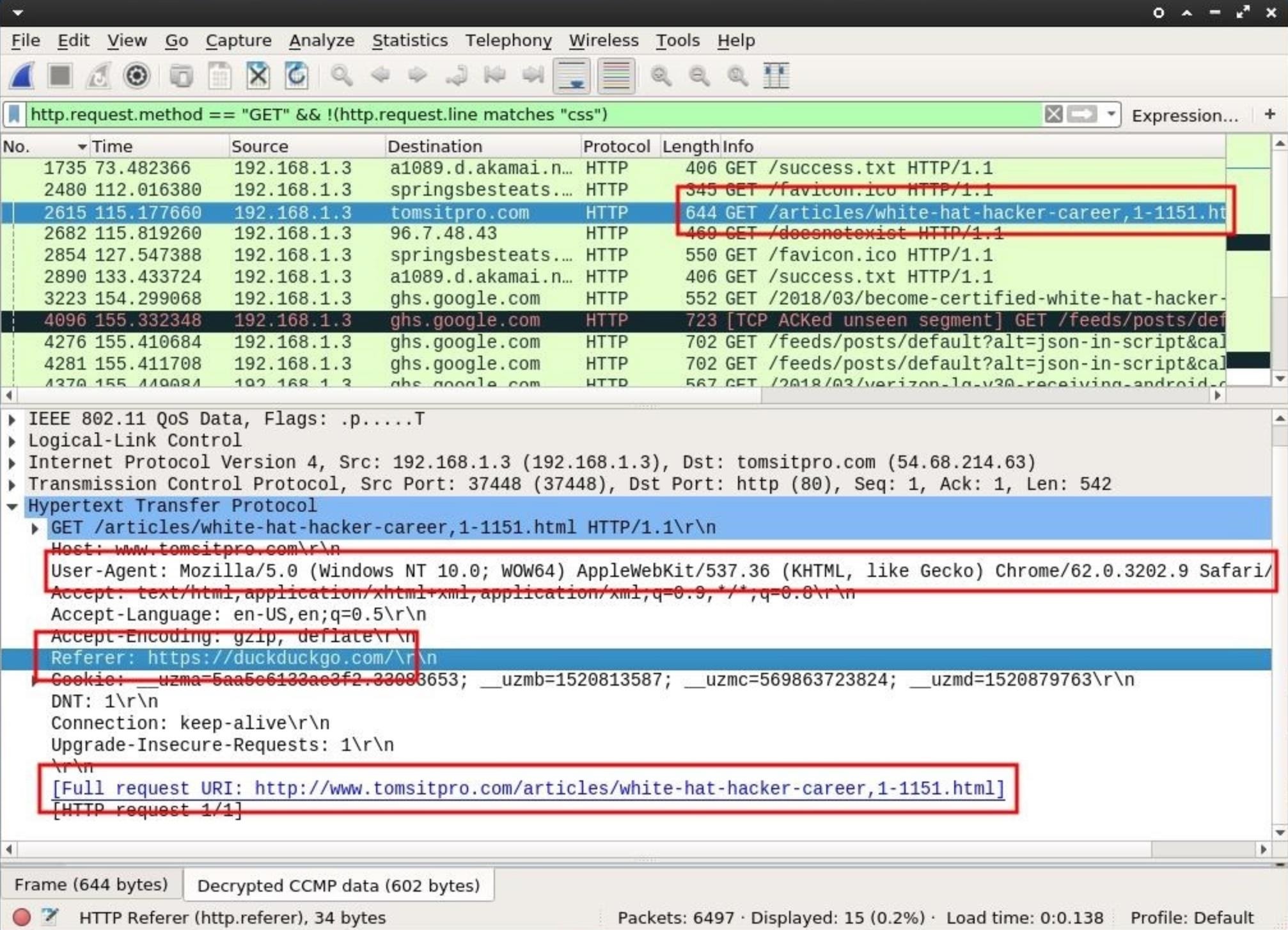

Поиск данных, содержащих запросы метода GET

Чтобы использовать фильтр для получения данных, содержащих GET-запросы, введите приведенную ниже строку в поле ввода фильтра отображения Wireshark:

Рисунок 14. Скриншот примера использования фильтра отображения для идентификации данных GET-запросов в Wireshark

Кроме того, для оптимизации поиска будет не лишним отсеять все GET-запросы, связанные с CSS (Cascading Style Sheets, каскадные таблицы стилей), для описания стилей и шрифтов, так как эти виды запросов не задаются пользователями напрямую, а происходят в фоновом режиме, когда кто-то просматривает веб-страницы в Интернете. Чтобы использовать фильтр для получения данных, содержащих GET-запросы и одновременно отфильтровать содержимое CSS, введите приведенную ниже строку в поле ввода фильтра отображения Wireshark:

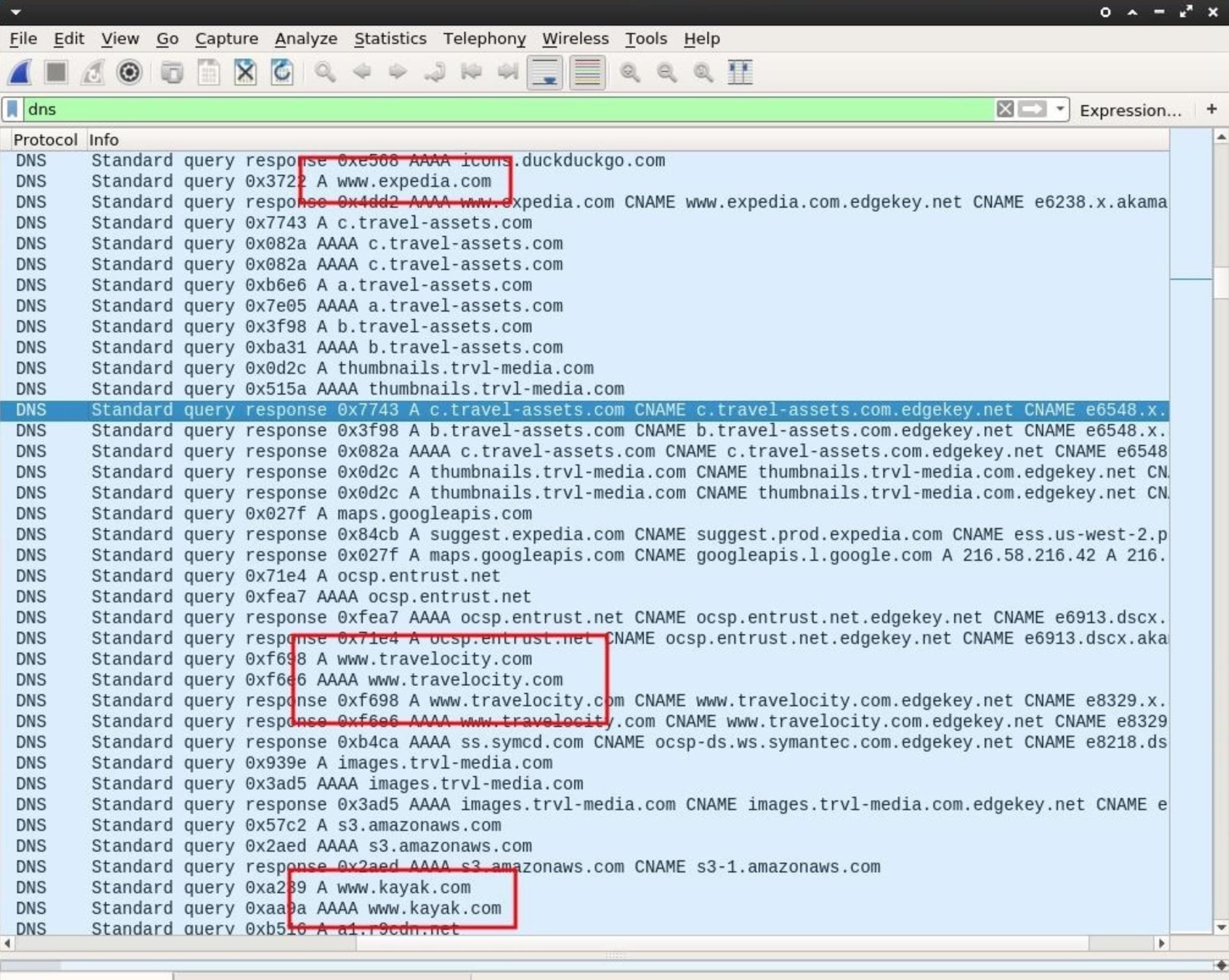

3. Поиск данных DNS-запросов

Чтобы использовать фильтр для получения данных, содержащих DNS-запросы, введите приведенную ниже строку в поле ввода фильтра отображения Wireshark:

Рисунок 16. Скриншот примера использования фильтра отображения для идентификации данных DNS-запросов в Wireshark

Сами данные зашифрованы, поэтому таким образом злоумышленники не смогут узнать ни время отъезда, ни место назначения. Но злоумышленники могут использовать информацию, полученную благодаря анализу DNS-запросов, для оттачивания методов социальной инженерии, направленных на этого пользователя, с целью получения от него личной и/или финансовой информации.

Например, если среди DNS-запросов был обнаружен домен веб-сайта одного из банков, то хакеры могли бы попытаться подделать электронное письмо от этого банка, в котором бы сообщалось, что только что произошла крупная транзакция по кредитной карте Expedia. Это поддельное письмо также могло бы содержать некую дополнительную информацию, собранную в ходе анализа беспроводного трафика и нацеленную непосредственно на жертву, чтобы заставить его или ее зайти по ссылке на поддельный веб-сайт банка (который на самом деле контролируется злоумышленником и предназначен для сбора банковских учетных данных).

Как защититься от взлома WiFi сети и перехвата трафика?

И все эти данные можно собрать без подключения к беспроводному маршрутизатору. Конечно, для этого сразу надо было узнать или подобрать пароль от беспроводной сети. Но вряд ли стоит доверять свою безопасность всецело только паролю от беспроводной сети. У жертв просто не будет ни единой возможности узнать, что с ними что-то происходит. Впоследствии эта информация может быть использована злоумышленниками для запуска продуманного и целенаправленного взлома компаний и частных лиц.

Также не следует забывать, что вся личная информация, обнаруженная в этой статье, доступна вашим Интернет-провайдерам и провайдерам мобильной связи. А эти компании, особенно крупные игроки, каждый день используют анализ DPI (Deep Packet Inspection, глубокая проверка пакетов), то есть проводят глубокий анализ полного содержимого вашего трафика и накапливают статистические данные о вас.

Чтобы защитить себя от такого пристального внимания посторонних к вашим личным данным, мы можем:

Читайте также: