Доклад построение и анализ модели компьютерной сети

Обновлено: 05.07.2024

Создание компьютерный сетей вызвано потребностью совместного использования информации на удаленных друг от друга компьютерах. Основное назначение компьютерных сетей — совместное использование ресурсов и осуществление связи как внутри одной организации, так и за ее пределами.

Содержание

Введение

1. Локальные и глобальные сети. Назначение сетей

2. Топология локальной компьютерной сети

3. Основные компоненты компьютерной сети

4. Программные компоненты компьютерной сети

5. Отказоустойчивость и надежность хранения данных в локальных сетях

Заключение

Список использованных источников

Введение

Создание компьютерный сетей вызвано потребностью совместного использования информации на удаленных друг от друга компьютерах.

Основное назначение компьютерных сетей — совместное использование ресурсов и осуществление связи как внутри одной организации, так и за ее пределами.

Ресурсы — это данные, приложения, периферийные устройства, такие, как cd-rom, принтер.

Все сети делятся на три типа:

- одноранговые сети;

- сети на основе сервера;

- комбинированные сети.

Согласно определению сети ЭВМ международной организации по стандартизации, сеть ЭВМ — это последовательная бит-ориентированная передача информации между связанными друг с другом независимыми устройствами. Эта сеть обычно находится в частном ведении пользователя и занимает некоторую ограниченную территорию.

Нужна помощь в написании реферата?

Мы - биржа профессиональных авторов (преподавателей и доцентов вузов). Наша система гарантирует сдачу работы к сроку без плагиата. Правки вносим бесплатно.

1. Локальные и глобальные сети. Назначение сетей

компьютер локальный вычислительный сеть

Создание компьютерных сетей вызвано практической потребностью пользователей, удаленных друг от друга компьютеров, в одной и той же информации. Сети предоставляют пользователям возможность не только быстрого обмена информацией, но и совместной работы на принтерах и других периферийных устройствах, а также одновременной обработки документов.

Локальная сеть объединяет компьютеры, установленные в одном помещении или в одном здании.

В небольших локальных сетях обычно все компьютеры равноправны, и такие сети называются одноранговыми. Для увеличения производительности, а также в целях обеспечения большей надежности при хранении информации в сети некоторые компьютеры специально выделяются для хранения файлов и программ-приложений. Такие компьютеры называются серверами, а сама сеть — сетью на основе серверов.

Для подключения к сети компьютер должен иметь специальную плату (сетевой адаптер). Соединяются компьютеры в сети с помощью кабелей.

Региональные сети позволяют обеспечить совместный доступ к информации в пределах одного региона (города, страны и т. д.).

Корпоративные сети создаются организациями, заинтересованными в защите информации от несанкционированного доступа, такие сети могут объединять тысячи компьютеров по всему миру.

Нужна помощь в написании реферата?

Мы - биржа профессиональных авторов (преподавателей и доцентов вузов). Наша система гарантирует сдачу работы к сроку без плагиата. Правки вносим бесплатно.

Потребности формирования единого мирового информационного пространства привели к созданию глобальной компьютерной сети Internet. Internet — это глобальная компьютерная сеть, объединяющая многие локальные, региональные сети и включающая в себя десятки миллионов компьютеров. В каждой локальной сети имеется компьютер, подключенный к Internet, с высокой пропускной способностью — Internet-сервер.

2. Топология локальной компьютерной сети

Топологией сети называется физическую или электрическую конфигурацию кабельной системы и соединений сети.

В описании топологии сетей применяются несколько специализированных терминов:

- узел сети — компьютер, либо коммутирующее устройство сети;

- ветвь сети — путь, соединяющий два смежных узла;

- оконечный узел — узел, расположенный в конце только одной ветви;

- промежуточный узел — узел, расположенный на концах более чем одной ветви;

- смежные узлы — узлы, соединенные, по крайней мере, одним путём, не содержащим никаких других узлов.

Существует всего 5 основных типов топологии сетей:

1. Топология “Общая Шина”. В этом случае подключение и обмен данными производится через общий канал связи, называемый общей шиной:

Общая шина является очень распространенной топологией для локальных сетей. Передаваемая информация может распространяться в обе стороны. Применение общей шины снижает стоимость проводки и унифицирует подключение различных модулей. Основными преимуществами такой схемы являются дешевизна и простота разводки кабеля по помещениям. Самый серьезный недостаток общей шины заключается в ее низкой надежности: любой дефект кабеля или какого-нибудь из многочисленных разъемов полностью парализует всю сеть. Другим недостатком общей шины является ее невысокая производительность, так как при таком способе подключения в каждый момент времени только один компьютер может передавать данные в сеть. Поэтому пропускная способность канала связи всегда делится здесь между всеми узлами сети.

2. Топология “Звезда”. В этом случае каждый компьютер подключается отдельным кабелем к общему устройству, называемому концентратором, который находится в центре сети:

В функции концентратора входит направление передаваемой компьютером информации одному или всем остальным компьютерам сети. Главное преимущество этой топологии перед общей шиной — большая надежность. Любые неприятности с кабелем касаются лишь того компьютера, к которому этот кабель присоединен, и только неисправность концентратора может вывести из строя всю сеть. Кроме того, концентратор может играть роль интеллектуального фильтра информации, поступающей от узлов в сеть, и при необходимости блокировать запрещенные администратором передачи.

К недостаткам топологии типа звезда относится более высокая стоимость сетевого оборудования из-за необходимости приобретения концентратора. Кроме того, возможности по наращиванию количества узлов в сети ограничиваются количеством портов концентратора. В настоящее время иерархическая звезда является самым распространенным типом топологии связей как в локальных, так и глобальных сетях.

Нужна помощь в написании реферата?

Мы - биржа профессиональных авторов (преподавателей и доцентов вузов). Наша система гарантирует сдачу работы к сроку без плагиата. Правки вносим бесплатно.

3. Топология “Кольцо”. В сетях с кольцевой топологией данные в сети передаются последовательно от одной станции к другой по кольцу, как правило, в одном направлении:

Если компьютер распознает данные как предназначенные ему, то он копирует их себе во внутренний буфер. В сети с кольцевой топологией необходимо принимать специальные меры, чтобы в случае выхода из строя или отключения какой-либо станции не прервался канал связи между остальными станциями. Преимущество данной топологии — простота управления, недостаток — возможность отказа всей сети при сбое в канале между двумя узлами.

4. Ячеистая топология. Для ячеистой топологии характерна схема соединения компьютеров, при которой физические линии связи установлены со всеми рядом стоящими компьютерами:

В сети с ячеистой топологией непосредственно связываются только те компьютеры, между которыми происходит интенсивный обмен данными, а для обмена данными между компьютерами, не соединенными прямыми связями, используются транзитные передачи через промежуточные узлы. Ячеистая топология допускает соединение большого количества компьютеров и характерна, как правило, для глобальных сетей. Достоинства данной топологии в ее устойчивости к отказам и перегрузкам, т.к. имеется несколько способов обойти отдельные узлы.

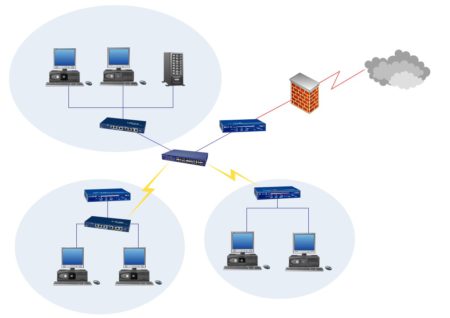

5. Смешанная топология. В то время как небольшие сети, как правило, имеют типовую топологию — звезда, кольцо или общая шина, для крупных сетей характерно наличие произвольных связей между компьютерами. В таких сетях можно выделить отдельные произвольно подсети, имеющие типовую топологию, поэтому их называют сетями со смешанной топологией.

3. Основные компоненты компьютерной сети

Типичная компьютерная сеть включает в себя пять основных компонентов.

2. Сервером обычно является высокопроизводительный ПК с жестким диском большой емкости. Он играет роль центрального узла, на котором пользователи ПК могут хранить свою информацию, печатать файлы и обращаться к его сетевым средствам. В одноранговых сетях выделенный сервер отсутствует.

Нужна помощь в написании реферата?

Мы - биржа профессиональных авторов (преподавателей и доцентов вузов). Наша система гарантирует сдачу работы к сроку без плагиата. Правки вносим бесплатно.

4. Сетевые кабели связывают друг с другом сетевые компьютеры и серверы. В качестве сетевого кабеля могут применяться и телефонные линии. Основные типы сетевого кабеля:

— Витая пара (twisted pair) — позволяет передавать информацию со скоростью 10 Мбит/с (либо 100 Мбит/с), легко наращивается. Длина кабеля не может превышать 1000 м при скорости передачи 10 Мбит/с. Иногда используют экранированную витую пару, т. е. витую пару, помещенную в экранирующую оболочку.

— Толстый Ethernet — коаксиальный кабель с волновым сопротивлением 50 Ом. Его называют также желтый кабель (yellow cable). Обладает высокой помехозащищенностью. Максимально доступное расстояние без повторителя не превышает 500 м, а общее расстояние сети Ethernet — около 3000 м.

— Тонкий Ethernet — это также 50-омный коаксиальный кабель со скоростью передачи информации в 10 Мбит/с. Соединения с сетевыми платами производятся при помощи специальных (байонетных) разъемов и тройниковых соединений. Расстояние между двумя рабочими станциями без повторителей может составлять максимум 185 м, а общее расстояние по сети — 1000 м.

— Оптоволоконные линии — наиболее дорогой тип кабеля. Скорость передачи по ним информации достигает нескольких гигабит в секунду. Допустимое удаление более 50 км. Внешнее воздействие помех практически отсутствует.

5. Совместно используемые периферийные устройства — жесткие диски большой емкости, принтеры, цветные и слайд-принтеры, дисководы CD-ROM и накопители на магнитной ленте для резервного копирования.

Нужна помощь в написании реферата?

Мы - биржа профессиональных авторов (преподавателей и доцентов вузов). Наша система гарантирует сдачу работы к сроку без плагиата. Правки вносим бесплатно.

4. Программные компоненты компьютерной сети

Сеть включает в себя три основных программных компонента:

1. Сетевую операционную систему, которая управляет функционированием сети. Например, она обеспечивает совместное использование ресурсов и включает в себя программное обеспечение для управления сетью. Операционная система состоит из серверного ПО, которое функционирует на сервере, и клиентского программного обеспечения, работающего на каждом настольном ПК.

Сетевая операционная система (network operating system) выполняется на сервере и обеспечивает его функционирование. Среди сетевых операционных систем преобладают Novell NetWare, Windows NT, Unix.

2. Сетевые приложения и утилиты — это программы, инсталлируемые и выполняемые на сервере. Они включают в себя ПО коллективного пользования и поддержки рабочих групп, такие как электронная почта, средства ведения календаря и планирования. Кроме того, в число таких программных средств могут входить сетевые версии персональных приложений, например, текстовых процессоров, электронных таблиц, программ презентационной графики и приложений баз данных. Наконец, к данному ПО относятся такие утилиты, как программы резервного копирования, позволяющие архивировать хранимые на сервере файлы и приложения.

5. Отказоустойчивость и надежность хранения данных в локальных сетях

После ввода локальной сети в эксплуатацию она постепенно становится все более и более важным условием функционирования организации. Постепенно все данные с рабочих станций перекочевывают на сервера, на серверах накапливаются почтовые файлы, документы, базы данных, рабочие файлы и многое другое. Спустя несколько месяцев обычно оказывается, что при остановке сети может вообще прекратиться нормальная работа организации. На первое место встают вопросы отказоустойчивости сети и безопасности данных от сбоев аппаратуры и ошибок пользователей. Вообще говоря, эти вопросы следует иметь в виду уже на этапе проектирования сети и подбора оборудования, а не после факта потери информации.

Самым главным требованием к серверу является сам сервер Если вы возьмете большой корпус, быстрые контроллеры и диски, это отнюдь не сделает компьютер сервером. Серверы изначально проектируются, собираются и тестируются с требованием максимальной пропускной способности, надежности, отказоустойчивости и расширяемости. Соответственно их цена обычно в 1,5-3 раза выше, чем цена стандартных компьютеров сравнимой конфигурации. Не гонитесь за дешевизной!

Нужна помощь в написании реферата?

Мы - биржа профессиональных авторов (преподавателей и доцентов вузов). Наша система гарантирует сдачу работы к сроку без плагиата. Правки вносим бесплатно.

Программное резервирование дисков имеет и недостатки. Платой за надежность является снижение скорости работы и общей пропускной способности дисковой подсистемы. Поэтому в локальных сетях с большим количеством рабочих станций рекомендуется использовать аппаратные RAID-подсистемы. Они представляют собой несколько дисков высокой емкости, подключенных к интеллектуальному дисковому контроллеру, который имеет свой собственный процессор и свою память. Для сетевой операционной системы такая подсистема выглядит, как один большой винчестер, не требующий проверки чтением после записи (она реализуется аппаратно контроллером). Контроллеры конфигурируются для поддержки одного из основных уровней RAID. Перечислим их на примере четырех дисков по 1 Гбайту:

— RAID 0 — суммарная емкость дисковой подсистемы 4 Гбайта (без какого-либо дублирования информации). Такая схема позволяет увеличить пропускную способность дисковой системы сервера, так как данные пишутся параллельно на все четыре диска.

К сожалению, кроме дисковой подсистемы, может сломаться что угодно, хотя и с меньшей вероятностью. Для крупных организаций, основой работы которых является база данных, находящаяся на сервере локальной сети, остановка его работы даже на час может привести к большим финансовым потерям. Поэтому стоит внимательно присмотреться к средствам дублирования серверов как целого. Наиболее дешевым является наличие резервного компьютера (более слабого) с предустановленной идентичной операционной системой. В случае сбоя основного сервера подключается резервный, информация восстанавливается средствами резервного копирования, и фирма продолжает работать. Недостатком в данном случае является то, что обычно имеется вчерашняя копия и будут потеряны все сегодняшние изменения. Более практичным является сочетание дублирования дисковой подсистемы (т. е. на дисках информация сохранится в любом случае) и идентичных дисковых подсистем в основном и резервном серверах — вы сможете просто переставить диски с основного сервера и включить резервный.

Теперь рассмотрим более подробно существующие средства и устройства резервного копирования. В простейшем случае таким устройством может быть стример, установленный на сервере. Современные сетевые операционные системы имеют встроенные средства резервного копирования. Но в основном они предназначены для сохранения информации на конкретном сервере сети и не позволяют администратору архивировать всю сеть целиком (несколько серверов с различными сетевыми операционными системами и рабочие станции DOS, UNIX, Windows, Macintosh и др.), а также данные на серверах приложений (SQL-серверах). Кроме того, нет удобных средств по управлению процессом копирования.

С другой стороны, использование аппаратных средств резервного копирования, таких, например, как Intel Storage Express, не всегда оправдано. Хотя они и обеспечивают высокую скорость архивации, одновременную работу с несколькими устройствами, имеют большую емкость накопителей, у них есть и недостатки. Это высокая стоимость самого оборудования, использование собственных стандартов (что создает проблемы при выходе оборудования из строя), неопределенность с поддержкой новых версий сетевых операционных систем.

Исходя из сказанного выше, наиболее привлекательным с точки зрения цена/производительность представляется использование специализированного программного обеспечения независимых фирм, таких как Arcada, Cheyenne и других. Эти средства позволяют работать как со стимерами, так и с более современной аппаратурой.

Нужна помощь в написании реферата?

Мы - биржа профессиональных авторов (преподавателей и доцентов вузов). Наша система гарантирует сдачу работы к сроку без плагиата. Правки вносим бесплатно.

Данный продукт поддерживает одновременную работу с несколькими стримерными устройствами и позволяет осуществлять каскадную или параллельную запись информации на магнитные ленты.

Использование модулей-агентов для архивирования рабочих станций сети не требует от пользователя регистрации логического соединения с сервером (т. е. выполнения операции login). Кроме того, существуют специальные агенты (Dbagent) для резервного копирования информации из активных серверов баз данных (NetWare Btrieve, NetWare SQL, Gupta, Oracle).

Полная совместимость с NetWare 3.1x и 4.х позволяет осуществлять резервное копирование системной информации, включая Bindery (3.1x) и NetWare Directory Services (4.x).

В настоящее время фирмой Cheyenne выпущены реализации ARCServe практически для всех сетевых операционных систем. Кроме того, существуют дополнительные средства для поддержки устройств автоподачи стимерных лент (tape autochanger), оптических дисков и библиотек на их основе (JukeBox).

Признанием технологии фирм Cheyenne и Arcada Software является наличие встроенных модулей-агентов в новой операционной системе фирмы Microsoft — Windows 9х. Кроме архивирования, эта технология применяется и для управления сетью.

Наряду со стандартными стримерами существует более перспективная аппаратура для архивирования — накопители для магнитооптических дисков. Основным их достоинством является возможность многократной перезаписи, высокая надежность и скорость архивации. Емкость одного диска формата 5,25″ составляет 1,3 Гбайт (в старых накопителях 630 Мбайт), а скорость доступа к диску составляет 25 мс — гораздо быстрее даже 4-х скоростного CD-ROM. Стоят такие накопители практически столько же, сколько CD-Recordable (устройство для записи CD ROM). Но на CD диск можно записать лишь один раз, а его емкость ограничена 650 Мбайт.

Заключение

В заключении хотелось бы сказать, что в данном реферате была рассмотрена наиболее актуальная в наше время тема: Компьютерные сети. Локальные компьютерные сети.

Нужна помощь в написании реферата?

Мы - биржа профессиональных авторов (преподавателей и доцентов вузов). Наша система гарантирует сдачу работы к сроку без плагиата. Правки вносим бесплатно.

Современный человек, а особенно человек, занимающий руководящую должность, должен не просто знать, а чувствовать эту тему. Ведь современный бизнес просто не возможен без высоких технологий и, в частности, компьютерных сетей, позволяющих значительно увеличивать прибыль предприятий и организаций.

Список использованных источников

Развитию, росту глобальных сетей способствовал закон Меткалфа. Учёный утверждал: эффективность Ethernet пропорциональна квадрату числа пользователей. Отбросим математическую формулировку, приводя вывод: группа людей работоспособнее одиночки. Разумеется, можно приводить исключения, упоминая отдельных гениев, в частности, Николу Теслу, предсказавшего появления глобальных систем связи, однако факт остаётся фактом. Коллектив разработчиков быстрее справляется с задачей. Очевидность поддерживается создателями профессионального программного обеспечения, включая Майкрософт Офис. Растущие мощности требуют дальнейшей оптимизации, контроля.

Моделирование сетей

Отдельной строкой красуется моделирование пакетов. Современный проектировщик заранее оценивает работоспособность, преодолевая этап проектирования. В компьютерных сетях примерная производительность известна, методика стала палочкой-выручалочкой сотовых операторов. Инженеры выбирают топологию, протоколы сети, состав оборудования. Помогают решить задачу генераторы пакетов, попутно собирается статистика придуманной сети. Здесь активно помогают знания элементов теории вероятности. Следует правильно оценить распределение трафика, выбирая модели типовых законов (Пуассона, Эрланга, Парето).

Моделированию подвергаются сети любого типа. Часто разработчики стандартов помогают проектировщикам, давая рекомендации. Сотовой связью занимается комитет 3GPP2. Организация рекомендует ряд типов генератора трафика. Сегодняшняя мобильная сеть мало уступает компьютерной, активно перенимая типичные протоколы, включая IP. Отличие ограничивается ярким делением направления движения информации:

- Натурные. Строится реальная живая сеть, подключённая аппаратура выдаёт информацию. Недостатком называют высокую стоимость, хотя фактор адекватности полученных измерений часто перевешивает.

- Имитационные. Будущая сеть в мелочах моделируется специальными программными пакетами (например, CISCO Packet Tracer). Имитируются условия перегрузки, потери кадров.

- Аналитические. Полностью метод ограничен виртуальным пространством, точность сравнительно низкая. Инженер закладывает формулы, математической статистики. Намного проще имитационного подхода.

- Комбинированные.

Имитация

ПО имитационной модели поддерживает ряд базовых устройств: концентраторы, коммутаторы, рабочие станции, ядро сотовых коммуникаций. Программист задаёт маски подсетей, адреса. Структура тщательно выбирается сообразно представленному перечню устройств. При необходимости отсутствующие элементы заменяют близкими аналогами. Иногда допускается упрощать физическую структуру сообразно целям проведения эксперимента. Полученная среда позволит полностью имитировать процессы, включая простой пинг персональных компьютеров, абонентов.

Использование статистики

Анализом компьютерной сети называют процесс обработки собранных данных, касающихся функционирования системы. Администратору важно знать слабые места, выявлять вовремя неисправности. Иногда средства контроля стоят обособленно, отдельным программным пакетом. В других случаях лишние денежные траты нецелесообразны. Поэтому набор методик анализа сильно варьируется. Процедура контроля образована двумя этапами:

- Мониторинг – сбор информации.

- Анализ – обработка сведений.

Этап мониторинга требует сбора информации, по большей части проходит автоматически. Проблема решается использованием датчиков, программного обеспечения. Анализ производит человек, используя опыт, обобщённый экспертами. Наработанные решения упрощают процесс анализа. Например, эксперты предлагают несколько критериев сбора статистики:

Очевидно, характер ошибок тесно связан с топологией, протоколами. Приведённые сопровождают сети Ethernet. Соотношение групп дефектов иногда помогает выявить характер неисправности. Типичный процент ошибочных кадров ниже 0,01%. Наличие битых пакетов становится причиной снижения пропускной способности. Местонахождение неполадок выявляют, оценивая количество, тип коллизий:

- Локальная выступает результатом одновременной передачи пакетов несколькими сетевыми картами сегмента. Высокий показатель часто сопутствует повреждённому кабелю.

- Удалённая проникает извне контролируемого сегмента. В сетях Ethernet, сформированных многоповторными повторителями, 100% коллизий относится к данному типу.

- Поздняя (терминология Ethernet) обнаруживается после передачи 64 байт. Чаще позволяет локализовать неисправность, неработоспособность сетевого адаптера. Иногда причиной становится превышение длины кабельной системы, числа промежуточных повторителей.

Число коллизий нормально ниже 5%. Помимо указанных статистических цифр оборудование часто даёт:

- Соотношение протоколов сетевого уровня. Наличие избытка ICMP сопровождает сигнализацию маршрутизаторов об ошибках.

- Основные отправители/получатели.

- Адреса генерации широковещательного трафика.

Структура методов контроля

Зачастую средства анализа, мониторинга пересекаются. Структура методик включает:

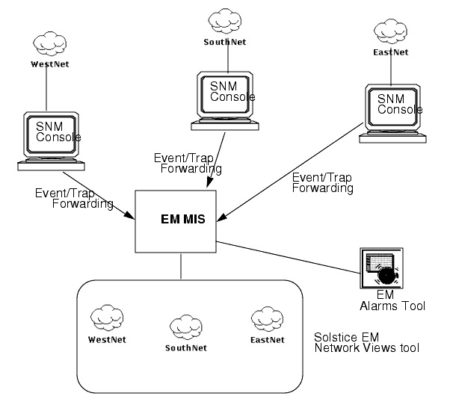

- Системы управления (HP Open View, IBMNetView, SunNetManager) составляют ядро. Администратор дистанционно считывает конфигурацию, настраивает оборудование. Параллельно анализирует производительность. Правильно настроенная система пришлёт администратору по электронной почте уведомление: возникли неисправности, сбой. Доступны предупреждения на пейджер, мессенджер. Согласно определениям ISO, классификацией включаются:

Отдельно диагностируется кабельное хозяйство, часть оборудования портативная. Виды методов:

- Сетевые мониторы показывают параметры трафика. Порой захватывают несколько уровней иерархической системы OSI (физический, канальный, сетевой).

- Кабельные сканеры оценивают состояние жил линии.

- Устройства сертификации позволяют сдать проведённый монтаж заказчику, оценить классность сети.

- Тестеры позволяют контролировать разрывы цепи.

Отдельные образцы техники многофункциональные, сочетают возможности тестеров, анализаторов протоколов:

- Графический пользовательский интерфейс.

- Сканирование линии.

- Распиновка жил, составление карты.

- Электрические параметры.

- Скорость распространения волны.

- Тестирование участков цепи с целью локализовать неисправность.

- Оценка работоспособности адаптера.

- Сбор статистики.

- Генерация дополнительного трафика с целью проверить пропускную способность линии. Сформированные пакеты позволяют оценить достижимость узла.

Системы управления сетью

- Программное обеспечение диагностики сети обладает качествами:

- открытость;

- масштабируемость;

- распределённость.

Первоначально в историческом плане ключики забрал администратор. Королевский ПК содержал полностью работоспособную, самодостаточную версию ПО. Рабы-клиенты находились под пристальным присмотром. Наличие масштабной сети ломает принцип. Маломощный администраторский ПК перестаёт справляться. Иногда помогает наём команды сетевиков. Система контроля становится распределённой. Совместимость железа ведущих компаний оставляет желать лучшего. Возникают ошибки построения карты, дополнительные полезные функции оборудования игнорируются.

ПО каждого производителя демонстрирует определённые преимущества. Иначе давно наметился бы победитель, захвативший рынок целиком.

Анализатор трафика (протокола)

Оценку трафика выполняют снифферы (англ. – обнюхивать). Средства (компонент WindowsNTPerformanceMonitor) осуществляют перехват любых пакетов, включая чужие. Поскольку Ethernet носит широковещательный оттенок, администратор получает полный контроль локального сегмента. Грамотно настроенный хаб выступает защитой против несанкционированного прослушивания. Коммутаторы отсекают уже на входе заведомо ненужные внешние адреса. Разбиение сети на сегменты сильно снижает нагрузку.

- Сбор аналитической информации (статистика): количество битых пакетов, перекрёстный трафик узлов, коэффициент использования сегмента.

- Сниффер часто опрашивает агентов различных сегментов.

- Графический интерфейс упрощает труд человека-оператора. Использование триггеров позволяет выставить условия начала, окончания захвата трафика. Пакеты фильтруют, отбрасывая заведомо ненужные.

- Отдельные анализаторы поддерживают шпионство за несколькими mac-адресами. Например, Network Monitor (Windows NT Server) версии выше четвертой.

Физический уровень мало порадует живого наблюдателя. Разрозненные кадры ненаглядны.

Методики

90-е годы считают пиком явления перехвата злоумышленниками паролей: некоторые сетевые протоколы забывали шифровать персональные данные пользователей. Хабы легко позволяли реализовать задуманное. Обнаружить факт кражи чрезвычайно сложно. Администратору перехват помогает выявить:

Анализ большого объёма трафика затруднителен.

Сетевой анализатор

Сюда относят (например, систему Хьюлет-Паккард HP 4195A, 8510C) экспертное оборудование оценки работоспособности кабельного хозяйства путём измерения электрических параметров. Иногда захватывают иерархию протоколов. Особой формы сигналы позволяют оценить амплитудно-частотную характеристику линии, затухание, наводки. Методика сильно напоминает принцип действия оборудования оценки целостности высоковольтных кабелей. Хотя больших напряжений не требуется, поэтому механизм более миниатюрные (промышленные занимают фургон грузовика). Сетевой анализатор иногда способен выполнить ряд функций сниффера, но скорее вспомогательных. Базовые перехватчиков пакетов осуществляет индивидуально.

- Перекрёстные наводки (NEXT) возникают меж проводами витой пары. Величина определена частотой, категорией кабеля. Выражена децибелами.

- Импеданс (комбинация активного, реактивного сопротивлений). Действительная составляющая определяется материалом проводника, меньше зависит от частоты. Мнимая компонента образована влиянием реактивных составляющих (ёмкости, индуктивности). Волновое сопротивление характеризует тип линии. Связь с импедансом слабая.

- Затухание обусловлено наличием волнового, активного сопротивлений. Скин-эффект провоцирует излучение части мощности, снижая характеристики системы: выше частота → тоньше слой → больше сопротивление → растут потери. Пятая категория кабелей демонстрирует значение 23,6 дБ/100 м.

- Величина электромагнитного излучения. Экран сильно снижает выбросы энергии вовне.

Сканеры, тестеры

Указанный класс оборудования оценивает электрические параметры кабеля, длину, сильно уступает точностью сетевым анализаторам. Портативные варианты стали неотъемлемыми спутниками ремонтников. Оцениваются:

- Волновое сопротивление.

- NEXT.

- Затухание сигнала.

- Схема разводки.

Принцип действия

Повторяет методику высоковольтных приборов. Излучается импульс – ловится эхо. Количество, форма ответных сигналов позволяют оценить физическое состояние кабеля. Принцип потребует знания о скорости распространения сигнала внутри среды. Некоторые модели снабжены собственной базой данных, содержащей справочные сведения. Тестеры намного проще. Урезанный вариант алгоритма просто отвечает на вопрос о целостности кабеля, лишён подробностей.

Сканером принято измерять длину линии. Отдельные модели стоят весьма дорого (1-3 тыс. $). Выпускаются компаниями Datacom, Fluke, Microtest, Scope Communications.

Коммутаторы

Опытному инженеру многое расскажет поведение сетевого оборудования. Перегрузка процессоров, портов необратимо вызывает потерю кадров. Стандартные коммутаторы снабжают агентами, докладывающими о неполадках. Иначе задача отслеживания неполадок сильно усложняется. Проще эксплуатировать концентраторы: тестирующее оборудование вешают на свободный порт. Коммутаторы требуют последовательного включения (разрыв). Свободные порты получат только широковещательный трафик.

Дело усложняется наличием нескольких виртуальных сетей. Тогда оборудование получает пакеты лишь текущей (определено IP-адресом). Производители коммутаторов осознали недостаток устройств, модели стали снабжать функцией зеркалирования. Аппаратура отображает трафик на тестовый разъем. Затруднительным остаётся посмотреть пакеты сразу двух портов, либо одного, функционирующего в полнодуплексном режиме.

Сказанное объясняет предпочтение администраторов использования агентов. Переданная контрольной точке информация содержит полный перечень пакетов. RMON собирает трафик Ethernet, Token Ring, создаёт матрицы перекрёстного трафика. Здесь вопрос касается стоимости. Дорого отображать 9 объектов Ethernet, производители урезают список. Иногда упраздняют раздельное тестирование портов, объединяя их группами.

![Локальные компьютерные сети, структура и применение [23.09.12]](https://studrb.ru/files/works_screen/1/20/84.jpg)

Возникновение и развитие сетей дало новый, надёжный и высокоэффективный способ взаимодействия между людьми. Так же, как и другие ресурсы в сфере информационных технологий, сети первоначально использовались для научных целей, затем получив распространение во всех областях человеческой деятельности.

Выбранная мной тема актуальна, так как л окальная сеть объединяет несколько компьютеров и дает возможность пользователям совместно использовать ресурсы компьютеров, а также подключенных к сети периферийных устройств (принтеров, плоттеров, дисков, модемов).

Объект исследования - локальные компьютерные сети.

Цель исследования – показать особенности локальной компьютерной сети: структуру, классификацию, назначение, топологию, техническая поддержку.

- Раскрыть понятие локальной компьютернойсети

- Дать основные характеристики локальной сети

- Рассмотреть структурулокальных компьютерных сетей

- Показать классификацию компьютерных локальных сетей

- Определить назначение локальной сети

- Проанализировать топологию локальной сети

- Посмотреть техническую поддержку локальной сети

При решении поставленных задач основным методом является анализ литературы по данной теме.

1.Понятие локальной сети

Локальная сеть представляет собой набор компьютеров, периферийных устройств (принтеров и коммутационных устройств, соединенных кабелями. Локальные сети делятся на учрежденческие (офисные сети фирм, сети организационного управления и другие сети, отличающиеся по терминологии, но практически одинаковые по своей идеологической сути) и сети управления технологическими процессами на предприятиях.

Локальные сети характерны тем, что расстояния между компонентами сети сравнительно невелики, как правило, не превышают нескольких километров. Локальные сети различаются по роли и значению ПЭВМ в сети, структуре, методам доступа пользователей к сети, способам передачи данных между компонентами сети и др. Каждой из предлагаемых на рынке сетей присуши свои достоинства и недостатки. Выбор сети определяется числом подключаемых пользователей, их приоритетом, необходимой скоростью и дальностью передачи данных, требуемой пропускной способностью, надежностью и стоимостью сети.

1.2. Основные характеристики локальной сети.

В настоящее время в различных странах мира созданы и эксплуатируются различные типы ЛВС с различными размерами, топологией, алгоритмами работы, архитектурной и структурной организацией.

Независимо от типа сетей, к ним предъявляются общие требования:

- скорость - важнейшая характеристика локальной сети;

- адаптируемость - свойство локальной сети расширяться и устанавливать рабочие станции там, где это требуется;

- надежность - свойство локальной сети сохранять полную или частичную работоспособность вне зависимости от выхода из строя некоторых узлов или конечного оборудования.

1.3. Структура локальных компьютерных сетей

В локальных сетях применяются в основном одноузловые (звездообразные) сети. В качестве средств коммуникаций могут использоваться телефонные линии связи и АТС организаций, предприятий, фирм и др., специально проложенные кабельные линии и каналы передачи сигналов по радио.

Достоинствами этого вида сети являются:

• простота и низкая стоимость подключения пользователей сети;

• простота управления сетью;

• возможность подключения и отключения абонентов без остановки работы сети;

Также она имеет и свои недостатки:

• надежность сети определяется надежностью УК;

• большая суммарная длина и низкая эффективность использования физической среды передачи сигналов;

Для повышения надежности УК строятся по модульному принципу, который предусматривает рабочие и резервные модули. Система диагностики оценивает функционирование рабочего модуля и в случае необходимости переключает сеть на работу с резервным модулем.

1.4. Классификация локальных компьютерных сетей

Локальные компьютерные сети можно классифицировать по следующим признакам:

1. по роли персонального компьютера в сети:

- сети с сервером;

- одноранговые (равноправные) сети.

2. по структуре (топологии) сети:

3. по способу доступа пользователей к ресурсам и абонентам сети:

- сети с централизованным (программным) управлением подключения

4. по виду коммуникационной среды передачи информации:

- сети с использованием существующих учрежденческих телефонных сетей;

- сети на специально проложенных кабельных линиях связи;

- комбинированные сети, совмещающие кабельные линии и радиоканалы.

5. по дисциплине обслуживания пользователей (способу доступа пользователей к сети):

- приоритетные, задающиеся ЦУС, когда пользователи получают доступ к сети

в соответствии с присвоенными им приоритетами (постоянными или изменяющимися);

- неприоритетные, когда все пользователи сети имеют равные права доступа к

6. по размещению данных в компонентах сети:

- с центральным банком данных;

- с распределенным банком данных;

- с комбинированной системой размещения данных.

1.5.Назначение локальной сети

Назначение локальной сети - осуществление совместного доступа к данным, программам и оборудованию.

У коллектива людей, работающего над одним проектом появляется возможность работать с одними и теми же данными и программами не по очереди, а одновременно. Локальная сеть предоставляет возможность совместного использования оборудования.

Оптимальный вариант - создание локальной сети с одним принтером на каждый отдел или несколько отделов. Файловый сервер сети позволяет обеспечить и совместный доступ к программам и данным.У локальной сети есть также и административная функция. Контролировать ход работ над проектами в сети проще, чем иметь дело с множеством автономных компьютеров.

1.6.Топология локальных сетей

Под топологией (компоновкой, конфигурацией, структурой) компьютерной сети обычно понимается физическое расположение компьютеров сети друг относительно друга и способ соединения их линиями связи. Важно отметить, что понятие топологии относится, прежде всего, к локальным сетям, в которых структуру связей можно легко проследить. В глобальных сетях структура связей обычно скрыта от пользователей и не слишком важна, так как каждый сеанс связи может производиться по собственному пути.

Топология определяет требования к оборудованию, тип используемого кабеля, допустимые и наиболее удобные методы управления обменом, надежность работы, возможности расширения сети. И хотя выбирать топологию пользователю сети приходится нечасто, знать об особенностях основных топологий, их достоинствах и недостатках надо.

Существует три базовые топологии сети:

Шина (bus) — все компьютеры параллельно подключаются к одной линии связи. Информация от каждого компьютера одновременно передается всем остальным компьютерам (рис. 1).

Рис. 1. Сетевая топология шина

Звезда (star) — бывает двух основных видов:

Активная звезда (истинная звезда) - к одному центральному компьютеру присоединяются остальные периферийные компьютеры, причем каждый из них использует отдельную линию связи. Информация от периферийного компьютера передается только центральному компьютеру, от центрального — одному или нескольким периферийным. (рис. 2 )

Рис. 2. Активная звезда

Пассивная звезда, которая только внешне похожа на звезду (рис. 2). В настоящее время она распространена гораздо более широко, чем активная звезда. Достаточно сказать, что она используется в наиболее популярной сегодня сети Ethernet.

В центре сети с данной топологией помещается не компьютер, а специальное устройство — коммутатор или, как его еще называют, свитч (switch) (Что такое Коммутатор?), который восстанавливает приходящие сигналы и пересылает их непосредственно получателю (рис. 3) .

Рис. 3. Пассивная звезда

Кольцо (ring) — компьютеры последовательно объединены в кольцо.

Передача информации в кольце всегда производится только в одном направлении. Каждый из компьютеров передает информацию только одному

компьютеру, следующему в цепочке за ним, а получает информацию только от

предыдущего в цепочке компьютера (рис. 4)

Рис. 4. Сетевая топология кольцо

На практике нередко используют и другие топологии локальных сетей, однако большинство сетей ориентировано именно на три базовые топологии.

1.7.Техническая поддержка локальной сети

Каждый компьютер, подключенный к локальной сети, должен иметь:

1. Сетевой адаптер – специальная плата, предназначенная для передачи и приема информации из сети. Соединение компьютеров (сетевых адаптеров) между собой производится с помощью кабелей различных типов (коаксиальный, витая пара, оптоволоконный).

2. Кабель – основной канал связи – физическая среда передачи информации. Основная характеристика канала связи – пропускная способность, т.е. максимальная скорость передачи информации (измеряется в бит/сек, килобит/сек, мегабит/сек).

В локальных сетях используются следующие виды каналов связи:

- Витая пара - проводной канал связи, содержащую пару скрученных проводников, обладает малой пропускной способностью – менее 1 Мбит/сек. Скручивание позволяет повысить помехоустойчивость кабеля и снизить влияние каждой пары на все остальные.

- Коаксиальный кабель - состоит из центрального проводника (сплошного или многожильного), покрытого слоем полимерного изолятора, поверх которого расположен другой проводник (экран). Экран представляет собой оплетку из медного провода вокруг изолятора или обернутую вокруг изолятора фольгу.

3. Хаб (коммутатор, концентратор)- специальное устройство, предающее сигналы от одних подключенных к нему компьютеров к другим.

Каждый хаб имеет от 8 до 30 разъемов (портов) для подключения либо компьютера, либо другого хаба. К каждому порту подключается только одно устройство. Хабы являются сердцем системы и во многом определяют ее функциональность и возможности.

Практическая часть

Вариант 16

Компьютерные сети - это устройства и компьютеры, соединенные между собой проводами с целью обмена данными и совместной работы. Компьютерные сети бывают локальные и глобальные.

Локальная сеть обычно включает небольшое количество компьютеров, которые находятся на коротком расстоянии дрыг от друга, обычно в пределах одного здания. Глобальные сети охватывают сравнительно большую территорию, например, одного города, целой области или государства.

История возникновения и развития компьютерных сетей

Так как поначалу компьютеры были очень дорогостоящими огромными аппаратами с дорогими запчастями, их можно было встретить не так часто, а компьютерные сети тем более. Первыми пользователями компьютерных сетей стали крупные коммерческие компании, научные институты и военные подразделения. Эти сети имели ограниченные функции. Они предназначались для выполнения каких-то узкопрофильных задач.

Появление компьютерных сетей открыло для их пользователей определенные преимущества, такие как:

- разделение ресурсов;

- дифференциация данных;

- распределение программного обеспечения;

- разделение ресурсов процессора;

- режим общего пользования.

Разделение ресурсами дает возможность управления всеми устройствами, подключенными к сети.

Дифференциация данных дает возможность открывать доступ к данным для всех пользователей и также пользоваться их данными, работать в одних файлах нескольким пользователям одновременно, не копируя и не размножая их для этого.

Распределение программного обеспечения дает возможность использовать программы, которые установлены на одной рабочей станции, без необходимости их установки на каждый компьютер.

Сложно разобраться самому?

Попробуй обратиться за помощью к преподавателям

Разделение ресурсов процессора дает возможность распределить нагрузку по всем компьютерам сети, не нагружая при этом один компьютер.

Режим общего пользования дает возможность работать со всех компьютеров одновременно на одной задачей, не дублируя и не пересылая информацию, при этом происходит синхронизация обновлений для решаемых задач.

Построение компьютерных сетей

На сегодняшний день выделяют некоторые принципы, следую которым создаются компьютерные сети.

Узлами сети называют устройства, участвующие в работе компьютерной сети. Соединения таких устройств между собой называют ветвью компьютерной сети.

Зависимо от принципа подключения различают промежуточные, смежные и оконечные узлы сетей. Оконечные узлы располагаются всегда лишь в конце сети, после них ветвь не может иметь продолжения. Промежуточные узлы находятся в местах соединения нескольких ветвей. Смежные узлы присоединены при помощи одного пути, который не содержит иных узлов.

Узлы сети могут быть подключены по-разному. Различают несколько типов подключения: линейное, кольцевое, звездообразное, шинное.

Линейное подключение считается самым простым. При таком подключении все компьютеры подключены поочередно, это соединение не вызывает никаких сложностей при подключении, но его недостатками является то, что при каких-либо повреждениях сложно определить их природу, а также, если любой из кабелей повреждается, то перестает работать вся сеть.

Кольцевое соединение также считается простым, здесь подключение также происходит поочередно и замыкается в круг, к каждому компьютеру подключено два. В таких сетях также сложно диагностировать повреждения любого характера.

Звездообразные сети являют собой соединения, при котором все периферийные компьютеры подсоединены к одному центральному, который является сервером. Такое подключение гарантирует стабильность работы сети, даже если один из ее узлов выйдет из строя. Диагностика в такой системе происходит без особых сложностей.

Шинное подключение подразумевает такой тип соединения, при котором все периферийные компьютеры подсоединены к одному кабелю, так называемой шине, что обеспечивает их связь между собой. Данная система очень надежна и проста в эксплуатации, но также сложно диагностирована при повреждениях. Выход одного из компьютеров сети не влияет на работу остальных и сети в целом, но при выходе из строя шины останавливается вся работа до устранения неисправности.

Не нашли что искали?

Просто напиши и мы поможем

Взаимодействие между узлами компьютерной сети

В компьютерных сетях помимо типа подключения важную роль играет принцип взаимодействий между устройствами системы. Различают несколько способов взаимодействия между узлами сети. Это одноранговый способ и серверный (иерархический).

Одноранговое взаимодействие - это такой способ подключения, при котором все компьютеры сети имеют одинаковые права.

Каждый из них может получить доступ к данным любого их членов сети. Здесь нет узлов с привилегиями, у всех одинаковые права доступа. Преимуществами таких сетей является их простота подключения, а также наличие стандартного программного обеспечения для настраивания коммуникаций в основных операционных системах. Недостатком такого взаимодействия есть невозможность надежно защитить информацию, так как все узлы сети являются равноправными. Такими сетями обычно пользуются при небольшом количестве компьютеров в сети, где вопрос защиты информации не есть приоритетным.

В иерархических сетях обычно один или несколько компьютеров наделены особыми правами, их функцией является управление и коммуникация в сети, обмен данными между участниками и прочие функции. Такие компьютеры называют серверами.

Все другие узлы называются клиентами. В сетях также бываю серверы более высокого, и более низкого уровней. Сервер низкого уровня также является клиентом по отношению к серверу высокого уровня.

Иерархический принцип подключения считается надежнее и рекомендован к использованию. Он дает лучшие возможности управления и распределяет права между пользователями-клиентами.

Недостатками иерархического способа взаимодействия являются: необходимость установки высокопроизводительного сервера, высокая сложность настройки, подключения сети и управления ею.

Серверная сеть также имеет несколько разновидностей. Это клиент-сервер и файл-сервер.

Файл-сервер - это такая модель подключения, когда сервер является хранилищем файлов, необходимых программ, данных и других компонентов, необходимых для работы сети.

Все компоненты сети при этом имеют доступ к таким данным, а обработка информации происходит непосредственно на рабочей станции.

При этом все команды задаются клиентом, а сервер их выполняет. Функции при этом ограничены заданными для клиентской части в специальном интерфейсе.

Серверная архитектура дает возможность пользоваться базой данных. Клиент отправляет команды-запросы, они обрабатываются на сервере, который синхронизируется с базой данных, обрабатывает информацию и возвращает ее в базу данных для последующего хранения.

Не нашли нужную информацию?

Закажите подходящий материал на нашем сервисе. Разместите задание – система его автоматически разошлет в течение 59 секунд. Выберите подходящего эксперта, и он избавит вас от хлопот с учёбой.

Гарантия низких цен

Все работы выполняются без посредников, поэтому цены вас приятно удивят.

Доработки и консультации включены в стоимость

В рамках задания они бесплатны и выполняются в оговоренные сроки.

Вернем деньги за невыполненное задание

Если эксперт не справился – гарантируем 100% возврат средств.

Тех.поддержка 7 дней в неделю

Наши менеджеры работают в выходные и праздники, чтобы оперативно отвечать на ваши вопросы.

Тысячи проверенных экспертов

Гарантия возврата денег

Эксперт получил деньги, а работу не выполнил?

Только не у нас!

Деньги хранятся на вашем балансе во время работы над заданием и гарантийного срока

Гарантия возврата денег

В случае, если что-то пойдет не так, мы гарантируем возврат полной уплаченой суммы

Читайте также: