К какому типу вредоносных программ относятся руткиты кратко

Обновлено: 04.07.2024

Сегодня существует множество типов вредоносных программ, и руткит-вредоносные программы являются одними из самых распространенных. Руткиты также вызывают особые хлопоты, так как они спроектированы так, чтобы оставаться скрытыми в вашей системе.

Так как же определить руткит? Что такое руткит-атака? И как от них защититься?

Что такое руткит?

Руткит — это тип вредоносного программного обеспечения, которое предназначено для атак на компьютерные системы путем использования передовых векторов вторжений для обхода стандартных протоколов безопасности. Руткиты также используют сложные методы обфускации, чтобы скрыть их на виду в ядрах системы.

Обычно вредоносные программы-руткиты используются для слежки за действиями системы, кражи данных, контроля жизненно важных операций машины и установки других типов вредоносных программ. Обычно это достигается за счет получения привилегий системного администратора высокого уровня.

Таким образом, многие из них трудно устранить. В некоторых случаях для удаления этого класса компьютерных червей требуется полное переформатирование жесткого диска и переустановка ОС. В крайних случаях оптимальным решением является замена оборудования.

Типы вредоносных программ для руткитов

Существует множество типов вредоносных программ-руткитов. Вот некоторые из наиболее распространенных типов руткитов.

1. Прошивка руткитов

Самые продвинутые руткиты — это руткиты прошивки. Это связано с тем, что они нацелены на секторы с высоким уровнем привилегий, такие как компоненты базовой системы ввода / вывода (BIOS) и унифицированного расширяемого интерфейса микропрограмм (UEFI).

BIOS и UEFI являются основными целями, потому что они содержат жизненно важные системные компоненты, которые имеют привилегии, превышающие Ring 0. BIOS и UEFI также отвечают за загрузку всех основных микропрограмм, программного обеспечения и оборудования при загрузке компьютера.

По теме: что такое UEFI и как он обеспечивает большую безопасность?

Повреждение этих системных компонентов позволяет хакерам лучше контролировать системные ресурсы.

2. Аппаратные руткиты

Аппаратные руткиты предназначены для работы с периферийными аппаратными устройствами, такими как маршрутизаторы Wi-Fi, веб-камеры и жесткие диски.

Их обычно называют аппаратными вредоносными программами, потому что они могут контролировать компоненты аппаратной системы, перехватывать любые полезные данные, которые проходят через них, и отправлять их хакерам.

3. Руткиты загрузчика

Руткит загрузчика нацелен на сегмент основной загрузочной записи в системе. Загрузчик отвечает за запуск операционной системы.

Он определяет место на жестком диске, где хранится операционная система, чтобы обеспечить загрузку через оперативную память (RAM). Заменив загрузчик по умолчанию на загрузчик, созданный хакерами, злоумышленники могут получить доступ к большинству модулей системы.

4. Руткиты приложений

Руткиты приложений являются наиболее распространенным типом руткитов. Они нацелены на приложения в Windows, особенно на те, которые обычно используются для ввода конфиденциальных данных.

Наиболее целевыми приложениями обычно являются браузеры и собственные приложения Windows, такие как Microsoft Word и Excel.

Как вредоносное ПО с руткитами попадает в систему

Вредоносные программы с руткитами обычно заражают компьютерную систему различными способами.

1. Портативные носители данных

Заражение через носители данных, такие как USB-флеш-накопители и внешние жесткие диски, являются одними из самых распространенных. Это потому, что они популярны, недороги и портативны. Поскольку они регулярно используются для передачи данных между компьютерами, они часто становятся мишенью для кампаний по заражению.

В большинстве случаев вредоносное ПО, предназначенное для распространения через USB-накопители, способно обнаружить, когда устройство подключено к компьютеру. Как только это установлено, он выполняет вредоносный код, который внедряется на жесткий диск. Эта техника атаки помогает хакерам заполучить новых последовательных жертв.

2. Зараженные вложения

Другой вектор заражения, способствующий распространению руткитов, — это зараженные вложения. В этих типах уловок адресатам отправляются законно выглядящие электронные письма с вложениями вредоносных программ, обычно замаскированные под срочные уведомления. Последовательность заражения вредоносным ПО начинается после открытия электронных писем и загрузки вложений.

Связанный: Как обнаружить небезопасные вложения электронной почты

Для удаленного управления вычислительными функциями злоумышленники используют руткиты, чтобы открывать TCP-порты в Windows и записывать исключения брандмауэра.

3. Загрузка неподписанных приложений на торрент-сайты

Еще один способ распространения новых заражений руткитами — загрузка неподписанных приложений с торрент-сайтов. Поскольку файлы в большинстве случаев повреждены, обычно нет возможности убедиться в их сохранности.

Таким образом, многие приложения содержат вредоносное ПО, в том числе руткиты.

Как предотвратить и удалить вредоносное ПО Rootkit

Руткиты чрезвычайно опасны, когда они завладевают машиной. Вот несколько способов предотвратить заражение руткитами.

1. Используйте надежное антивирусное программное обеспечение.

Использование надежного антивирусного программного обеспечения является одним из первых шагов, которые необходимо предпринять при попытке предотвратить заражение руткитами. Среди лучших антивирусных пакетов для этих типов заражений — Avast, Kaspersky, Bitdefender, ESET Nod32 и Malwarebytes.

У Kaspersky есть специальный быстрый инструмент под названием Kaspersky TDSSKiller, предназначенный для обнаружения и удаления руткитов семейства TDSS. Сканирование обычно занимает всего несколько минут. McAfee также имеет автономный инструмент RootkitRemover, который может избавиться от руткитов Necurs, ZeroAccess и TDSS.

2. Избегайте открытия писем из неизвестных источников.

После открытия вложения начинается последовательность заражения.

3. Обновите программное обеспечение

Время от времени хакеры нацелены на устаревшие приложения, полные ошибок. Это одна из основных причин, по которой Windows регулярно выпускает системные исправления и рекомендует включать автоматические обновления.

Как правило, конфиденциальные приложения, такие как браузеры, следует регулярно обновлять, поскольку они являются шлюзами в Интернет. Таким образом, их безопасность имеет первостепенное значение для защиты всей операционной системы.

Связано: Общие сведения о вредоносных программах: распространенные типы, о которых вам следует знать

Последние выпуски обычно содержат обновленные функции безопасности, такие как средства защиты от криптоджекинга, блокировщики всплывающих окон и механизмы защиты от отпечатков пальцев. Установленное антивирусное программное обеспечение и межсетевые экраны также должны регулярно обновляться.

4. Используйте сканеры обнаружения руткитов.

Лучше всего использовать различные средства обнаружения руткитов для предотвращения этих типов заражений. Не все руткиты можно обнаружить с помощью определенных антивирусных программ. Поскольку большинство руткитов запускаются в начале системных процессов, сканеры, работающие при загрузке системы, очень важны.

В этом случае сканер времени загрузки Avast является одним из лучших для этого. Он начинает сканирование на наличие вредоносных программ и руткитов непосредственно перед запуском Windows и очень эффективно обнаруживает их до того, как они скроются в ядрах системы посредством эмуляции.

Защита от вирусов руткитов

Сканирование системы в безопасном режиме — еще один прием, используемый для обнаружения большинства вирусов в их неактивной форме. Если это не сработает, поможет форматирование жесткого диска и переустановка операционной системы.

Для дополнительной защиты от руткитов рекомендуется заменить стандартные компьютеры компьютерами с защищенным ядром. У них есть самые современные и продуманные механизмы предотвращения угроз.

Руткит – это тип вредоносных программ, предназначенных для предоставления злоумышленникам доступа к целевому устройству и контроля над ним. Хотя большинство руткитов влияют на работу программного обеспечения и операционную систему, некоторые из них могут также поразить оборудование и прошивку компьютера. Руткиты способны скрывать свое присутствие, но даже в этот период они активны.

Получив несанкционированный доступ к компьютерам, руткиты позволяют киберпреступникам красть личные данные и финансовую информацию, устанавливать вредоносные программы и использовать компьютеры как часть ботнета для рассылки спама и участия в DDoS-атаках (атаках распределенного отказа в обслуживании).

Что такое руткит?

Руткит – это программа, используемая киберпреступниками для получения контроля над целевым компьютером или сетью. Иногда руткиты представляют собой единую программу, но чаще состоят из набора инструментов, позволяющих злоумышленникам управлять целевым устройством на уровне администратора.

Руткиты устанавливаются на целевые машины несколькими способами:

- Чаще всего это происходит с помощью фишинга или другого типа атак с применением социальной инженерии. Жертвы атак неосознанно загружают и устанавливают вредоносные программы, скрытые внутри других процессов, запущенных на их машинах, что дает злоумышленникам контроль почти над всей операционной системой.

- Другой способ – использование уязвимостей (слабых мест в программном обеспечении или операционной системе, если они не обновлялись) для принудительной установки руткита на компьютер.

- Вредоносные программы также могут быть связаны с другими файлами, такими как зараженные файлы PDF, пиратские носители или приложения из подозрительных сторонних магазинов.

Руткиты работают поблизости или внутри ядра операционной системы, что дает им возможность отправлять команды компьютеру. Все объекты, использующие операционную систему, являются потенциальной целью для руткитов. С распространением Интернета вещей они могут включать такие объекты, как холодильник или терморегулятор.

Руткиты могут скрывать кейлоггеры, записывающие нажатия клавиш без согласия пользователей. Это позволяет злоумышленникам украсть личную информацию, например, данные кредитной карты или интернет-банка. Руткиты также позволяют злоумышленникам использовать ваш компьютер для запуска DDoS-атак или рассылки спама. Они даже могут отключить или удалить программы безопасности.

Некоторые руткиты используются в законных целях, например, для предоставления удаленной ИТ-поддержки или помощи правоохранительным органам. Однако в основном они используются в злонамеренных целях. Основная опасность руткитов состоит в том, что они могут доставлять на компьютер жертвы различные формы вредоносных программ, позволяющие управлять операционной системой и предоставлять удаленным пользователям права администратора.

Виды руткитов

1. Аппаратные руткиты и руткиты для прошивки

Аппаратные руткиты и руткиты для прошивки могут повлиять на работу жесткого диска, маршрутизатора или BIOS'а системы, то есть на программное обеспечение, установленное на небольшом чипе памяти на материнской плате компьютера. Они нацелены не на операционную систему, а на прошивку устройства, с целью установки вредоносных программ, которые трудно обнаружить. Поскольку руткиты затрагивают работу оборудования, они позволяют злоумышленникам регистрировать нажатия клавиш, а также отслеживать онлайн-активность. Аппаратные руткиты и руткиты для прошивки менее распространены, чем другие типы руткитов, однако они представляют серьезную угрозу сетевой безопасности.

2. Руткиты загрузчика

Механизм загрузчика отвечает за загрузку операционной системы компьютера. При атаке на систему руткиты загрузчика заменяют подлинный загрузчик взломанным. Это активирует руткит еще до полной загрузки операционной системы компьютера.

3. Руткиты памяти

Руткиты памяти скрываются в оперативной памяти компьютера и используют ресурсы компьютера для выполнения вредоносных действий в фоновом режиме. Руткиты памяти влияют на производительность оперативной памяти компьютера. Поскольку руткиты этого типа хранятся только в оперативной памяти компьютера и не внедряют постоянный код, они исчезают при перезагрузке системы. Однако чтобы полностью избавиться от них могут потребоваться дополнительные действия. Из-за короткой продолжительности жизни они не воспринимаются как серьезная угроза.

4. Руткиты приложений

Руткиты приложений заменяют стандартные файлы на компьютере файлами руткитов и даже могут изменить работу стандартных приложений. Эти руткиты поражают приложения Microsoft Office и такие программы как Notepad или Paint. Злоумышленники могут получить доступ к компьютеру при каждом запуске этих приложений. Зараженные приложения по-прежнему работают нормально, поэтому обнаружение руткитов пользователями затруднено. Однако антивирусные программы могут обнаружить руткиты, поскольку они, как и руткиты, работают на прикладном уровне.

5. Руткиты режима ядра

Руткиты режима ядра представляют самую серьезную угрозу, поскольку нацелены на ядро операционной системы. Злоумышленники используют их не только для доступа к файлам на компьютере, но и для изменения функций операционной системы, путем добавления собственного кода.

6. Виртуальные руткиты

Виртуальные руткиты загружаются под операционную систему компьютера. Затем они размещают целевые операционные системы как виртуальную машину, что позволяет перехватывать аппаратные вызовы, выполняемые исходной операционной системой. Этот тип руткита не меняет ядро для нарушения работы операционной системы. Его может быть очень сложно обнаружить.

Примеры руткитов

Stuxnet

Одним из самых известных руткитов в истории является Stuxnet – вредоносный компьютерный червь, обнаруженный в 2010 году и, предположительно, разрабатываемый, начиная с 2005 года. Stuxnet нанес значительный ущерб ядерной программе Ирана. Хотя ни одна из стран не взяла на себя ответственность, считается, что это кибероружие было разработано совместно США и Израилем в рамках совместного проекта, известного как Олимпийские игры.

Другие известные примеры руткитов:

Flame

В 2012 году был обнаружен руткит Flame, используемый, в основном, для кибершпионажа на Ближнем Востоке. Flame, также известный как Flamer, sKyWIper и Skywiper, атакует операционную систему компьютера целиком, что позволяет злоумышленникам отслеживать трафик, делать снимки экрана и записывать аудио, а также регистрировать нажатия клавиш на устройстве. Злоумышленников, стоящих за атакой руткита Flame, обнаружить не удалось, но исследования показывают, что для доступа к зараженным компьютерам они использовали 80 серверов на трех континентах.

Necurs

В 2012 году появился руткит Necurs и, как сообщалось, в том году было обнаружено 83 000 случая заражения этим руткитом. Компания Necurs связана с элитными киберпреступниками в Восточной Европе. Ей присущи техническая сложность и способностью к эволюционированию.

ZeroAccess

В 2011 году эксперты по кибербезопасности обнаружили руткит ZeroAccess – руткит режима ядра, заразивший более 2 миллионов компьютеров по всему миру. Вместо того чтобы напрямую влиять на работу зараженного компьютера, этот руткит загружает и устанавливает на него вредоносные программы, делая его частью всемирного ботнета, используемого для проведения кибератак. Руткит ZeroAccess активно используется в настоящее время.

В 2008 году был впервые обнаружен руткит TDSS. Он похож на руткиты загрузчика, поскольку загружается и запускается на ранних этапах загрузки операционной системы, что затрудняет его обнаружение и удаление.

Как обнаружить руткиты

Обнаружить руткит на компьютере может оказаться непросто, поскольку этот вид вредоносных программ специально разработан для того, чтобы оставаться скрытым. Руткиты также могут отключать программы безопасности, что еще сильнее усложняет их обнаружение. В результате вредоносные программы-руткиты могут оставаться на компьютере в течение длительного времени и нанести значительный ущерб.

Возможные признаки руткитов:

1. Синий экран

2. Необычное поведение веб-браузера

В браузере могут появляться нераспознанные закладки или происходить перенаправление ссылок.

3. Низкая производительность устройства

Запуск устройства может занять некоторое время, также наблюдается замедление работы или частое зависание. Устройство также может не реагировать на ввод с помощью мыши или клавиатуры.

4. Изменение параметров Windows без разрешения

Это может быть изменение заставки, скрытие панели задач или некорректное отображение даты и времени, при том, что вы ничего не меняли.

5. Веб-страницы работают некорректно

Из-за чрезмерного сетевого трафика наблюдаются прерывания при отображении или некорректная работа веб-страниц и сетевой активности.

Проверка на наличие руткитов – это лучший способ обнаружить заражение руткитами. Проверку может инициировать ваше антивирусное решение. Если вы подозреваете наличие руткита, один из способов обнаружения заражения – выключить компьютер и выполнить проверку из известной чистой системы.

Поведенческий анализ – это еще один метод обнаружения руткитов, при котором вместо поиска самого руткита выполняется анализ и поиск поведения, характерного для руткита. Целевая проверка работает хорошо, если уже известно, что система ведет себя странно, а поведенческий анализ может предупредить о рутките, прежде чем станет ясно, что устройство подверглось атаке.

Как избавиться от руткита

Как удалить руткит из Windows

В Windows при удалении обычно запускается проверка. Если имеет место глубокое заражение, единственным способом удаления руткита является переустановка Windows. Лучше сделать это с использованием внешнего носителя, а не средствами встроенного установщика Windows. Некоторые руткиты заражают BIOS; для исправления такого заражения требуется ремонт. Если после ремонта руткит все еще не удален, возможно, потребуется новый компьютер.

Как удалить руткит из Mac

Следите за выходом новых выпусков обновлений для устройств с операционной системой Mac. Обновления для Mac не только добавляют новые функции, но также удаляют вредоносные программы, включая руткиты. В Apple имеются встроенные функции безопасности для защиты от вредоносных программ. Однако в macOS нет известных средств обнаружения руткитов, поэтому, если вы подозреваете наличие руткита на устройстве, необходимо переустановить macOS. Это приведет к удалению большинства приложений и руткитов с устройства. Как описано выше, при поражении руткитом BIOS'а потребуется ремонт, а если руткит останется на устройстве, может потребоваться новое устройство.

Как предотвратить заражение руткитом

Поскольку руткиты могут оказаться опасными и труднообнаружимыми, важно сохранять бдительность при просмотре веб-страниц или загрузке программ. Для минимизации риска заражения руткитами применимы многие меры, используемые для защиты от компьютерных вирусов.

1. Использование комплексных решений кибербезопасности

Рекомендуется обеспечить безопасность устройств, установив комплексное продвинутое антивирусное решение. Kaspersky Total Security обеспечивает всеобъемлющую защиту от киберугроз, а также позволяет выполнять проверку на наличие руткитов.

2. Постоянное обновление системы

Постоянные обновления программного обеспечения необходимы для безопасности и предотвращения заражения вредоносными программами. Рекомендуется регулярно обновлять программы и операционную систему, чтобы избежать атак руткитов, использующих уязвимости.

3. Внимательность к фишинговым атакам

Фишинг – это один из видов атаки социальной инженерии, при которой злоумышленники используют электронную почту, чтобы обманом заставить пользователей предоставить им финансовую информацию или загрузить вредоносные программы, например, руткиты. Чтобы предотвратить проникновение руткитов на компьютер, рекомендуется не открывать подозрительные электронные письма, особенно от неизвестных отправителей. Не следует переходить по ссылкам, доверенность которых вызывает сомнения.

4. Загрузка файлов только из надежных источников

Чтобы предотвратить проникновение руткита на компьютер, рекомендуется соблюдать осторожность при открытии вложений и избегать открытия вложений от неизвестных отправителей. Рекомендуется загружать программное обеспечение только с доверенных сайтов. Не следует игнорировать предупреждения веб-браузера о том, что открываемый веб-сайт небезопасен.

5. Внимательность к поведению или производительности компьютера

Проблемы с поведением компьютера могут указывать на наличие руткитов. Рекомендуется обращать внимание на неожиданные изменения и постараться выяснить их причину.

Руткиты – самые сложные для поиска и удаления вредоносные программы. В связи со сложностью их обнаружения, профилактика является лучшей защитой. Чтобы обеспечить постоянную защиту, держитесь в курсе последних угроз кибербезопасности.

Статьи по теме:

Что такое руткит – определение и описание

Что такое руткит? Руткит – это вредоносная программа, позволяющая злоумышленникам контролировать целевые компьютеры. В этой статье описано, как обнаруживать и предотвращать руткиты, а также как избавиться от руткитов.

Избранные статьи

Что такое вредоносные программы с нулевым щелчком и как осуществляются атаки с нулевым щелчком?

Что такое цифровой след?

Технологии WEP, WPA, WPA2 и WPA3: что это и в чем их различия?

Что такое атака нулевого дня? Определение и описание

Интернет-безопасность: что это и как сохранить безопасность в сети?

Продукты для дома

Наши передовые решения помогают защитить то, что для вас ценно. Узнайте больше о нашей удостоенной наград защите.

Бесплатные утилиты

Наши бесплатные утилиты помогают обеспечить защиту ваших устройств на базе Windows, Mac и Android.

Связаться с нами

Наша главная цель - обеспечить вашу безопасность. Мы всегда готовы ответить на ваши вопросы и оказать техническую поддержку.

О компании

Узнайте больше о том, кто мы, как мы работаем и почему наша главная цель - сделать цифровой мир безопасным для всех.

Пробные версии

Попробуйте наши решения. Всего за несколько кликов вы можете скачать бесплатные пробные версии нашего продукта и проверить их в действии.

Сувенирный портал Lab Shop

В нашу уже почти кибернетическую эпоху, при столь обширном и массовом распространении компьютерной техники, и общей автоматизации, Мы наблюдаем удручающую картину: несмотря на то, что Антивирусные программы, и программы защиты постоянно обновляются, уже даже ежедневно, наши с Вами компьютеры продолжают атаковать и пытаться заразить вредоносные программы из интернета. Особенно учитывая увеличение геометрических степенях скорости доступа в интернет.

Так же руткиты заражают смартфоны и гаджеты на операционной системе Android, к примеру новый, якобы не удаляемый вирус.

Первый признак, на который стоит обращать внимание: компьютер ведет себя как-то не так. В автозагрузке чисто, процессы в порядке, антивирус ничего не находит, однако вас у Вас есть подозрение, что система не в порядке. В лучшем случае, Вы видите присутствие вирусов воочию, в худшем – визуально ничего не заметите, кроме странного поведения либо подтормаживания, при всем этом подозрительном спокойствии, Вы и не заметите, как с вашего ПК рассылается спам, крадутся пароли от сайтов или почты, происходят атаки на сайты или делают другие, не особо приятные другим пользователям сети интернет пакости.

Итак, руткит (rootkit) – это программа (набор программ) для скрытия следов присутствия злоумышленника или вредоносного кода в операционной системе. Установив руткит на ваш компьютер, хакер получает над ним полный контроль, может удаленно управлять компьютером и загружать на него другие вредоносные программы. Естественно, все это он делает не вручную под покровом ночи, а пользуясь различными командами, утилитами и т.п.

Более того, основная задача руткита – не допустить обнаружения действий вирусов хозяином компьютера, скрыть от пользователя присутствие хакера и изменений в системе. Руткит прячет от ваших глаз вредоносные процессы, системные службы, драйвера, сетевые соединения, ключи реестра и записи автозагрузки, модули, папки, файлы и, конечно же, прячет сам себя. В общем, ситуация не из приятных, и ваш компьютер при этом могут использовать в любых не добрых целях…

Сравнительно недавно, в конце прошлого века, появились руткиты и под операционную систему Windows. Поскольку на момент их адаптации к среде WINDOWS ни один антивирус их не опознавал, перед руткитами открывалось много перспектив… Однако в скором времени они были обнаружены и потихонечку крупные антивирусные компании и производители систем защиты начали добавлять функционал по обнаружению кодов руткитов в свои продукты.

На сегодняшний день существует множество антивирусов и специализированных программ, позволяющих обнаружить и нейтрализовать руткиты. Информацию о том, умеет ли ваш антивирус отлавливать и обезвреживать руткиты, вы всегда можете найти на официальном сайте его разработчиков.

В зависимости от того, с какой областью памяти работают руткиты, их можно подразделить на следующие виды:

• системы, работающие на уровне ядра (Kernel Level, или KLT);

• системы, функционирующие на пользовательском уровне (User Level).

Первый известный руткит для системы Windows, NT Rootkit, был написан в 1999 году экспертом в области безопасности Грегом Хоглундом в виде драйвера уровня ядра. Он скрывал все файлы и процессы, в имени которых встречалось сочетание _root, перехватывал информацию, набираемую на клавиатуре, и использовал другие способы маскировки.

Самым известным на сегодня руткитом является Hacker Defender. Эта программа работает в режиме пользователя и маскируется за счет перехвата некоторых API. Hacker Defender может обрабатывать сетевой трафик до того, как он будет передан приложению, то есть любая программа, работающая в сети, может быть использована для взаимодействия со взломщиком. Руткит умеет скрывать файлы и процессы, записи в реестре и открытые порты и может неправильно показывать количество свободного места на диске. Он прописывается в автозагрузку, оставляя для себя черный вход, и прослушивает все открытые и разрешенные брандмауэром порты на предмет 256-битного ключа, который укажет, какой порт использовать для управления. Hacker Defender перехватывает функции запуска новых процессов, что позволяет ему заражать все программы, запускаемые пользователем. Он полиморфен: для шифрования исполняемых файлов руткита обычно используется утилита Morphine.

Все современные версии руткитов могут прятать от пользователя файлы, папки и параметры реестра, скрывать программы, системные службы, драйверы и сетевые соединения. И простым включением «отображение скрытых фалов и папок ndows их не увидеть.

Популярен способ блокировки доступа к файлу: файл открывается в режиме монопольного доступа или блокируется с помощью специальной функции; удалить такой файл стандартными способами невозможно. Если попытаться воспользоваться отложенным удалением (во время следующей загрузки), например с помощью программы типа MoveOnBoot, то, скорее всего, запись об этой операции будет через некоторое время удалена либо файл будет переименован.

Любопытный способ защиты использует червь Feebs. Для борьбы с антивирусами, антируткитами и другими утилитами, пытающимися уничтожить его, он выставляет приманку - замаскированный процесс, не видимый на вкладке Процессы в окне Диспетчера задач. Любое приложение, которое попытается обратиться к этому процессу, уничтожается в памяти, то есть не дает программе запустится. Программа может устанавливаться как дополнительный модуль к браузеру Internet Explorer, изменяющий его функциональность. Стандартные средства контроля автозапуска типа msconfig не видят эти параметры, а применение дополнительных утилит для изучения системы требует от пользователя определенной квалификации, поэтому единственный действительно надежный способ уничтожить такую программу – это обратится к специалистам в этой области, либо если не боитесь потери данных с жесткого диска, отформатировать его .и установить заново систему….

К сожалению, существующие на сегодняшний день антивирусные программы, предназначенные для обнаружения всевозможных вирусов и руткитов, не дают стопроцентной гарантии безопасности. Обладая исходным кодом этих программ, можно создать любые модификации руткитов или включить часть кода в любую шпионскую программу. Главное отличие руткитов это способность не прочно закрепиться в системе, а проникнуть в нее, поэтому основным правилом для вас должны стать максимальная защита и осторожность поведения в интернете.

Далее рассмотрим наиболее популярные и эффективные утилиты для поиска и деактивации данного типа вирусов.

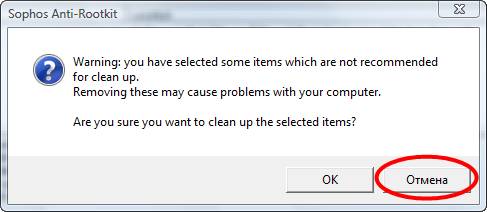

Небольшая утилита, умеющая бороться с руткитами, которая работает, в операционных системах Windows XP, м Vista. Sophos Anti-Rootkit сканирует реестр и критические каталоги системы и выявляет скрытые объекты, то есть следы творчества руткитов.

Программа обычным образом устанавливается на компьютер и обладает интуитивно понятным интерфейсом. Прежде всего, вам необходимо задать объекты, которые должна искать и обнаружить утилита..

Кроме того, Sophos Anti-Rootkit в описании каждого объекта покажет полный путь к нему и дополнительную информацию. Но утилита может этого и не сделать. Самое разумное в этом случае – открыть папку с файлом или ветвь реестра и внимательно изучить найденный Sophos Anti-Rootkit объект со всех сторон: посмотреть его свойства, поискать информацию о нем в интернете и т.п.

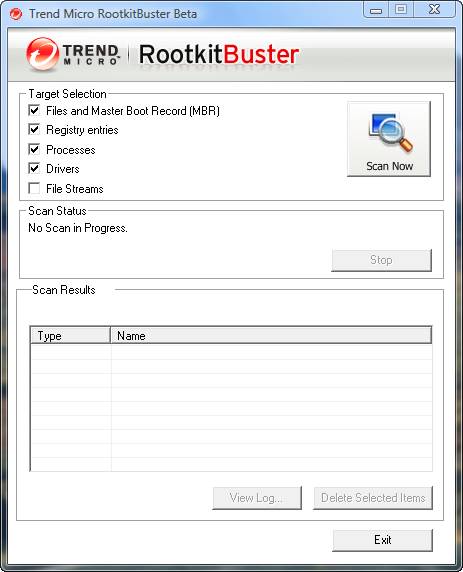

Следующая программа на рассмотрении это:

Далее:

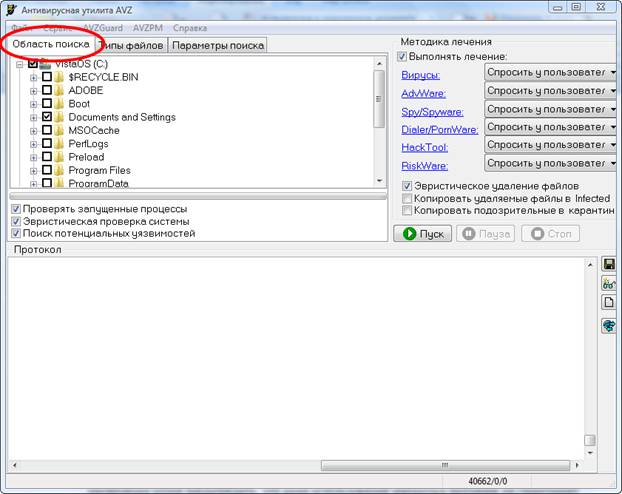

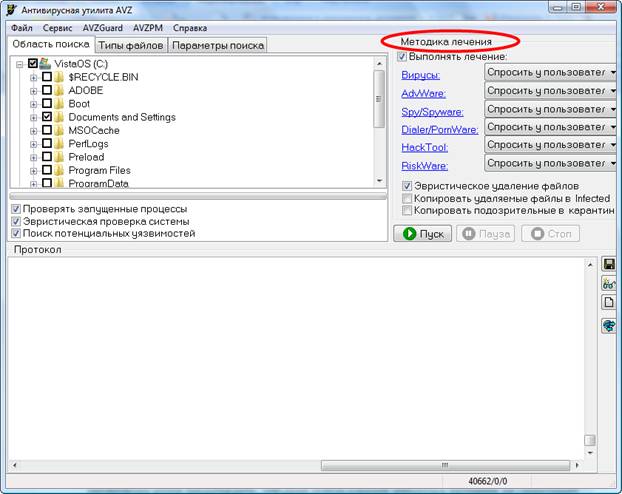

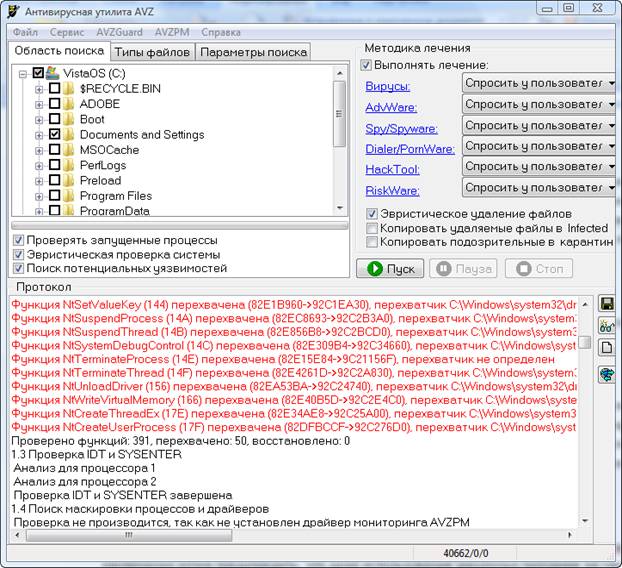

AVZ

Для того чтобы начать сканирование компьютера на предмет руткитов и другой заразы выберите нужный диск или папку (папки) в Области поиска.

Руткиты – вид вредоносных программных средств, которые внедряются в операционную систему (ОС) компьютера и открывают к нему неограниченный доступ злоумышленнику через удаленное соединение.

Изначально (более 20 лет назад) руткиты предназначались для того, чтобы скрывать удаленные манипуляции злоумышленника или следы пребывания вирусов, троянов на компьютере жертвы. Сегодня – руткитами называют любые наборы утилит, которые:

- скрывают свою деятельность или деятельность других процессов;

- манипулируют процессами ОС;

- открывают доступ к средствам ОС через сеть;

- собирают пользовательские данные и отправляют их через сеть.

Виды руткитов

Рассмотрим все виды руткитов.

Руткиты уровня пользователя – самые распространенные. Они запускаются с правами текущего пользователя, реже администраторскими. Обычно они проникают на компьютер с целью сделать из него зомби-машину для DDoS атаки или чтобы украсть конфиденциальные данные пользователя и переслать их злоумышленнику.

Руткиты уровня ядра – редки. Они запускаются с наивысшими правами, загружаются порой раньше операционной системы. Могут находится на компьютере годами, так как их очень сложно обнаружить, и они имеют наивысшие права в системе (root доступ).

Руткиты изменяющие пути исполнения внедряются в ОС, модифицируя обработчики событий операционной системы и системные файлы.

Руткиты, внедряющиеся в ядро, модифицируют само ядро операционной системы, их компоненты взаимодействуют друг с другом, образуя систему внутри системы. Удалить их можно только переустановив ОС.

Особый вид – это программно-аппаратные руткиты, которые работают на уровне выше чем любая операционная система. Они внедряются в механизм программного обеспечения аппаратной виртуализации.

Как попадает на компьютер

Руткиты попадают на компьютер пользователя так же, как и все остальное вредоносное ПО. Источником заражения может быть чужая флешка, письмо с незнакомого E-Mail адреса или случайно нажатая ссылка при серфинге в интернет.

На источнике заражения содержится только минимальный код внедрения. Когда он попадает в компьютер, то закрепится в системе и докачает все остальные компоненты с интернета. Когда он соберется в полном составе, он начнет делать то, для чего разработан – собирать данные и отправлять через интернет, устанавливать удаленный доступ к машине (backdoor – англ. черный ход).

Как бороться

Руткиты, которые внедряются в ядро чрезвычайно трудно обнаружить. Их не обнаруживает ни одно автоматизированное средство. Хорошая новость в том, что их единицы. Для каждого из них предназначено собственное средство, вроде TDSSKiller от лаборатории Касперского.

Средства для борьбы с руткитами уровня пользователя встроены в каждый современный пакет интернет защиты. Например, в Касперском (Kaspersky Internet Security) поиск руткитов по умолчанию включен и проводится каждый день, отключить его стандартными средствами нельзя.

Руткиты в Касперском

Это сделано для того, чтобы руткит не смог отключить защиту антивируса, чтобы проникнуть в систему. Если KIS встретит подозрительную активность в системе или узнает компонент руткита по сигнатурам, он заблокирует его.

Читайте также: