Методы доступа к среде передачи данных реферат

Обновлено: 05.07.2024

Методы доступа к среде соответствуют канальному уровню модели OSI. Наиболее распространены и просты в описании четыре следующих метода доступа к среде:

- метод доступа с использованием маркера;

- множественный доступ с контролем несущей и обнаруж. коллизий (CSMA/CD);

- множественный доступ с контролем несущей и представ. коллизий (CSMA/CA);

- множественный доступ по приоритету запроса;

- фиксированные слоты (выделенные каналы связи).

Все сетевые компьютеры должны использовать один и тот же метод доступа, иначе произойдет сбой в работе сети, когда отдельные компьютеры, чьи методы доминируют, не позволяет другим осуществить передачу.

Множественный доступ с временным разделением (уплотнением) каналов (time division multiple access, TDMA). Время доступа к сети делится на интервалы, каждому интервалу назначается конкретный узел, он имеет право передавать свою информацию другим узлам именно в этот интервал. Метод слабо заполняет среду передачи, также важна точность синхронизации работы узлов.

Множественный доступ с частотным разделением каналов (frecuency division multiple access, FDMA). Каждый узел прослушивает независимую частоту, каждая из которых может считаться отдельным подканалом, коммутатор ретранслирует сигналы на разных частотах, быстро переключаясь между ними.

Множественный доступ с кодовым разделением каналов (code division multiple access, CDMA). Каждый сеанс связи разбивается на отдельные пакеты, которые передаются по индивидуальным оптимизированным маршрутам. Пакеты содержат код идентификации, позволяющий осуществить правильную сборку в пункте приема.

Коммутация каналов (circuit switching). Здесь коммутатор отвечает за организацию физической линии связи между передающим и принимающим узлами. Принцип такой же, как в телефонных сетях. После завершения сеанса связи канал разъединяется, и коммутатор сможет обслужить следующую пару узлов.

Метод доступа к среде с использованием маркера

В этом случае пакет специальной формы курсирует по строго определенной траектории. Если какой-либо из компьютеров нуждается в разрешении провести передачу, он дожидается момента, когда этот пакет (маркер) приходит к нему, наполняет его информацией и отправляет дальше. Получившийся пакет следует по тому же маршруту, что и маркер, достигает или не достигает пункта назначения.

Когда пакет достигают компьютера, адрес которого указан в заголовке, сетевой адаптер компьютера копирует данные, добавляет к пакету подтверждение об успешном приеме и передает дальше по кругу. Компьютер, передавший эти данные, получает пакет с подтверждением, после чего или передает еще один пакет, или освобождает маркер, т.е. возвращает его к исходному виду.

Чаще всего методы с использованием маркера применяются в сетях с кольцевой топологией(например, Token Ring и FDDI), однако ничто не мешает передавать маркер и в сетях с другими видами топологий (например, ArcNet).

Метод доступа к среде CSMA/CD (шина, звезда и звезда-шина)

Carrier Sense Multiple Access with Collision Detection – множественный доступ с контролем несущей и обнаружением коллизий.

Несущая (Carrier) – это информационный сигнал, транслируемый любым сетевым устройством во время передачи данных. Если узел, готовящийся начать передачу, опознает несущую (Carrier-Sense, CS), то он откладывает передачу своего кадра данных до окончания чужой передачи, и только потом пытается вновь его передать.

Основная ошибка в CSMA/CD – это коллизия (collision, столкновение пакетов). Возникает в случае одновременной попытки передачи информационных пакетов от двух и более компьютеров одновременно. В этом случае, передаваемые данные взаимно разрушаются.

Вероятность возникновения коллизии тем выше, чем дальше находится друг от друга участники соединения, и чем большее число компьютеров подключено к сегменту сети. Вероятность возникновения повторной коллизии намного выше, вероятности первичной коллизии.

Метод доступа CSMA/CD применяется в стандарте сетевой архитектуры Ethernet, что определяет его широкую популярность в настоящий момент.

Метод доступа к среде с использованием приоритетов

Каждый компьютер-участник сетевого соединения имеет характеристику, называемую приоритетом (статические, динамические). В одних сетях предполагалась, что они назначались администратором, а в других сетевыми менеджерами. Например, если компьютер долгое время не участвовал в соединении его приоритет можно повысить.

В данном случае компьютеры тоже прослушивают несущую, и когда она освобождается, отправляют свои пакеты.

Передачи не являются широковещательными на все другие компьютеры сети. Компьютеры не борются самостоятельно за доступ к среде, но работают под централизованным управлением концентратора.

Этот метод доступа основан на факте, что повторители и конечные узлы являются двумя компонентами, которые составляют все такие сети. Активные концентраторы управляют доступом к сети, делая циклические опросы всех конечных узлов на сети, проверяя их работоспособность и переопределяя приоритеты.

Метод доступа к среде CSMA/CA

Carrier Sense Multiple Access with Collision Avoidance – множественный доступ с контролем несущей и предотвращением коллизий.

Данный метод доступа практически аналогичен CSMA/CD. В нем компьютеры также конкурируют за право передачи, и для этого постоянно ведется контроль несущей. Отличие в том, что для разрешения передачи информации отправитель запрашивает подтверждение от всех компьютеров в сети, для этого он формирует и передает в сеть сигнал запроса на передачу – RTS (Request to Send). Получив пакет RTS, компьютер, который не собирается сам передавать информацию, сразу отправляет разрешение.

Если компьютер сам собирается передавать информацию, и уже отправил свой RTS, то он сравнивает временные отметки своего RTS и полученного, после чего решает: высылать разрешение или поставить пришедший RTS в очередь.

Чаще всего этот метод используется в иерархических топологиях (звезда, дерево).

CSMA/CA практически снимает все проблемы от ошибок критичных для CSMA/CD, но взамен он обладает следующими существенными недостатками:

- и, как следствие этого, скорость существенно ниже.

Данный метод доступа применялся в стандарте сетевой архитектуры AppleTalk.

![Методы доступа в передающей среде в ЛВС [24.11.09]](https://studrb.ru/files/works_screen/15/52.jpg)

На сегодняшний день более 80 % всех компьютеров мира объединено в различные информационно-вычислительные сети. Появление компьютерных сетей было вызвано практическими потребностями – иметь возможность для совместного использования данных, быстрого обмена информацией между пользователями, получения и передачи информации, не отходя от рабочего места.

Компьютерная сеть – это совокупность компьютеров и различных устройств, обеспечивающих информационный обмен между компьютерами в сети без использования каких-либо промежуточных носителей информации.

Все многообразие компьютерных сетей можно классифицировать по группе признаков:

1) Территориальная распространенность;

2) Ведомственная принадлежность (ведомственные и государственные);

3) Скорость передачи информации (низко-, средне-, и высокоскоростные);

4) Тип среды передачи (коаксиальные, на витой паре, оптоволоконные, с передачей информации по радиоканалам, в инфракрасном диапазоне)

По территориальной распространенности сети принято делить на 3 основных типа:

- LAN (Lokal Area Network) - локальная сеть в пределах предприятия, учреждения, одной организации;

- MAN (Metropolitan Area Network) - городская или региональная сеть, т.е. сеть в пределах города, области и т.п.;

- WAN (Wide Area Network) - глобальная сеть, соединяющая абонентов страны, континента, всего мира.

ЛВС – это совместное подключение нескольких отдельных компьютерных рабочих мест к единому каналу передачи данных. ЛВС в наши дни встречаются почти повсеместно. Этим обусловлена актуальность данной работы.

Предметом исследования является передающая среда в ЛВС, объектом – методы доступа к передающей среде в ЛВС.[5, c. 15-16]

Целью данной работы является рассмотрение методов доступа к передающей среде в ЛВС. Для достижения поставленной цели необходимо решить следующие задачи:

- Рассмотреть методы доступа к передающей среде в ЛВС

- Проанализировать их

- Сделать вывод о возможности использования данных исследования в работе

Основным методом работы является анализ литературы по данной теме.

Класс и состав ПК и программного обеспечения:

процессор Intel Pentium-4 / оперативная память – 128Mb / винчестер – 30720 Mb / видеокарта – SVGA AGP 32 Mb / CD-ROM – CD DRIVE IDE 52x / клавиатура / мышь.

1. Теоретическая часть

1.1.Характеристика передающей среды ЛВС

Локальная сеть - объединение компьютеров, расположенных на сравнительно небольшой территории (одного предприятия, офиса, одной комнаты). Существующие стандарты для ЛВС обеспечивают связь между компьютерами на расстоянии от 2,5 км до 6 км (Ethernet и ARCNET, соответственно)[5, c. 16-17]

ЛВС также называют набор аппаратных средств и алгоритмов, обеспечивающих соединение компьютеров, других периферийных устройств (принтеров, дисковых контроллеров и т.п.) и позволяющих им совместно использовать общую дисковую память, периферийные устройства, обмениваться данными.[2, c. 20-21]

Основное назначение ЛВС - в распределении ресурсов ЭВМ: программ, совместимости периферийных устройств, терминалов, памяти. Следовательно, ЛВС должна иметь надежную и быструю систему передачи данных, стоимость которой должна быть меньше по сравнению со стоимостью подключаемых рабочих станций. Исходя из этого, ЛВС должна основываться на следующих принципах:

- единой передающей среды;

- единого метода управления;

- гибкой модульной организации;

- информационной и программной совместимости.

Рассмотрим эти принципы подробнее.

У компьютеров, объединённых в сеть, существует общая передающая среда. Передающая среда имеет две составляющие:

К первой относятся непосредственно средства, с помощью которых компьютеры объединены друг с другом. Ко второй – так называемые протоколы, т.е. наборы правил и описаний, которые регулируют передачу информации.

В глобальном масштабе, или в крупных сетях, которые связывают машины на далёких расстояниях, используются такие средства как:

1.2. Методы доступа в сети

Метод доступа – это способ определения того, какая из рабочих станций сможет следующей использовать ЛВС. То, как сеть управляет доступом к каналу связи (кабелю), существенно влияет на ее характеристики. Примерами методов доступа являются:

- множественный доступ с прослушиванием несущей и разрешением коллизий (Carrier Sense Multiple Access with Collision Detection – CSMA/CD)[2, c. 35-36];

- множественный доступ с передачей полномочия (Token Passing Multiple Access – TPMA) или метод с передачей маркера[2, c. 35-36];

- множественный доступ с разделением во времени (Time Division Multiple Access – TDMA)[2, c.35-36];

- множественный доступ с разделением частоты (Frequency Division Multiple Access – FDMA) или множественный доступ с разделением длины волны (Wavelength Division Multiple Access – WDMA)[2, c.35-36].

CSMA/CD

TPMA

Каждый узел принимает пакет от предыдущего, восстанавливает уровни сигналов до номинального уровня и передает дальше. Передаваемый пакет может содержать данные или являться маркером. Когда рабочей станции необходимо передать пакет, ее адаптер дожидается поступления маркера, а затем преобразует его в пакет, содержащий данные, отформатированные по протоколу соответствующего уровня, и передает результат далее по ЛВС.

Пакет распространяется по ЛВС от адаптера к адаптеру, пока не найдет своего адресата, который установит в нем определенные биты для подтверждения того, что данные достигли адресата, и ретранслирует его вновь в ЛВС. После чего пакет возвращается в узел из которого был отправлен. Здесь после проверки безошибочной передачи пакета, узел освобождает ЛВС, выпуская новый маркер. Таким образом, в ЛВС с передачей маркера невозможны коллизии (конфликты). Метод с передачей маркера в основном используется в кольцевой топологии.

Данный метод характеризуется следующими достоинствами:

- гарантирует определенное время доставки блоков данных в сети;

- дает возможность предоставления различных приоритетов передачи данных.

Вместе с тем он имеет существенные недостатки:

- в сети возможны потеря маркера, а также появление нескольких маркеров, при этом сеть прекращает работу;

- включение новой рабочей станции и отключение связаны с изменением адресов всей системы.

TDMA

Доступ TDMA основан на использовании специального устройства, называемого тактовым генератором. Этот генератор делит время канала на повторяющиеся циклы. Каждый из циклов начинается сигналом Разграничителем. Цикл включает n пронумерованных временных интервалов, называемых ячейками. Интервалы предоставляются для загрузки в них блоков данных.

Данный способ позволяет организовать передачу данных с коммутацией пакетов и с коммутацией каналов.

Первый (простейший) вариант использования интервалов заключается в том, что их число (n) делается равным количеству абонентских систем, подключенных к рассматриваемому каналу. Тогда во время цикла каждой системе предоставляется один интервал, в течение которого она может передавать данные. При использовании рассмотренного метода доступа часто оказывается, что в одном и том же цикле одним системам нечего передавать, а другим не хватает выделенного времени. В результате – неэффективное использование пропускной способности канала.

Второй, более сложный, но высокоэкономичный вариант заключается в том, что система получает интервал только тогда, когда у нее возникает необходимость в передаче данных, например при асинхронном способе передачи. Для передачи данных система может в каждом цикле получать интервал с одним и тем же номером. В этом случае передаваемые системой блоки данных появляются через одинаковые промежутки времени и приходят с одним и тем же временем запаздывания. Это режим передачи данных с имитацией коммутации каналов. Способ особенно удобен при передаче речи.

FDMA

Доступ FDMA основан на разделении полосы пропускания канала на группу полос частот, образующих логические каналы. Широкая полоса пропускания канала делится на ряд узких полос, разделенных защитными полосами. Размеры узких полос могут быть различными.

При использовании FDMA, именуемого также множественным доступом с разделением волны WDMA, широкая полоса пропускания канала делится на ряд узких полос, разделенных защитными полосами. В каждой узкой полосе создается логический канал. Размеры узких полос могут быть различными. Передаваемые по логическим каналам сигналы накладываются на разные несущие и поэтому в частотной области не должны пересекаться. Вместе с этим, иногда, несмотря на наличие защитных полос, спектральные составляющие сигнала могут выходить за границы логического канала и вызывать шум в соседнем логическом канале.

В оптических каналах разделение частоты осуществляется направлением в каждый из них лучей света с различными частотами. Благодаря этому пропускная способность физического канала увеличивается в несколько раз. При осуществлении этого мультиплексирования в один световод излучает свет большое число лазеров (на различных частотах). Через световод излучение каждого из них проходит независимо от другого. На приемном конце разделение частот сигналов, прошедших физический канал, осуществляется путем фильтрации выходных сигналов.

Метод доступа FDMA относительно прост, но для его реализации необходимы передатчики и приемники, работающие на различных частотах.

Заключение

Сегодня дискуссия о наилучшем методе доступа приобретает почти "религиозный" характер. При выборе конкретной fieldbus-системы существенны такие критерии, как:

- поведение в реальном времени,

- гарантированный доступ за определённое время,

- управление приоритетами станций,

- равномерный по времени доступ к шине,

- различные методы доступа к передающей среде.

Благодаря стремительному развитию технологии автоматизации, информационные структуры переплетаются всё более и более. Поэтому необходимо предоставлять не только различные формы коммуникаций для реализации конкретных функций (например, обслуживания и управления), но и обеспечивать возможность межуровневых взаимодействий, где без использования открытых сетевых решений не обойтись.

В результате выполнения курсовой работы мы на практике познакомились с проектированием таблиц для решений экономических задач.

В теоретической части мы изучили методы доступа к передающей среде в ЛВС, их разновидности и технические характеристики.

Для молодого специалиста это весьма важная работа. Полученные знания будут способствовать наиболее эффективной работе пользователя с ПК.

2. Практическая часть

2.1. Общая характеристика задачи

1. Построить таблицы по приведенным ниже данным (рис. 1-2).

Как уже было отмечено, все станции одной локальной сети имеют общую среду передачи (например, кабель). При этом могут возникнуть попытки доступа к среде более чем одной станции, когда две и более станции пытаются послать данные в одно и то же время. В результате возможен конфликт (collision). Чтобы избежать этой ситуации, используются методы управления доступом к среде (Medium Access Control). Эти методы определяют процедуры, которым должны следовать станции при передаче информации, и тем самым гарантируют, что конфликты между станциями не возникнут.

Методы доступа к среде разделяются на две категории:

· методы случайного доступа ;

· методы управляемого доступа.

Методы управляемого доступа разделяются на фиксированный и по требованию

Метод доступа – это способ определения того, какая из рабочих станций сможет следующей использовать ЛВС. То, как сеть управляет доступом к каналу связи (кабелю), существенно влияет на ее характеристики. Примерами методов доступа являются:

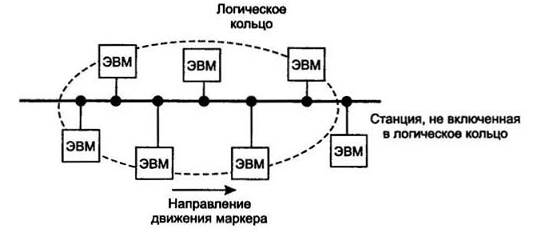

В сетях типа "маркерная шина" доступ к каналу обеспечивается таким образом, как если бы канал был физическим кольцом, причем допускается использование канала некольцевого типа.

Право пользования каналом передается организованным путем. Маркер (управляющий кадр) содержит адресное поле, где записывается адрес станции, которой предоставляется право доступа в канал. Станция, получив маркер со своим адресом, имеет исключительное право на передачу данных (кадра) по физическому каналу. После передачи кадра станция отправляет маркер другой станции, которая является очередной по установленному порядку владения правом на передачу. Каждой станции известен идентификатор следующей станции. Станции получают маркер в циклической последовательности, при этом в физической шине формируется так называемое логическое кольцо. Все станции "слушают" канал, но захватить канал для передачи данных может только та станция, которая указана в адресном поле маркера. Работая в режиме прослушивания канала, принять переданный кадр может только та станция, адрес которой указан в поле адреса получателя этого кадра.

В сетях типа "маркерная шина", помимо передачи маркера, решается проблема потери маркера из-за повреждения одного из узлов сети и реконфигурации (процесс изменения конфигурации объекта) логического кольца, когда в кольцо добавляется или из него удаляется один из узлов.

"маркерное кольцо"

В сетях типа "маркерное кольцо" (сети с кольцевой топологией) сигналы распространяются через однонаправленные двухточечные пути между узлами. Узлы и однонаправленные звенья соединяются последовательно, образуя физическое кольцо. В отличие от сетей с шинной структурой, где узлы действуют только как передатчики или приемники и отказ узла или удаление его из сети не влияет на передачу сигнала к другим узлам, здесь при распространении сигнала все узлы играют активную роль, участвуя в ретрансляции, усилении, анализе и модификации приходящих сигналов.

Как и в случае маркерной шины, в качестве маркера используется уникальная последовательность битов. Однако маркер не имеет адреса. Он снабжается полем занятости, в котором записывается один из кодов, обозначающих состояние маркера - свободное или занятое. Если ни один из узлов сети не имеет данных для передачи, свободный маркер циркулирует по кольцу, совершая однонаправленное (обычно против часовой стрелки) перемещение. В каждом узле маркер задерживается на время, необходимое для его приема, анализа (с целью установления занятости) и ретрансляции. В выполнении этих функций задействованы кольцевые интерфейсные устройства.

Свободный маркер означает, что кольцевой канал свободен и что любая станция, имеющая данные для передачи, может его использовать. Получив свободный маркер, станция, готовая к передаче кадра с данными, меняет состояние маркера на "занятый", передает его дальше по кольцу и добавляет к нему кадр. Занятый маркер вместе с кадром совершает полный оборот по кольцу и возвращается к станции-отправителю. По пути станция-получатель, удостоверившись по адресной части кадра, что именно ей он адресован, снимает копию с кадра. Изменить состояние маркера снова на свободное может тот узел, который изменил его на занятое. По возвращении занятого маркера с кадром данных к станции-отправителю кадр удаляется из кольца, а состояние маркера меняется на свободное, после чего любой узел может захватить маркер и начать передачу данных. С целью предотвращения монополизации канала станция-отправитель не может повторно использовать возвращенный к ней маркер для передачи другого кадра данных. Если после передачи свободного маркера в кольцо он, совершив полный оборот, возвращается к станции-отправителю в таком же состоянии это означает, что все другие станции сети не нуждаются в передаче данных), станция может совершить передачу другого кадра.

В кольцевой сети в передачей маркера также решается проблема потери маркера в результате ошибок при передаче или при сбоях в узле. Отсутствие передач в сети означает потерю маркера. Функции восстановления кольца в таких случаях выполняет сетевой мониторный узел.

Они отличаются тем,

Что при случайном методе доступе сеть всегда свободна и любой компьютер в любой момент может воспользоваться сетью, а после чего она будет свободна для использования ее другим компьютером.

А при маркерном методе доступа, по сети пускается маркер в определенном направлении. И как только маркер попадает к компьютеру, то он в этот момент может воспользоваться сетью, а как только маркер отправляется к другому компьютеру, то предыдущий уже не может воспользоваться сетью. Чем маркерное кольцо отличается от шины, только физическим расположением.

Методы доступа, применяемые в локальных сетях

Основной проблемой при построении локальных сетей является выбор правил, которые регламентируют порядок передачи станций на общей среде. Сложность проблемы заключается в том, что отдельные станции должны осуществлять передачу таким образом, чтобы не мешать друг другу, поскольку при одновременной передаче сигналов от двух и большего числа станций происходит наложение и взаимное искажение сигналов, происходит так называемый конфликт. При этом локальные сети стремятся строить таким образом, чтобы на сети не было какого-либо координирующего центра ( диспетчера) и все станции могли работать автономно. Для решения этой задачи разработан ряд методов регламентации передачи, или методов множественного доступа.

Все методы доступа, применяемые в локальных сетях, можно подразделить на две категории: методы, базирующиеся на централизованном управлении сетью, и распределенные методы доступа.

Для практического применения в условиях обеспечения высокой надежности наибольший интерес предоставляют распределенные методы доступа, в которых центральный управляющий орган отсутствует и все станции сети функционируют автономно. При таких методах доступа сеть более надежна, поскольку в ней отсутствует критический пункт – центральная станция, отказ которой выводит из строя всю систему. Распределенные методы доступа для локальных сетей с топологией типа можно подразделить на четыре основные категории.

1. Случайные методы доступа, когда момент выхода на среду передачи определяется с использованием механизма случайного выбора. Впервые этот метод был предложен в системе ALOHA, в которой узел начинал передачу своего пакета в момент его появления независимо от наличия передачи в канале связи от других узлов. Такой режим может приводить к конфликтам, когда два или большее число узлов осуществляют одновременную передачу и тем самым взаимно искажают передаваемые пакеты. Искаженные в процессе конфликта пакеты повторно передаются через случайно выбранный интервал времени и могут попадать в повторные конфликты.

Исследование эффективности использования пропускной способности среды передачи показало, что максимальный коэффициент использования (отношение максимальной скорости передачи к пропускной способности) не превышает 0,184. При увеличении нагрузки вероятность конфликта возрастает и время задержки до успешной передачи увеличивается.

Для уменьшения вероятности появления конфликта использования пропускной способности был разработан ряд модификаций этого метода. Случайный множественный доступ с контролем несущей(CSMA), случайный множественный доступ с контролем несущей и обнаружением конфликтов (CSMA/CD), используемый в одной из первых локальных сетей Ethernet.

Отличие метода CSMA от ALOHA состоит в том, что в нем каждый узел контролирует наличие передачи в среде от других узлов и в момент поступления пакета в узел: передача начинается лишь в том случае, если в данный момент среда свободна. Если в момент передачи возник конфликт, делается попытка его разрешения, например задержка передачи на случайный интервал времени. Новая попытка может привести к успешной передаче или повторению конфликта. Известны и более сложные процедуры разрешения конфликта, обеспечивающие увеличение пропускной способности сети.

Метод CSMA/CD отличается от CSMA тем, что узел, осуществляющий передачу, контролирует возникновение конфликта в процесе передачи, и если он обнаруживает появление конфликта, передача прекращается и реализуется та или иная процедура попытки выхода из конфликтной ситуации.

Эффективность использования среды передачи в таких системах существенно зависит от интервала времени между началом передачи пакета и тем моментом, когда все узлы узнают о занятии среды.

Достоинством случайных методов доступа является простота реализации и низкое время задержки при малых нагрузках на сеть. Однако они обладают и серьезными недостатками, в числе которых можно указать отсутствие гарантированного верхнего предела времени задержки до успешной передачи пакета, что исключает возможность применения этого метода в системах, требующих передачи в реальном масштабе времени с заданными предельными задержками; нестабильную работу при увеличении входной нагрузки, при которой частота успешной передачи пакетов снижается, а задержка резко увеличивается; резкое снижение эффективности использования среды передачи.

Несмотря на это, метод CSMA/CD получил достаточно широкое распространение и предусматривается в числе международных стандартов.

Узел, получивший маркер, может осуществлять передачу в течении определенного времени, после чего обязан передать маркер следующему узлу. Достоинствами этого метода являются гарантированное предельное время задержки передачи пакета и отсутствие нестабильного режима передачи, характерного для случайных методов доступа. Недостаток – сложность реализации процедур инициализации логического кольца, включения – исключения узлов из логического кольца, процедуры восстановления работы сети после отказов или при потере маркера, и т.д. кроме того, сама передача маркера требует передачи определенного объема служебной информации, что приводит к снижению эффективности использования среды передачи.

3. Интервальные методы доступа характеризуются использованием в процедуре доступа временных интервалов, связанных с моментом освобождения среды после передачи пакета. Узел имеет право на передачу, если он наблюдает свободную среду после передачи пакета каким-либо узлом в течении определенного интервала времени, который зависит от конкурентной процедуры доступа.

Интервальные методы доступа в зависимости от способа расположения узлов на среде передачи можно подразделить на две категории: для сетей с упорядоченным и с произвольным расположением. При упорядоченном расположении узлов последовательность передачи права на занятие среды совпадает с последовательностью размещения узлов на среде передачи. Для сетей с произвольным расположением последовательность подключения узлов на сети не связана с последовательностью передачи права на занятие среды.

Методы доступа подразделяются также по виду информации, которая используется в процессе принятия решения о возможности передачи с данного узла. В простейшем случае в процедуре доступа используется только информация о времени освобождения среды передачи в данном узле, номере данного узла и максимальном времени распространения сигнала между наиболее удаленными узлами сети. В более сложных процедурах может использоваться также информация о номере узла, который последним вел передачу, о времени распространения между парами узлов и о других параметрах.

4. Интервально-маркерные методы доступа, при которых право на занятие среды определяется временными интервалами после передачи пакета или специального маркера. Если сеть достаточно загружена, то в ней идет непрерывная передача пакетов с интервалами, определяемыми процедурой доступа. Если же в сети пакетов нет, осуществляется передача синхромаркеров, которые служат опорными временными метками для отсчета временных интервалов, определяющих право занятия среды передачи узлами сети при появлении у них пакетов.

Еще одной характеристикой, по которой могут различаться методы доступа, является порядок передачи между узлами права на занятие среды, то есть порядок передачи управления, или режим приоритетов. По этому критерию можно выделить следующие возможные режимы:

- последовательный циклический доступ, при котором все узлы в определенной последовательности получают право на передачу пакетов. Ни один из узлов не обладает какими-либо преимуществами по сравнению с другими узлами. При таком методе передачи управления для каждого узла гарантировано конечное предельное время задержки пакета, не зависящее от активности других узлов;

- приоритетный циклический доступ, при котором управление последовательно передается между всеми узлами сети, однако узел, ведущий передачу, обладает приоритетом по отношению к другим узлам – он может продолжать передачу до тех пор, пока у него имеются пакеты. В этом случае возможен захват среды отдельными узлами и вследствие этого предельное время задержки не гарантировано;

- частично-приоритетный циклический доступ, при котором узел, ведущий передачу, обладает приоритетом лишь над частью узлов, например над узлами с меньшими номерами, если узлы с большими номерами не имеют пакетов для передачи. Если все узлы имеют пакеты, то этот метод доступа обеспечивает последовательный обход всех узлов. Предельное время задержки для всех узлов сети в этом случае не гарантируется;

- приоритетный доступ, при котором после передачи любым узлом управление переходит к узлу с наибольшим приоритетом, если этот узел не имеет пакетов ,- к узлу следующего приоритета и т.д.. Предельное время задержки в этом случае гарантируется лишь для узлов с наибольшим приоритетом;

Введение.

Локальная вычислительная сеть (ЛВС, или LAN – Local Area Network) включает в себя единицы – или десятки (реже – сотни) компьютеров, объединяемых средой передачи данных, общей для всех рабочих станций. Расстояния между рабочими станциями обычно составляют не более десятков-сотен метров, периметр площади, занимаемой ЛВС не превышает несколькихкилометров. С помощью ЛВС обычно соединяются компьютеры предприятия, находящегося в одном здании. Рабочими станциями могут быть также единицы разделяемого другими рабочими станциями периферийного оборудования. Компьютер, подключенный к сети, называют рабочей станцией (РС). Компьютер, предназначенный для управления сетью и концентрации данных, называют сервером

Основной проблемой при построении ЛВСявляется выбор правил, которые регламентируют порядок передачи станций на общей среде. Сложность проблемы в том, что отдельные станции должны осуществлять передачу таким образом, чтобы не мешать друг другу, поскольку при одновременной передаче сигналов о двух и большего числа станций происходит наложение и взаимное искажение сигналов, происходит так называемый конфликт. При этом ЛВС стремятсястроить таким образом, чтобы на сети не было какого-нибудь координирующего центра (диспетчера) и все станции могли работать автономно. Для решения этой задачи был разработан ряд методов регламентации передачи или методов доступа.

Основные виды топологии соединений станций

ЛВС

Существуют три основных вида топологии соединений станций ЛВС: шинный (bus), кольцевой (ring) и звездный (star).Шинная топология предполагает использование одного кабеля, к которому подключаются все компьютеры сети (рис. 1). В этом случае кабель используется всеми компьютерами по очереди. Данные, передаваемые любой станцией, одновременно становятся доступными для всех других станций, подключенных к этой среде передачи данных. Надежность здесь выше, так как выход из строя отдельных компьютеров не нарушитработоспособности в целом. Однако поиск неисправности в кабеле затруднен. Кроме того, так как используется только один кабель, в случае обрыва нарушается работа всей сети.

[pic]

Рис. 1. Шинная типология.

В случае кольцевой топологии данные передаются от одного компьютера к другому как бы по эстафете (Рис. 2). Если компьютер получает данные, предназначенные для другого компьютера, он передает ихдальше по кольцу, если же данные предназначаются для него, дальше данные не передаются.

[pic]

Рис. 2. Кольцевая топология.

При звездной топологии каждый компьютер через специальный сетевой адаптер подключается отдельным кабелем к объединяющему устройству. При необходимости можно объединять вместе несколько сетей со звездной топологией, при этом получаютсяразветвленные конфигурации сети (Рис. 3). С точки зрения надежности эта топология не является наилучшим решением, так как выход из строя сервера приведет к остановке всей сети.

[pic]

Рис. 3. Звездная топология.

Поскольку во всех этих топологиях среда передачи данных общая, а запросы на сетевые обмены у рабочих станций появляются асинхронно, то возникает проблема разделения общей среды междумногими рабочими станциями, другими словами, проблема обеспечения доступа к сети.

Доступ к сети

Доступом к сети называют взаимодействие станции сети со средой передачи данных для обмена информацией с другими станциями. Управление доступом к среде – это установление последовательности, в которой станции получают полномочия по доступу к среде.

Читайте также: