Классы защиты автоматизированных систем кратко

Обновлено: 05.07.2024

Подавляющее большинство информации в современном мире обрабатывается в автоматизированных системах (АС). Следовательно, АС является "наиболее популярным" объектом защиты. Все действующие АС, обрабатывающие конфиденциальную информацию, соответственно, нуждающиеся в защите от НСД, классифицируются в соответствии с Руководящим документом Гостехкомиссиии России " Автоматизированные системы. Защита от НСД к информации. Классификация АС и требования по защите информации".

В соответствии с документом, классификация АС включает следующие этапы:

- Разработка и анализ исходных данных.

- Выявление основных признаков АС, необходимых для классификации.

- Сравнение выявленных признаков АС с классифицируемыми.

- Присвоение АС соответствующего класса защиты информации от НСД.

Исходными данными для классификации АС являются:

- Перечень защищаемых информационных ресурсов АС и их уровень конфиденциальности.

- Перечень лиц, имеющих доступ к штатным средствам АС, с указанием их уровня полномочий.

- Матрица доступа или полномочий субъектов доступа по отношению к защищаемым информационным ресурсам АС.

- Режим обработки данных в АС.

Выбор класса АС производится заказчиком и разработчиком с привлечением специалистов по защите информации.

К числу определяющих признаков классификации АС относится следующее:

- наличие в АС информации различного уровня конфиденциальности;

- уровень полномочий субъектов доступа АС на доступ к конфиденциальной информации;

- режим обработки данных в АС - коллективный или индивидуальный.

Устанавливаются 9 классов защищённости АС от НСД к информации, каждый класс характеризуется определённой минимальной совокупностью требований по защите. Классы подразделяются на 3 группы:

Классы соответствуют автоматизированным системам, в которых работает один пользователь, допущенный ко всей информации в АС, размещённой на носителях одного уровня конфиденциальности.

Классы данной группы соответствуют автоматизированным системам, в которых пользователи имеют одинаковые права доступа ко всей информации в АС, обрабатываемой или хранимой на носителях различного уровня конфиденциальности.

В этих автоматизированных системах одновременно обрабатывается или хранится информация разных уровней конфиденциальности. Не все пользователи имеют доступ ко всей информации в АС.

Интересно, что документ выделяет 4 подсистемы для обеспечения защиты от НСД:

- управления доступом;

- регистрации и учета;

- криптографическая;

- обеспечения целостности.

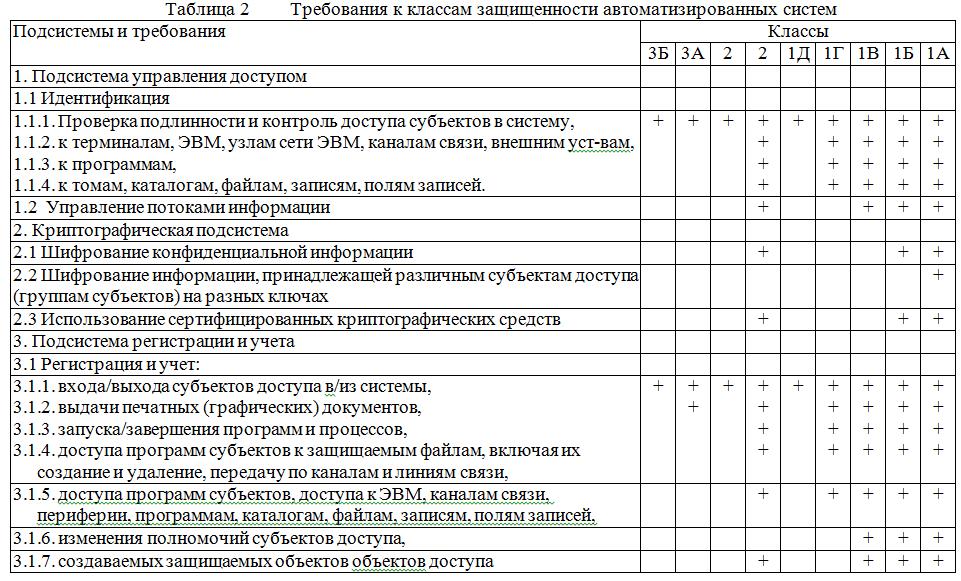

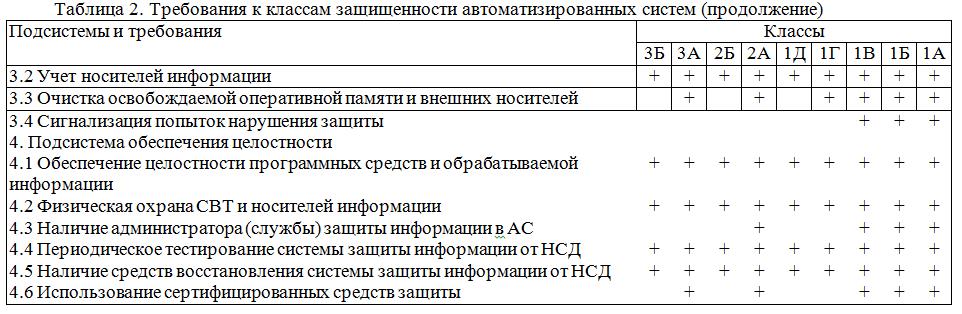

В зависимости от класса АС требования к перечисленным подсистемам различаются (таблицы 8.1, 8.2, 8.3). Приняты следующие обозначения:

" - " - нет требований к данному классу;

" + " - есть требования к данному классу.

Более детально требования в зависимости от класса защищенности описаны в Руководящем документе Гостехкомиссиии России " Автоматизированные системы. Защита от НСД к информации. Классификация АС и требования по защите информации". Пересмотр класса защищенности АС производится в обязательном порядке, если произошло изменение хотя бы одного из критериев, на основании которых он был установлен.

Если АС, классифицированная ранее, включается в состав вычислительной сети или системы и соединяется с другими техническими средствами линиями связи различной физической природы, образуемая при этом АС более высокого уровня классифицируется в целом, а в отношении АС нижнего уровня классификация не производится.

Если объединяются АС различных классов защищенности, то интегрированная АС должна классифицироваться по высшему классу защищенности входящих в нее АС, за исключением случаев их объединения посредством межсетевого экрана, когда каждая из объединяющихся АС может сохранять свой класс защищенности.

Руководящие документы (РД) ГосТехКомиссии России, организации ныне преобразованной во ФСТЭК, не смотря на год их выпуска до сих актуальны и используются в деле по защите информации. Они занимают роль национальных оценочных стандартов. В свое время качестве стратегического направления ГосТеКкомиссия России выбрала ориентацию на " Общие критерии " , из логики которых и рождались в дальнейшим РД и и до сих пор издается стек документов ГОСТ ИСО МЭК.

И так, давайте начнем со структуры самих документов. Это поможет нам в дальнейшем лучше ориентироваться

Согласно первому из них, устанавливается девять классов защищенности АС от НСД к информации.

В пределах каждой группы соблюдается иерархия требований по защите в зависимости от ценности (конфиденциальности) информации и, следовательно, иерархия классов защищенности АС .

Третья группа классифицирует АС , в которых работает один пользователь , имеющий доступ ко всей информации АС , размещенной на носителях одного уровня конфиденциальности. Группа содержит два класса - 3Б и 3А.

Вторая группа классифицирует АС , в которых пользователи имеют одинаковые права доступа (полномочия) ко всей информации АС , обрабатываемой и (или) хранящейся на носителях различного уровня конфиденциальности.

Первая группа классифицирует многопользовательские АС , в которых одновременно обрабатывается и (или) хранится информация разных уровней конфиденциальности и не все пользователи имеют право доступа ко всей информации АС . Группа содержит пять классов - 1Д, 1Г, 1В, 1Б и 1А.

По существу перед нами - минимум требований, которым необходимо следовать, чтобы обеспечить конфиденциальность информации.

Целостность представлена отдельной подсистемой (номер 4), но непосредственно к интересующему нас предмету имеет отношение только пункт 4.1.

Доступность (точнее, восстановление) предусмотрено только для самих средств защиты.

Переходя к рассмотрению второго РД Гостехкомиссии России - Классификации межсетевых экранов - укажем, что данный РД представляется нам принципиально важным, поскольку в нем идет речь не о целостном продукте или системе, а об отдельном сервисе безопасности , обеспечивающем межсетевое разграничение доступа .

Основным критерием классификации МЭ служит протокольный уровень (в соответствии с эталонной семиуровневой моделью OSI ), на котором осуществляется фильтрация информации. Это понятно: чем выше уровень, тем больше информации на нем доступно и, следовательно, тем более тонкую и надежную фильтрацию можно реализовать.

Значительное внимание в РД уделено собственной безопасности служб обеспечения защиты и вопросам согласованного администрирования распределенных конфигураций.

УТВЕРЖДЕНО

решением председателя

Государственной технической комиссии

при Президенте Российской Федерации

от 30 марта 1992 года

Автоматизированные системы. Защита от несанкционированного

доступа к информации. Классификация автоматизированных систем

и требования по защите информации

Настоящий руководящий документ устанавливает классификацию автоматизированных систем, подлежащих защите от несанкционированного доступа к информации, и требования по защите информации в АС различных классов.

Руководящий документ разработан в дополнение ГОСТ 34.003-90, ГОСТ 34.601-90, РД 50-680-88, РД 50-34.680-90 и других документов.

Документ может использоваться как нормативно-методический материал для заказчиков и разработчиков АС при формулировании и реализации требований по защите.

Принятые сокращения

АC - автоматизированные системы

НСД - несанкционированный доступ

РД - руководящий документ

СЗИ - система защиты информации

СЗИ НСД - система защиты информации от несанкционированного доступа

1. Классификация АС

1.1. Классификация распространяется на все действующие и проектируемые АС учреждений, организаций и предприятий, обрабатывающие конфиденциальную информацию.

1.2. Деление АС на соответствующие классы по условиям их функционирования с точки зрения защиты информации необходимо в целях разработки и применения обоснованных мер по достижению требуемого уровня защиты информации.

1.3. Дифференциация подхода к выбору методов и средств защиты определяется важностью обрабатываемой информации, различием АС по своему составу, структуре, способам обработки информации, количественному и качественному составу пользователей и обслуживающего персонала.

1.4. Основными этапами классификации АС являются:

разработка и анализ исходных данных;

выявление основных признаков АС, необходимых для классификации;

сравнение выявленных признаков АС с классифицируемыми;

присвоение АС соответствующего класса защиты информации oт НСД.

1.5. Необходимыми исходными данными для проведения классификации конкретной АС являются:

перечень защищаемых информационных ресурсов АС и их уровень конфиденциальности;

перечень лиц, имеющих доступ к штатным средствам АС, с указанием их уровня полномочий;

матрица доступа или полномочий субъектов доступа по отношению к защищаемым информационным ресурсам АС;

режим обработки данных в АС.

1.6. Выбор класса АС производится заказчиком и разработчиком с привлечением специалистов по защите информации.

1.7. К числу определяющих признаков, по которым производится группировка АC в различные классы, относятся:

наличие в АС информации различного уровня конфиденциальности;

уровень полномочий субъектов доступа АС на доступ к конфиденциальной информации;

режим обработки данных в АС - коллективный или индивидуальный.

1.8. Устанавливается девять классов защищенности АС от НСД к информации.

Каждый класс характеризуется определенной минимальной совокупностью требований по защите.

Классы подразделяются на три группы, отличающиеся особенностями обработки информации в АС.

В пределах каждой группы соблюдается иерархия требований по защите в зависимости от ценности (конфиденциальности) информации и, следовательно, иерархия классов защищенности АС.

1.9. Третья группа включает АС, в которых работает один пользователь, допущенный ко всей информации АС, размещенной на носителях одного уровня конфиденциальности. Группа содержит два класса - 3Б и 3А.

Вторая группа включает АС, в которых пользователи имеют одинаковые права доступа (полномочия) ко всей информации АС, обрабатываемой и (или) хранимой на носителях различного уровня конфиденциальности. Группа содержит два класса - 2Б и 2А.

Первая группа включает многопользовательские АС, в которых одновременно обрабатывается и (или) хранится информация разных уровней конфиденциальности. Не все пользователи имеют право доступа ко всей информации АС. Группа содержит пять классов - 1Д, 1Г, 1В, 1Б и 1А.

2. Требования по защите информации от НСД для АС

2.1. Защита информации от НСД является составной частью общей проблемы обеспечения безопасности информации. Мероприятия по защите информации от НСД должны осуществляться взаимосвязано с мероприятиями по специальной защите основных и вспомогательных средств вычислительной техники, средств и систем связи от технических средств разведки и промышленного шпионажа.

2.2. В общем случае, комплекс программно-технических средств и организационных (процедурных) решений по защите информации от НСД реализуется в рамках системы защиты информации от НСД (СЗИ НСД), условно состоящей из следующих четырех подсистем:

- регистрации и учета;

2.3. В зависимости от класса АС в рамках этих подсистем должны быть реализованы требования в соответствии с пп.2.4, 2.7 и 2.10. Подробно эти требования сформулированы в пп.2.5, 2.6, 2.8, 2.9 и 2.11-2.15.

Под АС понимается ориентированная на конкретных пользователей система обработки данных.

Документы ГТК устанавливают девять классов защищенности АС от НСД, каждый из которых характеризуется определенной совокупностью требований к средствам защиты. Классы подразделяются на три группы, отличающиеся спецификой обработки информации в АС. Группа АС определяется на основании следующих признаков:

• наличие в АС информации различного уровня конфиденциальности,

• уровень полномочий пользователей АС на доступ к конфиденциальной информации:

• режим обработки данных в АС (коллективный или индивидуальный.

Третья группа включает АС с одним пользователем, допущенным ко всей информации АС, размещенной на носителях одного уровня конфиденциальности. Группа содержит два класса – ЗБ и ЗА.

Вторая группа включат АС, в которых пользователи имеют одинаковые полномочия доступа ко всей информации, обрабатываемой и/или хранимой в АС на носителях различного уровня конфиденциальности. Группа содержит два класса – 2Б и 2А.

Первая группа включает многопользовательские АС. в которых одновременно обрабатывается или хранится информация разных уровней конфиденциальности. Не все пользователи имеют равные права доступа. Группа содержит пять классов – 1Д, 1Г, 1В, 1Б и 1А.

В общем случае, комплекс программно-технических средств и организационных (процедурных) решений по защите информации от НСД реализуется в рамках системы защиты информации от НСД (СЗИ НСД), условно состоящей из следующих четырех подсистем:

• регистрации и учета;

• обеспечения целостности. В зависимости от класса АС в рамках этих подсистем должны быть реализованы требования в соответствии с таблицей 2. Подробно требования для каждого класса сформулированы в соответствующем документе ГТК.

В таблице 2 приведены требования к подсистемам защиты для каждого класса.

Данные требования являются составной частью критериев защищенности автоматизированных систем обработки информации от НСД. Требования сгруппированы вокруг реализующих их подсистем защиты. В отличие от стандартов других государств, отсутствует раздел, содержащий требования по обеспечению работоспособности системы, зато присутствует раздел, посвященный криптографическим средствам (стандарты других государств рассматривают их в качестве механизма, реализующего остальные требования, такие, как аутентификацию, контроль целостности и т. д.).

• не ниже 4 класса для класса защищенности АС 1В;

• не ниже 3 класса для класса защищенности АС 1Б;

• не ниже 2 класса для класса защищенности АС 1А.

Организационные мероприятия в рамках СЗИ НСД в АС, обрабатывающих или хранящих информацию, являющуюся собственностью государства и отнесенную к категории секретной, должны отвечать государственным требованиям по обеспечению режима секретности проводимых работ.

При обработке или хранении в АС информации, не отнесенной к категории секретной, в рамках СЗИ НСД государственным, коллективным, частным и совместным предприятиям, а также частным лицам рекомендуются следующие оргмероприятия:

• выявление конфиденциальной информации и ее документальное оформление в виде перечня сведений, подлежащих защите;

• определение порядка установления уровня полномочий субъекта доступа, а также круга лиц, которым это право предоставлено;

• установление и оформление правил разграничения доступа, т. е. совокупности правил, регламентирующих права доступа субъектов к объектам;

• ознакомление субъекта доступа с перечнем защищаемых сведений и его уровнем полномочий, а также с организационно-распорядительной и рабочей документацией, определяющей требования и порядок обработки конфиденциальной информации;

• получение от субъекта доступа расписки о неразглашении доверенной ему конфиденциальной информации;

• обеспечение охраны объекта, на котором расположена защищаемая АС, (территория, здания, помещения, хранилища информационных носителей) путем установления соответствующих постов, технических средств охраны или любыми другими способами, предотвращающими или существенно затрудняющими хищение средств вычислительной техники (СВТ), информационных носителей, а также НСД к СВТ и линиям связи;

• выбор класса защищенности АС в соответствии с особенностями обработки информации (технология обработки, конкретные условия эксплуатации АС) и уровнем ее конфиденциальности;

• организация службы безопасности информации, осуществляющей учет, хранение и выдачу информационных носителей, паролей, ключей, ведение служебной информации СЗИ НСД (генерацию паролей, ключей, сопровождение правил разграничения доступа), приемку включаемых в АС новых программных средств, а также контроль за ходом технологического процесса обработки конфиденциальной информации и т. д.;

• разработка СЗИ НСД, включая соответствующую организационно-распорядительную и эксплуатационную документацию;

• осуществление приемки СЗИ НСД в составе АС.

Данный текст является ознакомительным фрагментом.

Продолжение на ЛитРес

На пути к созданию автоматизированных предприятий

На пути к созданию автоматизированных предприятий Промышленные роботы — это функциональные элементы производства, которые конструируются и создаются человеком на основе все более глубокого понимания законов природы. Их применение идет по трем основным направлениям

Вопрос 2. Направления аналитической работы

Вопрос 2. Направления аналитической работы Направления аналитической работы определяются каждой фирмой самостоятельно и отражают области ее интересов. К основным направлениям аналитической работы, разрабатываемым на многих фирмах, можно отнести: анализ объекта

Вопрос 1. Разновидности аналитических работ по оценке защищенности

Вопрос 1. Разновидности аналитических работ по оценке защищенности Большинство директоров служб автоматизации (CIO) и информационной безопасности (CISO) российских компаний наверняка задавалось вопросом: «Как оценить уровень защищенности информационных активов компании

Лекция 5 Концептуальные основы защиты информации в автоматизированных системах

Лекция 5 Концептуальные основы защиты информации в автоматизированных системах Учебные вопросы:1. Анализ и типизация организационных и программно-аппаратных структур автоматизированных систем предприятия2. Анализ возможных угроз и их специфика в различных типах

Вопрос 1. Анализ и типизация организационных и программно-аппаратных структур автоматизированных систем предприятия

Вопрос 1. Анализ и типизация организационных и программно-аппаратных структур автоматизированных систем предприятия Под автоматизированной системой (АС) понимается человеко-машинная система, предназначенная для решения определенного круга прикладных задач. Большое

Вопрос 2. Анализ состояния банковских автоматизированных систем с точки зрения безопасности

Вопрос 2. Анализ состояния банковских автоматизированных систем с точки зрения безопасности Под безопасностью АСОИБ будем понимать ее свойство, выражающееся в способности противодействовать попыткам нанесения ущерба владельцам и пользователям системы при различных

Вопрос 3. Принципы защиты банковских автоматизированных систем

Вопрос 3. Принципы защиты банковских автоматизированных систем Каждую систему обработки информации защиты следует разрабатывать индивидуально учитывая следующие особенности:? организационную структуру банка;? объем и характер информационных потоков (внутри банка в

Вопрос 1. Основные положения по обеспечению ИБ

Вопрос 1. Основные положения по обеспечению ИБ Руководствуясь целями обеспечения защиты информации в автоматизированных системах Гостехкомиссия (ГТК) при Президенте Российской федерации (РФ) опубликовала ряд руководящих документов, посвященных вопросам защиты от

Вопрос 2. Показатели защищенности СВТ от НСД

Вопрос 2. Показатели защищенности СВТ от НСД Данный руководящий документ устанавливает классификацию СВТ по уровню защищенности от НСД к информации на базе перечня показателей защищенности и совокупности описывающих их требований. Под СВТ понимается совокупность

Вопрос 2. Формальные модели защиты

Вопрос 2. Формальные модели защиты Рассмотрим так называемую матричную модель защиты, получившую на сегодняшний день наибольшее распространение на практике.В терминах матричной модели, состояние системы защиты описывается тройкой:(S, О, М),где S – множество субъектов

Вопрос 4. Направление исследований

Вопрос 4. Направление исследований В нормативно-правовой сфере:1. Определение базовых требований правовых документов применительно к построению КСУЗ;В организационной сфере:1. Определение общих требований стандарта ISO 15408 применительно к типовым КСУЗ;2. Общие принципы

4.4.5. Направления повышения защищенности стегосистем от статистических атак

Читайте также: