Какие действия могут выполнять антивирусные программы кратко

Обновлено: 07.07.2024

Проект Matousec подготовил серию статей "Особенности современных пакетов безопасности". Мы предоставляем перевод для наших пользователей. В первой части серии статей, мы обсудим самые основные компоненты: антивирусный движок и фаервол (брандмауэр)

Современные продукты безопасности для ПК на базе ОС Windows являются комплексными приложениями. Количество предлагаемых специализированных функций может вводить в заблуждение конечного пользователя. Каждый вендор программного обеспечения стремится использовать свое собственное название для одной и той же функции, которая может встречаться и в других продуктах под другим названием. Путаница усиливается, когда становится ясно, что две различные опции довольно часто имеют одинаковое название в продуктах различных вендоров.

Эта серия статей предназначена разъяснить основы и действительную функциональность наиболее распространенных опций современных пакетов безопасности для ОС Windows. Мы собираемся описать, что вы можете ожидать от конкретного решения, будь то инструментарий для защиты от вредоносного ПО, безопасного серфинга по сети или предотвращения нежелательного вторжения. Используя собранную в статьях информацию, вы сможете сравнить предлагаемые наборы функции продуктов различных вендоров и лучше понимать, как работают пакеты безопасности.

В первой части серии статей, мы обсудим наиболее основные компоненты: антивирусный движок и фаервол (брандмауэр).

Содержание

Антивирусный движок (Anti-virus Engine)

Также называют: антивирусная защита реального времени, защита реального времени, мониторинг файлов, защита от вредоносного ПО

Антивирусный движок – основной компонент, включенный в большинство пакетов безопасности, представленных на рынке. Основная роль движка – сканирование хранилища данных, он проникает в компьютер с целью обнаружения и удаления вредоносного ПО. Вредоносный код может храниться в файлах на жестких дисках, переносных USB накопителях, в оперативной памяти компьютера, сетевых драйверах, загрузочном секторе диска или поступать как часть сетевого трафика.

Методы определения

Антивирусный движок использует большое количество методов для обнаружения вредоносного ПО. Антивирусные программы содержат в себе обширную базу образцов вирусов, которые необходимо выявить во время сканирования. Каждый образец может либо определять уникальный вредоносный код или, что является более распространенным, описывать целое семейство вирусов. Основная особенность определения вирусов путем сравнивания с образцами в том, что антивирусная программа может определить только хорошо известный вирус, в то время как новые угрозы могут быть не обнаружены.

Метод эвристического анализа (heuristic-based detection) служит для выявления даже тех вирусов, для которых не существует образцов в базе антивирусной программы. Существует множество различных методов эвристического анализа. Основной принцип – идентифицировать программный код, который является крайне нежелательным для безопасных программных продуктов. Как бы то ни было, этот метод неточен и может вызвать множество ложных тревог. Хороший эвристический анализ отлично сбалансирован и вызывает минимальное количество ложных тревог при большой доле обнаружения вредоносного ПО. Чувствительность эвристики может быть настроена.

Виртуализация (создание виртуальной среды, Virtualization) или песочница (sandboxing) являются более совершенными методами определения угроз. Определенное время образцы кода исполняются в виртуальной машине или другой безопасной среде, откуда сканируемые образцы не могут выбраться и навредить операционной системе. Поведение исследуемого образца в песочнице находится под наблюдением и анализируется. Этот метод является удобным в том случае, когда вредоносное ПО запаковано неизвестным алгоритмом (это обычный способ оказаться неуязвимым для системы обнаружения для вируса), и оно не может быть распаковано антивирусной системой. Внутри виртуальной среды вирус распаковывает сам себя, как будто он исполняется на реальной системе и антивирусный движок может просканировать распакованный код и данные.

Одно из новейших достижений антивирусного инструментария – облачное сканирование (scanning in the cloud). Этот метод основан на том, что ПК ограничены в своих вычислительных способностях, в то время как антивирусные вендоры имеют возможность создания крупных систем с огромной производительностью. Компьютерная мощность необходима для выполнения сложного эвристического анализа, а также анализа с использованием виртуальных машин. Сервера вендоров могут работать с гораздо более объемными базами данных образцов вирусов по сравнению с ПК в режиме реального времени. При выполнении облачного сканирования единственным требованием является наличие быстрого и стабильного интернет подключения. Когда клиентской машине необходимо отсканировать файл, этот файл отправляется на сервер вендора посредством сетевого соединения и ожидается ответ. Тем временем, клиентская машина может выполнять свое собственное сканирование.

Типы сканирования и настройки

С точки зрения пользователя, существует несколько типов антивирусного сканирования, Которые зависят от событий, которые вызвали запуск процесса сканирования:

- Сканирование при доступе (On access scan) – сканирование, которое происходит, когда ресурс становится доступен. Например, когда файл копируется на жесткий диск или когда запускается исполняемый файл (запуск процесса сканирования в этом случае иногда называется сканирование при запуске). Только ресурс, к которому появляется доступ, подвергается сканированию в этом случае.

- Сканирование по требованию (On demand scan) провоцируется конечным пользователем – например, когда пользователь вызывает сканирование соответствующей командой меню в проводнике Windows. Такое сканирование также называется ручным. Только выбранные папки и файлы сканируются при этом способе.

- Сканирование по расписанию (Scheduled scan) является обычно повторяемым действием, которое обеспечивает постоянную проверку системы на предмет вредоносного ПО. Пользователь может настраивать время и частоту сканирования. Это сканирование обычно применяется для полного сканирования системы.

- Сканирование при загрузке (Startup scan) – сканирование, инициализируемое антивирусной программой при запуске ОС. Это сканирование происходит быстро и затрагивает папку автозагрузки, запускающиеся процессы, системную память, системные службы и загрузочный сектор.

Большинство продуктов позволяет пользователям настраивать каждый вид сканирования раздельно. Ниже собраны одни из самых основных параметров антивирусного сканирования:

- Расширения файлов для сканирования – сканировать все файлы или только исполняемые (.exe, .dll, .vbs, .cmd и другие.);

- Максимальный размер файлов – файлы свыше этого параметра не подвергаются сканированию;

- Сканирование файлов в архивах – сканировать ли файлы в архивах, таких как .zip, .rar, .7z и другие;

- Использование эвристического анализа – настройка использования эвристики и, опционально, настройка чувствительности;

- Типы программ, о которых сообщить тревогой – существует множество программ которые могут быть неточно определены как вредоносные. Обычно вендоры используются такие термины, как Потенциально нежелательное ПО или программа с некоторым риском угрозы;

- Типы носителей для сканирования – сканировать ли файлы на сетевых хранилищах или переносных устройствах хранения данных;

- Действие, которое нужно предпринять, когда угроза обнаружена - попытка излечить образец если возможно, удаление образца, помещение в карантин (специальная папка, из которой вредоносный код не может исполняться, а может быть отправлен для дальнейшего исследования непосредственно вендору), заблокировать доступ или спросить о действии у пользователя.

Множество этих параметров могут влиять на скорость сканирования. Набор автоматических правил сканирования для быстрого, но в тоже время эффективного сканирования называется Интеллектуальное сканирование (Smart Scan) или Быстрое сканирование (Quick Scan). В противном случае, сканирование называется полным (Full Scan) или глубоким (Deep Scan). Мы также можем встретить сканирование переносных устройств, которое применяется для проверки оптических дисков, флоппи дисков, USB накопителей, флэш карт и схожих устройств. Пользовательское сканирование (Custom Scan) также доступно и является полностью настраиваемым конечным пользователем.

Специализированные сканеры

Руткит-сканирование (или антируткит-сканирование) это опция, которую предлагают некоторые антивирусные вендоры всвоих продуктах, т.к. руткиты стали чрезвычайно распространенными за последнее десятилетие. Руткит – особенный тип вредоносного ПО, который использует хитрые приемы для того, чтобы оставаться невидимым для пользователя и основных методов детектирования вируса. Он применяет внутренние механизмы ОС для того чтобы сделать себя недосягаемым. Борьба с руткитами требует от разработчиков антивирусного ПО создания особых способов обнаружения. Руткит-сканирование пытается найти расхождения в работе ОС, которые могут служить доказательством наличия руткита в системе. Некоторые реализации проверок на наличие руткитов основываются на постоянном мониторинге системе, в то время как другие реализации антируткитного инструментария могут вызываться по требованию.

Сканирование файлов Microsoft Office (или сканирование на предмет макровирусов) – опция, которая защищает пользователя от вредоносного кода внутри офисных документов. Внутренние принципы сканирования схожи с общими методами сканирования, они просто специализируются на поисках вируса внутри макросов. Опция сканирования может быть представлена как плагин для Microsoft Office.

Дополнительные связанные опции

Антивирусный движок обычно тесно связан с остальными компонентами пакета безопасности. Некоторые продукты представляют дополнительные функции, как часть антивирусного движка, другие отображают их раздельно. Веб контроль – опция, которая является типичным представителем второй группы. Мы обсудим эту опцию отдельно.

Фаервол (Firewall)

Также называют: персональный фаервол, межсетевой экран, расширенный брандмауэр, двусторонний межсетевой экран.

Основная роль фаервола – контролировать доступ к ПК со стороны внешней сети, т.е. входящий трафик и, наоборот, контролировать доступ с ПК в сеть, т.е. исходящий трафик.

Фильтрация сетевого трафика может происходить на нескольких уровнях. Большинство фаерволов, включенных в комплекты безопасности для ПК имеют набор правил по крайней мере для двух уровней – нижний интернет уровень, контролируемый IP правилами и верхний уровень приложения. Говоря про верхний уровень, фаервол содержит набор правил для того чтобы допустить или запретить доступ конкретного приложения в сеть. Такие термины, как сетевые правила (Network Rules), экспертные правила (Expert Rules) или настройки правил IP (IP Rule Setting) используются на нижнем уровне правил. На верхнем уровне мы встречаемся с терминами Контроль программ (Program Control) или правила приложений (Application Rules).

Множество современных продуктов позволяют пользователю настраивать уровень доверия ко всем сетям, подключенных к компьютеру. Даже если существует только одно физическое подключение, ПК может быть подключен к нескольким сетям – например, когда ПК подключен к локальной сети, имеющей шлюзы для выхода в интернет. Антивирусный комплекс будет раздельно управлять локальным и интернет трафиком. Каждая из найденных сетей может быть либо доверенной, либо недоверенной и различные системные сервисы, такие как общий доступ для файлов или принтеров могут быть разрешены или запрещены. По умолчанию, только компьютеры из доверенных сетей (trusted networks) могут иметь доступ к защищаемому компьютер. Подключения, регистрируемые с недоверенных сетей (untrusted networks) обычно блокируются, если соответствующая опция не разрешает доступ. Вот почему интернет соединение обычно помечается как недоверенное. Как бы то ни было, некоторые продукты не различают сети в рамках одного пользовательского интерфейса и настройки доверенных/недоверенных сетей могут быть раздельно указаны для каждого интерфейса. Термин Сетевая зона (Network Zone) или просто зона (Zone) обычно используется вместо логической сети.

Обнаружение и предотвращение вторжения(Intrusion Detection/Prevention)

Также называют: Обнаружение атаки, Система обнаружения вторжения, IP блокировка, вредоносные порты.

Хотя все вышеперечисленные термины не являются эквивалентными, они относятся к набору свойств, которые способны предотвратить или обнаружить специальные виды атак с удаленных компьютеров. Они включают такие опции, как обнаружение порта сканирования, обнаружение подменного IP, блокирование доступа к хорошо известным портам вредоносного ПО, используемых программами удаленного администрирования, троянским коням, клиентами ботнета. Некоторые термины включают механизмы для защиты от ARP атак (атак с подменным адресом протокола расширения) – эта опция может называться защита от APR, защита от кэша ARP и т.д. Основная способность этого вида защиты – автоматическая блокировка атакующей машины. Это опция может быть напрямую связана с нижеследующей функцией.

Черный список IP (IP Blacklist)

Использование этой простой опции заключается в содержании в антивирусном продукте базы сетевых адресов, с которыми защищаемый компьютер не должен связываться. Эта база может пополняться как самим пользователем, при обнаружении вирусов (см. Обнаружение и предотвращение вторжения), так и автоматически обновляться из обширного списка опасных систем и сетей антивирусного вендора.

Блокирование всего трафика (Block All Traffic)

Контроль программ (Program Control)

Также называют: контроль приложений, инспектор приложений

Фильтрация сетевого трафика на программном уровне позволяет программам безопасности раздельно контролировать доступ в сеть каждого приложения на ПК. Антивирусный продукт содержит базу данных свойств приложений, которая определяет доступна ли сеть для программы или нет. Эти свойства различаются между клиентскими программами, которые инициализируют подключение с локальной машины на удаленные сервера (исходящее направление) и серверными программами, которые сканируют сетевой порт и принимают соединения с удаленных компьютеров (входящее направление). Современные антивирусные решения позволяют пользователю определять детальные правила для каждого конкретного приложения.

В общем, поведение контроля программ зависит от политики безопасности (Firewall Policy), выбранной в фаерволе и может включать следующие режимы поведения:

- Тихий режим (автоматический режим) работает без вмешательства пользователя. Все решения принимаются автоматически с использованием базы данных антивирусного продукта. В случае если не существует явного правила для программы, которая хочет получить доступ в сеть, этот доступ может быть либо всегда разрешен (режим полного разрешения - Allow All mode), либо всегда заблокирован (режим полного блокирования - Block All mode), либо специальный эвристический анализ используется для определения дальнейшего действия. Алгоритм выработки решения может быть очень сложным и может зависеть от дополнительных условий, таких как рекомендации сетевого сообщества. Как бы то ни было, некоторые продукты используют термины: режим полного разрешения/блокирования в обход существующим в базе данных наборам правил и просто разрешают, или блокируют доступ любому приложению в системе.

- Пользовательский режим (Настраиваемый режим - Advanced mode, Custom mode) предназначается для продвинутых пользователей, которые хотят контролировать каждое действие. В этом режиме продукт автоматически справляется только с теми ситуациями, для которых существуют исключительные правила в базе данных. В случае любых других действий пользователю предлагается принять решение. Некоторые антивирусные решения предлагают определить политику поведения, когда невозможно спросить пользователя – например при загрузке компьютера, завершении работы, когда графический интерфейс программы недоступен или во время особенных условий – запуске игры во весь экран, когда пользователь не хочет отвлекаться (иногда называется Игровой режим – Gaming mode). Обычно всего две опции доступны в этих случаях: режим полного разрешения и режим полного блокирования.

- Нормальный режим (безопасный режим - Normal mode, Safe mode) позволяет антивирусному продукту самому справляться с большинством ситуаций. Даже когда не существует явных правил в базе данных, действие программы разрешено, если программа считается безопасной. Аналогично автоматическому режиму решение может приниматься на основании эвристического анализа. В случае, когда программа безопасности не может определить безопасно ли приложение или нет, она выводит оповещение, как в пользовательском режиме.

- Режим обучения (режим тренировки, режим установки - Learning mode, Training mode, Installation mode) в основном используется сразу после установки антивирусного продукта или в случаях, когда пользователь устанавливает новое ПО на компьютер. В этом режиме антивирусный продукт позволяет все действия, для которых нет записей в базе данных наборов правил и добавляет новые правила, которые будут позволять соответствующие действия в будущем после смена режима безопасности. Использование режима обучения позволяет снизить количество тревожных оповещений после установки нового ПО.

Контроль программ обычно содержит настройки, которые могут помочь продукту разрешить спорные ситуации, независимо от включенного режима работы. Эта особенность известна как автоматический набор правил (Automatic rule creation). Типичная опция в этом случае позволяет любые действия приложениям с цифровой подписью от доверенных вендоров, даже если нет соответствующей записи в базе данных. Эта опция может быть расширена другой функцией, которая позволяет совершать любые действия приложениям без цифровой подписи, но знакомых антивирусному продукту. Контроль программ обычно тесно связан с другими функциями, которые мы осветим попозже, в особенности опция поведенческого контроля.

Антивирусные программы защищают ваш компьютер от вредителей разного вида: трояны, черви, шпионы и пр. Все они способны скопировать ваши личные данные, удалить файлы и замедлить работу компьютера. Чтобы этого не происходило, к выбору антивирусной программы необходимо относится с большой ответственностью.

Что делают антивирусники?

Антивирусные программы постоянно сканируют ваш ПК и исключают появления различных вредоносных элементов.

Также эти программы защищают вас и в ежедневной работе с компьютером. Например, перед скачиванием файла, они проверяют его на наличие вирусов.

Главные функции антивирусов:

Многие программы защищают ПК в реальном времени, то есть ежесекундно компьютер находиться под контролем.

Сканирование всего ПК на наличие вирусов. Первыми сканируются системные папки и оперативка. Также в этом случае вы сами можете выбрать области сканирования.

Новые вирусы могу появляться ежедневно, поэтому очень важно обновлять базу всех вирусов как раннее установленных, так и нынешних. Автоматическое обновление помогает обнаруживать новые угрозы.

Когда какой – либо злодей попытается взломать ваши личные данные, антивирус предупредит вас об этом. Зачастую при скачивании файлов антивирусы оповещают о возможных угрозах. Здесь вы уже сами решаете, продолжать скачивание или нет.

Подписывайтесь на канал , с нами не только полезно, но и очень интересно!

Есть что добавить и чем поделиться? Пишите в комментарии, мы всегда открыты для дискуссий!

Свидетельство и скидка на обучение каждому участнику

Зарегистрироваться 15–17 марта 2022 г.

Практическая работа № 12

Компьютерные вирусы и антивирусные программы.

Цель занятия: изучить классификацию вирусов, способы их распространения, способы борьбы с ними; изучить классификацию и назначение антивирусных программ.

Теоретические основы работы:

Наиболее защищенный компьютер — это тот компьютер, который отключен от сети и заперт в сейф.

Понятие вируса.

Официальное появление первого компьютерного вируса датируется 1981 годом, задолго до выхода первой версии Microsoft Windows . Этот вирус, замаскированный под компьютерную игру, атаковал наиболее популярный компьютер того времени — Apple II. Распространялся он с черепашьей скоростью (с помощью дискет).

Согласно подсчетам экспертов, объем malware (общепринятое название всех видов вредоносных программ) возрастает более чем на 15 % в год. Согласно данным компании Sophos , разработчика антивирусных программ, каждый день появляются примерно 30 новых вирусов, а перечень активных вирусов пополняется 10 тыс. новых наименований в год.

Вирус — это часть программного кода, которая тиражируется путем добавления в другой объект, обычно незаметно и без разрешения пользователя.

Встреча компьютера с вирусом влечет несколько последствий.

• Исчезновение файлов или увеличение их размеров.

• Замедление работы системы.

• Внезапный недостаток дискового пространства.

• Диск становится недоступным.

Классификация вирусов.

Вирусы могут быть безвредными, малоопасными и разрушительными.

Вирусы могут заражать программные файлы, документы (так называемые макровирусы) или файловые и дисковые структуры низкого уровня, такие как загрузочный сектор или таблица размещения файлов ( Boot – вирусы). Файловые вирусы заражают исполнимые файлы, имплантируя в них опасный код. Вирусы могут активизироваться при запуске инфицированной программы; также они могут постоянно находиться в памяти и заражать открываемые пользователем файлы или создавать свои собственные. Когда вирус проникает в компьютер, на котором установлена система Windows , он может изменять значения в системном реестре, замещать собой системные файлы и внедряться в почтовую программу с целью дальнейшего размножения (черви). Сетевые вирусы обитают в оперативной памяти компьютеров и не копируют себя на носители данных. Они обитают в сети, когда хотя бы один компьютер включен, поэтому не опасны для индивидуального пользователя. Вирус не обязательно представляет собой отдельную программу и не всегда является деструктивным по своей сути, все зависит от его конкретной разновидности. Хотя основную угрозу для пользователей представляют именно компьютерные вирусы, существует несколько видов вредоносных программ:

Троянский конь представляет собой компьютерную программу, которая маскируется или скрывается в части программы. Некоторые формы троянских коней могут быть запрограммированы на саморазрушение и не оставляют никаких следов, кроме причиненных ими разрушений. Некоторые хакеры используют троянских коней для получения паролей и отсылки их обратно хакеру. Кроме того, они могут использоваться для банковских мошенничеств, когда небольшие суммы денег снимаются с законных счетов и передаются на секретный счет.

Черви представляют собой программы, которые разрушают компьютерную систему. Они могут проникать в программы обработки данных и подменять или разрушать данные. Как вирусы, они могут причинять большие разрушения, если их не обнаружить вовремя. Намного проще ликвидировать червя или троянского коня, если существует только единственная копия программы-разрушителя.

Смешанные коды представляют собой новый класс изощренных вредоносных программ, которые сочетают в себе характеристики вирусов, червей и 2ое2ия2, что позволяет злоумышленнику осуществить особо эффективную атаку. В отличие от большинства доморощенных вирусов, которые распространяются благодаря взлому адресных книг на компьютерах под управлением Windows , целью таких программ являются web-серверы и сети, что значительно повышает их опасность.

Пути проникновения вирусов в компьютер.

Вирусы попадают в вашу компьютерную систему из множества разнообразных источников – исполняемых программ, программ и файлов, передаваемых вам, или программного обеспечения, приобретаемого в архивированной форме.

Гибкие диски и компакт-диски могут хранить файлы данных, программ и программное обеспечение one рационных систем. Гибкий диск состоит из загрузочного сектора и данных. При необходимости, в загрузочном секторе может храниться информация, нужная для загрузки компьютера. Кроме того, здесь же хранится информация о разделах, информация по управлению загрузкой и информация о размещении файлов. Данные представляют собой всю ту содержательную информацию, которая храниться на гибком диске. Очень легко распространяются вирусы с флеш-карт.

Излюбленным местом обитания вирусов являются загрузочные сектора и исполняемые файлы, хранимые на гибком диске. Помещенные в загрузочном секторе, вирусы могут запускаться при загрузке системы с дискеты. Вирусы, помещенные в исполняемые файлы, запускаются вместе с зараженной программой, после чего начинают свою деятельность.

Если в локальной сети заражён хотя бы один компьютер, то вирус моментально распространится и на все остальные компьютеры.

Интернет предоставил пользователям новые возможности, которые увеличивают потенциальную опасность прорех в системе защиты от вирусов.

Места обитания вирусов.

Место обитания вируса связано с его функционированием самым непосредственным образом (как и у настоящих живых вирусов). Вирусные атаки можно даже классифицировать по месту их расположения в компьютере. Типы вирусных атак: атака загрузочного сектора; инфицирование файла; атака с использованием макросов.

Вирусы загрузочного сектора инфицируют загрузочный сектор или главную загрузочную запись компьютерной системы. Когда компьютер загружается, вирусная программа активируется. Вирусы загрузочного сектора прежде всего перемещают в другое место записывают исходный загрузочный код и замещают его инфицированным загрузочным кодом. Информация исходного загрузочного сектора переносится на другой сектор диска, который помечается как дефектная область диска и далее не используется.

Поскольку загрузочный сектор – первый элемент, загружаемый при запуске компьютера, обнаружение вирусов загрузочного сектора может оказаться нелегкой задачей. Вирусы загрузочного сектора – один из самых популярных типов вирусов. Они могут распространяться путем использования инфицированных гибких дисков при загрузке компьютера. Это может легко произойти, если при перезагрузке компьютера гибкий диск вставлен в дисковод.

Вирусы, инфицирующие файлы, поражают исполняемые файлы. Они могут активироваться только при исполнении файла. Чаще прочих поражаются файлы типов СОМ, ЕХЕ, DLL , BIN , SYS и VXD . Вирусы, инфицирующие файлы, могут становиться резидентными и присоединяться к другим исполняемым программам. Вирусы, инфицирующие файлы, обычно заменяют инструкции загрузки программы исполняемого файла собственными инструкциями. Затем они переносят исходную инструкцию загрузки программы в другой раздел файла. Этот процесс увеличивает размер файла, что может помочь обнаружению вируса.

Вирусы в основе которых лежат макросы (макровирусы), исполняют непредусмотренные действия путем использования макроязыка приложения для своего распространения документы. Они могут, например, инфицировать файлы . DOT и . DOC приложения Microsoft Word , а также файлы Microsoft Excel . Эти вирусы относятся к межплатформенным вирусам и могут инфицировать как системы Macintosh , так и PC .

Прочие вирусы могут иметь черты одного или нескольких описанных выше типов.

Зашифрованные вирусы во время работы шифруют свой вирусный код, что позволяет им предотвратить обнаружение и распознание вируса.

Полиморфные вирусы могут изменять свой внешний вид при каждом инфицировании. Для изменения внешнего вида и затруднения обнаружения они используют механизмы мутаций. Полиморфные вирусы способны принимать более двух миллиардов различных форм, поскольку при каждом инфицировании изменяют алгоритм шифрование.

Многокомпонентные вирусы инфицируют как загрузочные секторы, так и исполняемые файлы. Это один из самых сложных для обнаружения вирусов, поскольку многокомпонентные вирусы могут сочетать некоторые или все методы скрытия своей деятельности, присущие вирусам-невидимкам и полиморфным вирусам.

Самообновляющиеся вирусы, которые появились в самое последнее время, способные скрытно обновляться через Интернет во время сеансов связи.

Поскольку новые вирусы появляются непрерывно, никогда не стоит рассчитывать только на антивирусную программу. Для создания нескольких уровней защиты необходимо блокировать исполняемые почтовые вложения и установить все необходимые обновления безопасности.

Ложные тревоги. Иногда антивирусный сканер может принять обычный файл за инфицированный, если база данных антивируса содержит некорректное описание вирусной программы или если алгоритм эвристического анализатора сканера содержит ошибки.

Действия антивирусных программ.

Антивирусная программа должна выполнять три основные задачи: обнаружение вируса, удаление вируса, превентивная защита.

Чтобы предотвратить вирусную атаку, антивирусная программа реализует множество различных методов обнаружения. Различные антивирусные программы используют некоторые или все методы из следующей группы.

Сканирование цифровой сигнатуры используется для идентификации уникального цифрового кода вируса. Цифровая сигнатура представляет собой предварительно установленный шестнадцатеричный код, наличие которого в файле свидетельствует о его заражении вирусом. Сканирование цифровой сигнатуры представляет собой в высшей степени успешный метод идентификации вирусов. Он, однако, всецело зависит от поддержки базы данных с цифровыми сигнатурами вирусов и тонкостей механизма сканирования. Возможно ложное обнаружение вируса в неповрежденном файле.

Исследование памяти — еще один метод, обычно успешно применяемый для обнару4ое4ия вирусов. Он зависит от распознания местоположения известных вирусов и их кодов, когда они находятся в памяти. И хотя исследование памяти обычно приводит к успеху, использование такого метода может потребовать значительных ресурсов компьютера. Кроме того, он может вмешиваться в нормальный ход выполнения операций компьютера.

Мониторинг прерываний работает путем локализации и предотвращения вирусных атак, использующих вызовы прерываний. Вызовы прерываний представляют собой запросы различных функций через системные прерывания. Мониторинг прерываний, подобно исследованию памяти, также может отвлечь значительные системные ресурсы. Он может стать причиной проблем при легальных системных вызовах и замедлить работу системы. Из-за большого числа вирусов и легальных системных вызовов, мониторинг прерываний может испытывать трудности в локализации вирусов.

Контроль целостности (известный также как вычисление контрольных сумм) просматривает характеристики файлов программ и определяет, были ли они модифицированы вирусным кодом. Этот метод не нуждается в обновлении программного обеспечения, поскольку не зависит от цифровых подписей вирусов. Однако он требует от вас поддержания базы данных контрольных сумм файлов, свободных от вирусов. Контроль целостности не способен обнаруживать пассивные и активные вирусы-невидимки. Кроме того, он не может идентифицировать обнаруженные вирусы по именам или типам.

Непрерывной контроль может быть неподходящим средством для домашнего использования, поскольку может привести к обработке слишком большого объема информации, а это замедляет работу компьютера. На клиентской машине предпочтительнее конфигурировать антивирусную программу на запуск в определенное время. Например, она может запускаться при загрузке компьюте5о или считывании нового файла с гибкого диска. В некоторых пакетах (например, Norton AntiVirus и MacAfee VimsScan ) используют метод, известный как сканирование по расписанию, для выполнения поиска вирусов на жестком диске в заданные периоды времени. Еще один метод заключается в использовании антивирусной программы в период простоя компьютера. Например, его можно использовать как часть программы экранной заставки.

Основные принципы компьютерной безопасности.

Обучите всех, кто пользуется вашим компьютером или сетью, основным принципам обеспечения компьютерной безопасности.

Установите антивирусную программу на компьютер. Установите на компьютер персональный брандмауэр.

Настройте почтовый клиент таким образом, чтобы он блокировал или помещал в отдельный каталог все потенциально опасные вложения.

Не пользуйтесь дисками, дискетами, флеш-картами, которыми Вы пользовались в заражённых ПК, не проверив их на наличие вирусов и не вылечив их.

Не поддавайтесь на сомнительные предложения в Интернете: просмотр интересного фильма или установка бесплатной программы и т.п.

Настройте свое антивирусное ПО таким образом, чтобы выполнялось регуляр5ое обновление, как минимум раз в неделю.

Пользуйтесь программами для резервного копирования данных. Разработайте план восстановления системы на случай вирусной атаки.

ПОРЯДОК ВЫПОЛНЕНИЯ РАБОТЫ

Посмотрите, какие антивирусные программы установлены на Вашем ПК.

Откройте программу ESET NOD 32 Antivirus и изучите окно программы (Рис.6).

Почитайте информацию на вкладках: Состояние защиты, Обновление, Настройка, Служебные программы, Справка и поддержка.

Посмотрите на вкладке Настройка, все ли опции включены: Защита в режиме реального времени, Защита электронной почты, Защита доступа в Интернет.

Включите вкладку Сканирование ПК. Выберите выборочное сканирование. Просканируйте диск локальный D.

Пока идёт сканирование, изучите содержимое вкладки Служебные программы. Какие файлы были помещены на карантин?

После окончания сканирования локального диска просканируйте свою дискету. Результаты сканирования диска и дискеты запишите в отчёт.

В разделе Справочной системы программы найдите информацию о том, какие три уровня очистки поддерживает программа и запишите эту информацию в отчёт.

Изучите раздел справки Введение в интерфейс пользователя.

Изучите раздел справки Предупреждения и уведомления.

В служебных программах в Планировщике почитайте, какие задачи запланированы на ближайшее время и запишите эту информацию в отчёт.

Требования к отчёту:

Запишите, где могут обитать вирусы.

Запишите, как вирусы могут проникнуть в ПК.

Запишите, какие типы вредоносных программ Вы изучили.

Запишите результаты выполнения пункта 7.

Запишите информацию из пункта 8 выполнения работы.

Запишите информацию из пункта 10 выполнения задания: о чём может предупреждать программа пользователя.

Аннотация: В лекции приведены знания, касающиеся антивирусных программ: история антивирусных программ, сведения о надежности и механизмах работы современных антивирусных программ, а также основные моменты использования современных антивирусных программ.

Цель лекции: предоставить читателю знания об антивирусных программах.

История возникновения антивирусных программ

Механизм работы современных антивирусов

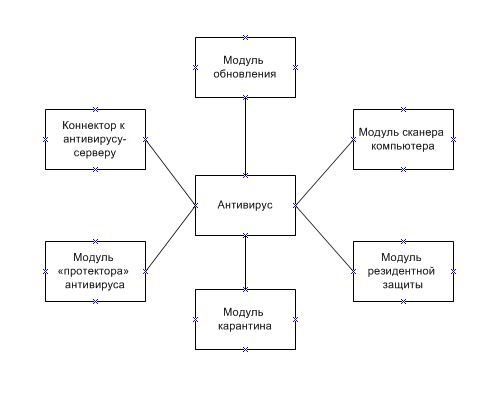

Современный антивирус является сложным программным средством, которое должно обеспечить надежную защиту компьютерного устройства ( компьютера, карманного компьютера или нетбука) от различных вирусов (зловредных программ). Общая схема антивируса представлена на рисунке ниже:

Как видно из схемы, антивирус состоит из следующих частей:

- Модуль резидентной защиты

- Модуль карантина

- Модуль "протектора" антивируса

- Коннектор к антивирусу -серверу

- Модуль обновления

- Модуль сканера компьютера

Модуль резидентной защиты является основным компонентом антивируса , находящийся в оперативной памяти компьютера и сканирующий в режиме реального времени все файлы, с которыми осуществляется взаимодействие пользователя, операционной системы или других программ. Слово "резидентный" означает "невидимый", "фоновый". Резидентная защита проявляет себя только при нахождении вируса. Именно на резидентной защите основывается главный принцип антивирусного ПО — предотвратить заражение компьютера. В ее состав входят такие компоненты, как активная защита (сравнение антивирусных сигнатур со сканируемым файлом и выявление известного вируса) и проактивная защита (совокупность технологий и методов, используемых в антивирусном программном обеспечении, основной целью которых является предотвращение заражения системы пользователя, а не поиск уже известного вредоносного программного обеспечения в системе).

Модуль карантина является модулем, который отвечает за помещение подозрительных файлов в специальное место , именуемое карантином. Файлы, перемещенные в карантин, не имеют возможности выполнять какие-либо действия (они заблокированы) и находятся под наблюдением антивируса . Антивирус принимает решение поместить файл на карантин при обнаружении в файле признака вирусной деятельности (при этом сам файл с точки зрения антивируса вирусом в этом случае не является, просто файл является потенциальной угрозой), либо если файл действительно заражен вирусом, но его необходимо излечить, а не удалять целиком (например, важный документ пользователя, в который попал вирус ). В последнем случае файл будет помещен в карантин для последующего излечения от вируса (если же антивирус не сможет вылечить файл , его придется удалить, либо оставить, в надежде на то, что с новым обновлением антивирус сможет вылечить этот файл ). Обычно карантин создается в особой папке антивирусной программы, которая изолирована от каких-либо действий, кроме действий со стороны антивируса .

Модуль протектора антивируса является модулем, который защищает антивирус от стороннего вмешательства со стороны различных программных средств. Этот модуль является защитником антивируса . Часто вирусы хотят стереть антивирус или предотвратить его работу путем блокировки антивируса . Модуль протектора антивируса не даст это сделать. Впрочем, не все современные антивирусы снабжены качественными протекторами. Некоторые из них ничего не могут сделать против современных вирусов, а вирусы в свою очередь могут спокойно и беспрепятственно полностью стереть антивирус . Также появились вирусы, которые имитируют удаление антивируса со стороны пользователя, то есть протектор антивируса считает, что сам пользователь по каким-либо причинам хочет удалить антивирус , и поэтому не препятствует этому, хотя на самом деле это деятельность вируса. В настоящее время антивирусные компании стали более серьезно подходить к выпуску протекторов, и становится очевидно, что если антивирус не будет иметь хороший протектор, его эффективность в борьбе с вирусами будет очень мала.

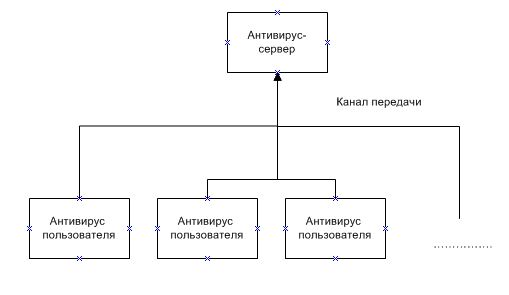

Коннектор к антивирусу -серверу является важной частью антивируса . Коннектор служит для соединения антивируса к серверу, с которого антивирус может скачать актуальные базы с описанием новых вирусов. При этом соединение должно проходить по специальному защищенному Интернет -каналу. Это очень важный момент, так как злоумышленник может подложить неверные антивирусные базы с лживым описанием вирусов, если антивирус будет соединяться с сервером по незащищенному Интернет -каналу. Также в современных антивирусах коннектор служит еще и для соединения к специальному серверу, который управляет антивирусом. Подобное соединение изображено на рисунке ниже:

Как видно из рисунка, коннектор позволяет соединять множество антивирусов пользователей с единым антивирусом-сервером, с которого антивирусы пользователя могут скачивать обновления, а также если на стороне антивируса пользователя возникли какие-либо неразрешимые проблемы, то антивирус - сервер будет удаленно их решать (например, у антивируса пользователя стал неисправен какой-либо из модулей и антивирус - сервер предоставит этот модуль отдельно для скачивания). В этом случае также очень важную роль играет защищенность канала передачи (канала связи) информации. Со стороны злоумышленников стала применяться интересная практика, в результате которой захватывается контроль над самим каналом передачи информации, и фактически злоумышленник становится управляющим для антивирусов пользователя (для всех или частично, в зависимости от того, какой именно участок канала передачи будет перехвачен злоумышленником). В свою очередь , создатели антивирусов стали зашифровывать данные на канале информации, чтобы злоумышленник не мог получить к ним доступ и как-либо завладеть ими.

Модуль обновления отвечает за то, чтобы обновление антивируса , его отдельных частей, а также его антивирусных баз прошло правильно. В современной практике создания антивирусов стала применяться следующая идея: модуль обновления также должен определять подлинные или нет антивирусные базы скачивает сам модуль . Подлинность при этом может проверяться различными методами - от проверок контрольной суммы файла с базами до поиска внутри файла с базами специальной метки, которая говорит о том, что этот файл является подлинным. Подобные действия стали вводиться после того, как участились случаи подмены антивирусных баз со стороны злоумышленников.

Модуль сканера компьютера является, пожалуй, самым старым модулем в современных антивирусах, так как раньше антивирусы состояли только из этого модуля. Этот модуль отвечает за то, чтобы сканировать компьютер на наличие вирусов, если этого будет требовать пользователь компьютера. Сам модуль при сканировании компьютера использует антивирусные базы, которые были добыты с помощью модуля обновления антивируса . Если сканер найдет, но не справится с вирусом сразу же, то он поместит файл с вирусом в карантин. Потом, впоследствии, модуль сканера компьютера может связаться через коннектор с антивирусом-сервером и получить инструкции по обезвреживанию зараженного файла. Следует отметить, что модуль сканера компьютера предназначен для профилактики компьютера от вирусов, так как основную защиту представляет модуль резидентной защиты. В модуле сканера компьютера используются только антивирусные базы, в которых четко описаны вирусы. Различные элементы проактивной защиты (например, эвристика ) не используются в модуле сканера компьютера. Обычно создатели вирусов не строят специальную защиту для своих вирусов от модулей сканера компьютера, так как знают, что пользователь не часто проверяет компьютер сканером, и этого промежуточного времени от проверки до проверки хватит, чтобы украсть персональные данные пользователя.

Читайте также: