Способы управления доступом и контроль печати конфиденциальной информации кратко

Обновлено: 02.07.2024

Механизм полномочного управления доступом может работать в нескольких режимах:

- контроль потоков.Режим контроля потоков обеспечивает предотвращение несанкционированного распространения конфиденциальной информации. Под распространением понимается вывод конфиденциальной информации на внешние носители, которые могут быть извлечены из системы или на которых конфиденциальные файлы теряют признак конфиденциальности. Кроме того, в режиме контроля потоков блокируется несанкционированное понижение категории конфиденциальности ресурса (файла или каталога).При включенном режиме контроля потоков возможность доступа пользователя к конфиденциальным файлам определяется уровнем конфиденциальности сессии. Уровень сессии не может быть выше уровня допуска, назначенного пользователю. В зависимости от типа входа в систему уровень конфиденциальности сессии выбирается самим пользователем или автоматически назначается системой. Уровень конфиденциальности сессии нельзя изменить на протяжении всего сеанса работы пользователя.После открытия сессии при выполнении пользователем операций с конфиденциальными ресурсами категории конфиденциальности ресурсов сравниваются с уровнем сессии. Выполнение операции разрешено, если категория конфиденциальности ресурса ниже или совпадает с уровнем сессии. Если контроль потоков отключен, система не контролирует распространение конфиденциальной информации. При попытке доступа к конфиденциальному файлу проверяется уровень допуска пользователя и категория конфиденциальности ресурса;

Факт печати конфиденциального документа регистрируется в журнале.

Для включения или отключения режима контроля потоков:

В правой части окна оснастки появится список параметров.

На экране появится диалог настройки параметра.

4) Включите или отключите действие режима, установив отметки в соответствующих полях.

Для включения или отключения режима контроля печати:

В правой части окна оснастки появится список параметров.

На экране появится диалог настройки параметра.

Информация стала одним из важнейших активов бизнеса. Об этом свидетельствуют данные по тратам компаний на ее защиту: согласно прогнозам Gartner, в 2019 году на информационную безопасность в мире будет потрачено свыше $124 млрд. Большие бюджеты на безопасность оправданы, достаточно вспомнить, к каким последствиям привело недавнее заражение вирусами-шифровальщиками Petya и Misha корпоративных бизнес-сетей. Тогда была нарушена работа сотен компаний из разных отраслей по всему миру. Вирусы распространялись через фишинговые письма, которые получали сотрудники организаций.

Рассмотрим основные источники утечек и меры по предотвращению потерь конфиденциальных данных.

Источники конфиденциальной информации

- Люди (сотрудники, клиенты, посетители, обслуживающий персонал).

Угрозы конфиденциальной информации

Каналы утечки конфиденциальной информации (через организацию деятельности)

- Деятельность с контрагентами на основе гражданско-правовых договоров.

Каналы утечки конфиденциальной информации (через технические средства)

По данным исследования Infowatch, порядка 70% утечек данных происходит через сеть.

-

Акустический канал утечки информации.

Каналы утечки конфиденциальной информации (через человеческий фактор)

- Через сотрудников компании (умысел, неосторожность, методы социальной инженерии и т.д.).

7 важных мер по защите информации

Есть семь основных направлений работы по защите корпоративных данных от утечек:

- Правовые меры (создание режимов, например коммерческой тайны, патентов, авторских прав и т.д.).

- Меры, связанные с кадровой работой (подбор, обучение, увольнение, контроль, действие в нештатных ситуациях, подбор ИТ специалиста и т.д.).

- Создание конфиденциального делопроизводства (создание, хранение, уничтожение, передача документов и т.д.).

- Режимные мероприятия (пропускной режим, внос-вынос документов, использование гаджетов на территории, удаленный доступ, охрана, доступ к информации и т.д.).

- Организационные мероприятия (деление информации на части, дублирование на ключевых точках, использование облачных систем хранения, банковских ячеек, резервное копирование, аудит и т.д.).

- Мероприятия по инженерно-технической защите (защита помещений, мест хранения информации, сигнализации, видеонаблюдение и т.д.).

- Мероприятия по применению технических средств защиты информации (DLP – системы, шифрование, правильная настройка оборудования, защищенное программное обеспечение и т.д.).

Подготовительные мероприятия: что нужно сделать для настройки системы защиты

- Определить, какая информация подлежит или нуждается в защите.

На что обратить внимание

- Использование гаджетов на территории предприятия.

5 принципов информационной безопасности

Для любой организации, независимо от вида деятельности, одной из важнейших сфер бизнес интереса является защита конфиденциальной информации.

Для создания эффективной системы защиты информации, компании необходимо определить степень важности различных типов данных, знать, где они хранятся, каким образом и кем обрабатываются и как уничтожаются в конце жизненного цикла. Без этого будет сложно предотвратить утечку конфиденциальных данных и обосновать финансовые расходы на защиту информации.

Категории информации по степени конфиденциальности

Информация, используемая в предпринимательской и иной деятельности весьма разнообразна. Вся она представляет различную ценность для организации и ее разглашение может привести к угрозам экономической безопасности различной степени тяжести. Боязнь лишиться таких активов заставляет компании создавать иные формы системы защиты, в том числе и организационную, а главное — правовую.

В связи, с чем информация разделяется на три группы:

- Первая — несекретная (или открытая), которая предназначена для использования как внутри Организации, так и вне нее.

- Вторая — для служебного пользования (ДСП), которая предназначена только для использования внутри Организации. Она подразделяется, в свою очередь, на две подкатегории:

- Доступная для всех сотрудников Организации;

- Доступная для определенных категорий сотрудников Организации, но данная информация может быть передана в полном объеме другому сотруднику для исполнения трудовых обязанностей.

Информация второй и третьей категории является конфиденциальной.

Примерный перечень конфиденциальной информации:

- Информация, составляющая коммерческую тайну — сведения любого характера (производственные, технические, экономические, организационные и другие), в том числе о результатах интеллектуальной деятельности в научно-технической сфере, а также сведения о способах осуществления профессиональной деятельности, которые имеют действительную или потенциальную коммерческую ценность в силу неизвестности их третьим лицам;

- Банковская тайна — сведения об операциях, о счетах и вкладах организаций — клиентов банков и корреспондентов;

- Иные виды тайн: адвокатская тайна, нотариальная тайна, тайна переписки и т.д.;

- Информация, имеющая интеллектуальную ценность для предпринимателя — техническая, технологическая: методы изготовления продукции, программное обеспечение, производственные показатели, химические формулы, результаты испытаний опытных образцов, данные контроля качества и т.п. и деловая: стоимостные показатели, результаты исследования рынка, списки клиентов, экономические прогнозы, стратегия действий на рынке и т.п.

Уровни защиты информации

Для принятия правильных мер, следует точно определить уровень защиты информации.

Можно выделить три уровня системы защиты конфиденциальной информации:

![Уровни защиты информации]()

- Правовой уровень защиты информации основывается на нормах информационного права и предполагает юридическое закрепление взаимоотношений фирмы и государства по поводу правомерности использования системы защиты информации;

- Организационный защиты информации содержит меры управленческого, ограничительного и технологического характера, определяющие основы и содержание системы защиты, побуждающие персонал соблюдать правила защиты конфиденциальной информации фирмы;

- Технический, который состоит из:

- Инженерно-технический элемент системы защиты информации

- Программно-аппаратный элемент системы защиты информации

- Криптографический элемент системы защиты информации

Важным моментом также являются не только установление самого перечня конфиденциальной информации, но и порядка ее защиты, а также порядка её использования.

Очень важно отразить в Политике информационной безопасности организации перечень конфиденциальной информации.

В целях охраны конфиденциальности информации руководитель Организации обязан:

- ознакомить под расписку работника, которому доступ к таким сведениям необходим для выполнения трудовых обязанностей, с перечнем информации, составляющей коммерческую тайну, обладателями которой являются работодатель и его контрагенты;

- ознакомить сотрудника под расписку с установленным работодателем режимом коммерческой тайны и с мерами ответственности за его нарушение;

- создать работнику необходимые условия для соблюдения установленного режима

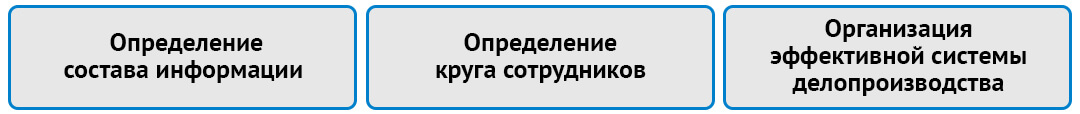

![Методы обеспечения защиты конфиденциальных документов]()

Обеспечение защиты конфиденциальных документов достигается следующими основными методами:

- Определение состава информации, которую целесообразно отнести к категории конфиденциальной;

- Определение круга сотрудников, которые должны иметь доступ к той или иной конфиденциальной информации, и оформление с ними соответствующих взаимоотношений;

- Организация эффективной системы делопроизводства с конфиденциальными документами.

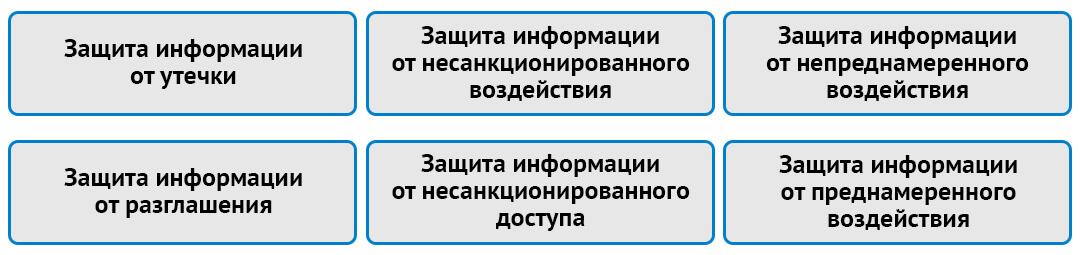

В соответствии с ГОСТ Р 50922-2006 можно выделить следующие (обобщенные) организационные и технические меры защиты конфиденциальной информации:

![Меры защиты конфиденциальной информации]()

- защита конфиденциальной информации от утечки — защита информации, направленная на предотвращение неконтролируемого распространения защищаемой информации в результате ее разглашения и несанкционированного доступа к ней, а также на исключение получения защищаемой информации нарушителем;

- защита конфиденциальной информации от несанкционированного воздействия — защита информации, направленная на предотвращение несанкционированного доступа и воздействия на защищаемую информацию с нарушением установленных прав и правил на изменение информации, приводящих к разрушению, уничтожению, искажению, сбою в работе, незаконному перехвату и копированию, блокированию доступа к защищаемой информации;

- защита информации от непреднамеренного воздействия — защита информации, направленная на предотвращение воздействия на защищаемую информацию ошибок ее пользователя, сбоя технических и программных средств информационных систем, природных явлений или иных нецеленаправленных на изменение информации событий, приводящих к искажению, уничтожению, копированию, блокированию доступа к защищаемой информации;

- защита информации от разглашения — защита информации, направленная на предотвращение несанкционированного доведения защищаемой информации до заинтересованных субъектов, не имеющих права доступа к этой информации;

- защита информации от несанкционированного доступа — защита информации, направленная на предотвращение получения защищаемой информации заинтересованными субъектами с нарушением установленных нормативными и правовыми документами или обладателями информации прав или правил разграничения доступа к защищаемой информации;

- защита информации от преднамеренного воздействия — защита информации, направленная на предотвращение преднамеренного воздействия, в том числе электромагнитного или воздействия другой физической природы, осуществляемого в террористических или криминальных целях.

В завершении стоит отметить важность и определяющую значимость эффективно выстроенной системы защиты конфиденциальной информации по причине высокой ценности такой информации.

Такая система должна быть продуманной, прозрачной и комплексной.Система защиты конфиденциальной информации не должна иметь пробелов как в обеспечении ИБ элементов информационной инфраструктуры Организации, так и в её реализации на документарном уровне. Все уровни и элементы системы защиты конфиденциальной информации должны быть взаимосвязаны, оптимально выстроены и контролируемы.

От эффективности этой системы зависит жизнеспособность организации т.к. информация, в условиях современности – самый ценный ресурс.

![Online-вебинар]()

Конфиденциальная информация — это сведения, доступ к которым ограничен законом РФ и которые не являются государственной тайной.

Конфиденциальными могут считаться персональные данные отдельного гражданина, служебные и коммерческие тайны предприятия, а также секретные сведения в правоохранительной сфере. Главные положения понятия конфиденциальности определяются законом № 149-ФЗ, который регламентирует соблюдение тайны, доступ к ней и ответственность за ее разглашение.

Деятельность по защите конфиденциальной информации зачастую необходима не только для государственных и муниципальных структур, но и для частных предприятий с целью защиты данных, имеющих коммерческую ценность.

Зачем защищать конфиденциальную информацию

Все организации, от маленьких частных фирм до государственных корпораций, нуждаются в тщательной охране внутренней информации. Это обусловливается высоким уровнем недобросовестной конкуренции и промышленным шпионажем, когда похищенные сведения приводят к экономическому удару по компании.

Ценная информация — это конкурентное преимущество, поэтому ее утечка будет интересна другим игрокам рынка для ее использования в своих целях.

Хранение и обработка больших объемов данных грозит их утечками, которые могут привести к критическим последствиям для работы предприятий или угрозам личной безопасности. Ведь опасность исходит не только от конкурентов, но и от мошеннических действий хакеров и их программ-вымогателей. Нередко приходится слышать о громких случаях заражения корпоративных бизнес-сетей и государственных систем вирусами, которые способствовали утечке конфиденциальной информации и нарушали работу сотен предприятий из разных отраслей по всему миру.

Еще одной немаловажной причиной может стать требование законодательства, которое устанавливает свои конкретные и строгие требования по защите конфиденциальной информации и персональных данных. И несоблюдение этих требований может привести к судебным разбирательствам и даже уголовной ответственности.

Все эти причины дают все больше актуальности теме защиты информации, как для государственных так и для частных предприятий.

Меры по защите конфиденциальной информации

К безопасности конфиденциальной информации данных нужно подходить системно, вне зависимости от способа ее хранения. Для каждого её типа существуют разные методы ее защиты, которые делятся на правовые, организационные и технические меры. Однако, данные меры должны работать рука об руку в общем комплексе. Отсутствие необходимых документов не даст права функционировать даже самой надежной системе. Ровно как и наоборот — ведь документы только нормируют и регламентируют условия, но лишь экспертам под силу правильная разработка и внедрение системы защиты. Поэтому по отдельности все эти мероприятия не будут эффективными.

Разработку мер и обеспечение защиты информации осуществляют служба безопасности организации или отдельные специалисты, назначаемыми руководством организации, для проведения таких работ.

Основные меры по защите конфиденциальной информации:

- Безопасность конфиденциальной информации в защищаемом помещении, предназначенным для ведения конфиденциальных переговоров.

- Обеспечение защиты конфиденциальной информации, обрабатываемой с помощью технических средств (автоматизированных систем различного уровня и назначения; систем связи, приема, обработки и передачи данных).

- Проектирование объектов информатизации в защищенном исполнении;

- Аттестация и ежегодный контроль объектов информатизации по требованиям безопасности. Аттестацию проходят автоматизированные системы и помещения, предназначенные для проведения мероприятий конфиденциального характера.

“Астрал. Безопасность” осуществляет деятельность по защите конфиденциальной информации

- Имеем необходимые лицензии и опыт в реализации защиты конфиденциальной информации.

- Защищаем конфиденциальную информацию от утечки по техническим каналам связи.

- Контролируем защищенность конфиденциальной информации от несанкционированного доступа и ее модификации в средствах и системах информатизации.

- Поставляем СЗИ для защиты конфиденциальной информации: системы защиты от утечек информации (DLP), системы управления событиями ИБ (SIEM), средства защиты от несанкционированного доступа (НСД), системы обнаружения вторжений (IDS) и т.д.

- Предоставляем услуги по проектированию в защищенном исполнении.

- Проводим испытания, аттестацию и контроль объектов информатизации на соответствие требованиям по защите информации. Аттестат соответствия выдается на три года. В течение этого периода организация обязана проводить ежегодный контроль установленных средств защиты информации и готовить соответствующие документы.

Системный интегратор в области ИБ

Более 15 лет обеспечиваем безопасность информационных систем персональных данных различного уровня сложности.

Лицензии ФСБ и ФСТЭК России

Имеем соответствующие лицензии подтверждающие нашу квалификацию.

Импортозамещение

Участвуем в государственной программе по импортозамещению, поставляем и настраиваем сертифицированное ПО и “железо”.

Экспертная поддержка

Окажем поддержку по любому техническому вопросу. Отвечаем по телефону и почте.

Мы в социальных сетях! Подписывайтесь и будьте в курсе всех актуальных событий в области информационной безопасности вместе с нами!

Перечень конфиденциальной информации на предприятии — это список закрытых от посторонних сведений. В их число, как правило, входят коммерческая информация, персональные и профессиональные данные (последние два вида определены федеральными законами).

Какие сведения входят

- тайна судопроизводства и следствия;

- персональные данные;

- служебная, профессиональная и коммерческая тайна;

- известия об изобретении (до публикации);

- материалы из личных дел осужденных.

Как утвердить перечень

Реестр в большинстве случаев состоит из двух разделов — коммерческой тайны и информации, доступ к которой ограничен законодательно.

1. Официально утвержденного перечня конфиденциальных сведений в области коммерческой тайны не существует. Каждая организация сама устанавливает, к каким материалам следует ограничить доступ третьих лиц. Чаще всего закрывают данные о:

- планируемых сделках и контрагентах;

- маркетинговых исследованиях, анализы рыночной конъюнктуры;

- научно-технических и технологических решениях;

- производственных секретах (ноу-хау);

- механизмах ценообразования;

- хозяйственной деятельности;

- бухгалтерской отчетности.

2. Информация, доступ к которой ограничивается законом. Сюда относятся персональные данные, материалы профессионального характера, налоговая, банковская, адвокатская, нотариальная, врачебная, аудиторская и прочие виды тайн.

Чтобы понять, какое назначение имеет перечень конфиденциальных сведений предприятия, необходимо руководствоваться практическими соображениями и требованиями закона:

- Коммерческая тайна призвана повысить доходы и (или) сократить расходы, обеспечивать прибыль ее владельцу как раз вследствие сокрытия от третьих лиц — значит, ее необходимо охранять от конкурентов.

- Ст. 9 закона №149-ФЗ в п. 2, 4, 9 регламентирует обязательность соблюдения конфиденциальности информации, доступ к которой ограничен законодательно.

- определяются и систематизируются данные, требующие защиты от неправомерного использования;

- устанавливается порядок ограничения доступа, взаимодействия и надзора;

- учитываются лица или должности, получившие допуск;

- устанавливаются требования к сотрудникам и контрагентам, получившим допуск в ходе выполнения должностных обязанностей или по соглашению;

- документы, составляющие коммерческую тайну, грифуются.

Мероприятия, устанавливающие режим конфиденциальной информации, регламентируются положением, инструкцией или регламентами. Документационное оформление зависит от установленных в организации правил документооборота. Для введения в действие документа издается приказ об утверждении перечня сведений конфиденциального характера. С его содержанием надо ознакомить всех причастных к тайне сотрудников.

![]()

Кто имеет доступ

Работников, получивших доступ, знакомят с реестром и мерами, обеспечивающими режим конфиденциальности, под роспись. Лиц, допущенных к информации, относящейся к перечню конфиденциальности, определяет руководитель. Обычно это список должностей, который оформляется приложением к приказу или отдельным пунктом в инструкции или положении. Сотруднику обеспечиваются условия для сохранения тайны: специальная мебель, запирающиеся шкафы и пр. Допуск к сведениям ограниченного доступа, если он не предусмотрен трудовым договором, предоставляется с согласия служащего.

Ответственность за нарушение

Работники или контрагенты, разгласившие перечень информации, относящейся к конфиденциальной информации, несут ответственность:

Читайте также:

- Технология социального управления кратко

- Принципы современного планирования образовательной работы в доу

- Принципы правового статуса человека и гражданина их общая характеристика кратко

- День работника дошкольного образования мероприятия в школе

- Строфа это в литературе 5 класс определение кратко и понятно самое важное значение