Опишите технологию использования антивирусных программ кратко

Обновлено: 21.07.2024

Эта статья нуждается в доработке: она в значительной степени не основана на надежных источниках, и поэтому сомнительно, что эта статья воспроизводит тему надлежащим образом и без какой-либо ценности. Утверждения из этой статьи следует проверять с помощью надежных источников и при необходимости исправлять.

Пожалуйста, помогите улучшить его , а затем удалите этот флаг.

Антивирусная программа , антивирус или защита от вирусов программа (аббревиатура: AV) является программным обеспечением , что создает вредоносные программы , такие как Б. обнаруживать, блокировать и, при необходимости, устранять компьютерные вирусы , компьютерные черви или троянские кони .

Оглавление

история

Большинство компьютерных вирусов, написанных в начале и середине 1980-х годов, ограничивались чистым самовоспроизведением и часто не обязательно имели конкретную вредоносную функцию. Только когда технология вирусного программирования стала широко известна, начали появляться вредоносные программы, которые специально манипулировали или уничтожали данные на зараженных компьютерах. Это заставило задуматься о борьбе с этими вредоносными программами с помощью специальных антивирусных программ.

Также в 1988 году в сети BITNET / EARN был создан список рассылки под названием VIRUS-L, в котором, в частности, обсуждалось появление новых вирусов и возможности борьбы с вирусами. Некоторые из участников этого списка, такие как Джон Макафи или Юджин Касперски , впоследствии основали компании, которые разрабатывали и предлагали коммерческие антивирусные программы. Четыре года назад, в 1984 году, была основана компания Arcen Data (ныне Norman ASA ), которая также специализировалась на антивирусных программах в конце 1980-х годов, когда в Норвегии появились первые компьютерные вирусы. В 1987 году компания G DATA Software представила первую в мире коммерческую программу защиты от вирусов, которая была специально разработана для Atari ST . До того, как подключение к Интернету стало обычным явлением, вирусы обычно распространялись через дискеты . Хотя антивирусные программы использовались иногда, они обновлялись нерегулярно. В это время антивирусные программы проверяли только исполняемые программы и загрузочные секторы на гибких дисках и жестких дисках. С распространением Интернета вирусы начали таким образом заражать новые компьютеры и, таким образом, представлять более общую угрозу.

Со временем для антивирусных программ становится все более важным сканировать различные типы файлов (а не только исполняемые программы) на предмет скрытых вирусов. На то были разные причины:

- Использование макросов в программах обработки текстов , таких как Microsoft Word, создавало дополнительный вирусный риск. Вирусные программисты начали встраивать вирусы в документы в виде макросов. Это означало, что компьютеры могли быть заражены, просто запустив встроенный макровирус в документ.

- Более поздние программы электронной почты, в частности MicrosoftOutlook Express и Outlook , были уязвимы для вирусов, встроенных в электронную почту. Это позволило заразить компьютер, открыв и просмотрев электронную почту.

С увеличением количества существующих вирусов возникла необходимость в частом обновлении антивирусных программ. Но даже в этих обстоятельствах новый тип вируса может быстро распространиться за короткий период времени, прежде чем производители антивирусов смогут ответить обновлением.

Типы антивирусных программ

Сканер в реальном времени

- Сканирование при открытии файлов (чтении)

- Сканирование при создании / изменении файлов (запись)

Может случиться так, что файл вируса был сохранен до того, как для него стала доступна сигнатура вируса. Однако после обновления сигнатуры ее можно распознать при открытии. В этом случае сканирование при открытии файла превосходит сканирование при записи файла. Чтобы снизить нагрузку, вызываемую сканером в реальном времени, некоторые форматы файлов , сжатые файлы (архивы) и т.п. часто сканируются только частично или не сканируются вообще.

Ручной сканер

Интернет-сканер вирусов

Существуют также веб-сайты, которые позволяют проверять отдельные файлы с помощью различных антивирусных сканеров. Для этого типа сканирования пользователь должен сам активно загрузить файл, поэтому это особая форма сканирования по требованию .

Другие сканеры

- Помимо сканеров реального времени и ручных сканеров, существует ряд других сканеров.

Большинство из них работают путем анализа сетевого трафика. Для этого они сканируют поток данных и, в случае отклонения от нормы, выполняют определенную операцию, такую как блокирование трафика данных.

- Другое решение - использовать прокси . Некоторые прокси позволяют интегрировать антивирусное программное обеспечение. Если файл загружается таким образом, он сначала проверяется на прокси-сервере и проверяется, не загрязнен ли он. В зависимости от результата он доставляется клиенту или блокируется. Однако очевидным недостатком является тот факт, что это практически неэффективно при сквозном шифровании. Вариантом этих прокси-вирусных фильтров являются почтовые ретрансляционные серверы с антивирусным программным обеспечением, иногда называемые онлайн-фильтрами вирусов (но см. Выше). Электронные письма сначала отправляются на сервер ретрансляции, где они сканируются и отклоняются, помещаются в карантин или очищаются, а затем пересылаются на почтовый сервер получателя.

Как это работает и вероятность успеха

В принципе, можно провести различие между двумя методами обнаружения. Из-за преимуществ и недостатков существующих антивирусных сканеров оба метода используются для компенсации слабых сторон друг друга.

- Реактивный: при этом типе обнаружения вредоносное ПО обнаруживается только в том случае, если соответствующая подпись (или известное значение хеш-функции в облаке) предоставлено производителем антивирусного программного обеспечения. Это классический тип обнаружения вирусов, который используется практически всеми антивирусными программами.

- Преимущество: подпись может быть создана за короткое время и, следовательно, по-прежнему составляет основу каждого сканера (с онлайн-подключениями также и облачным распознаванием).

- Недостаток: без обновленных сигнатур новые вредоносные программы обнаруживаться не будут.

- Преимущество: обнаружение неизвестного вредоносного ПО.

- Недостаток: сложная технология требует высоких затрат на разработку и длительных циклов разработки. В принципе, проактивные методы имеют более высокий процент ложных тревог, чем реактивные.

Сканеры

Механизм сканирования - это программная часть антивирусного сканера, отвечающая за проверку компьютера или сети на наличие вредоносных программ . Таким образом, сканирующее ядро напрямую отвечает за эффективность антивирусного программного обеспечения. Сканеры обычно представляют собой программные модули, которые можно обновлять и использовать независимо от остальной части антивирусного сканера. Существует антивирусное программное обеспечение, которое, помимо собственного механизма сканирования, также использует лицензированные механизмы сканирования других производителей AV. Использование нескольких модулей сканирования теоретически может увеличить скорость обнаружения, но это всегда приводит к резкому снижению производительности. Поэтому остается под вопросом, имеют ли смысл антивирусные сканеры с несколькими ядрами сканирования. Это зависит от требований безопасности или требований к производительности системы и должно решаться в каждом конкретном случае.

Эффективность антивирусного сканера на основе сигнатур при обнаружении вредоносных файлов зависит не только от используемых сигнатур вирусов. Часто исполняемые файлы упаковываются перед их распространением, чтобы они могли распаковать себя позже (сжатие во время выполнения). Известный вирус может не обнаруживаться некоторыми сканерами, поскольку они не могут проверить содержимое архива, сжатого во время выполнения. С помощью этих сканеров в подписи может быть включен только архив как таковой. Если архив будет перепакован (без изменения содержимого), этот архив тоже нужно будет включить в подписи. Сканер с возможностью распаковки как можно большего количества форматов имеет здесь преимущество, потому что он проверяет содержимое архивов. Таким образом, количество использованных подписей ничего не говорит о производительности распознавания.

Движок содержит несколько модулей, которые реализованы и интегрированы по-разному в зависимости от производителя и взаимодействуют друг с другом:

- Анализ формата файлов (например, программ ( PE , ELF ), скриптов ( VBS , JavaScript ), файлов данных ( PDF , GIF ))

- Устройство сопоставления образов (распознавание образов) для классических подписей

- Распаковка для

- Программы, сжатые во время выполнения , и процедуры шифрования (такие как UPX , Aspack, Y0daCrypt)

- Архивы (например, ZIP , RAR , 7z , UUE / Base64 )

- Форматы почтовых ящиков (например, mbox . DBX . Eml , mime )

Также используется или в основном для защиты в реальном времени:

- Анализ поведения

- Облачные технологии

- Песочница

Эвристический

SandBox

Чтобы повысить уровень обнаружения неизвестных вирусов и червей, норвежский производитель антивирусов Norman в 2001 году представил новую технику, при которой программы выполняются в безопасной среде - песочнице . Проще говоря, эта система работает как компьютер внутри компьютера. Это среда, в которой файл запускается и анализируется, чтобы увидеть, какие действия он предпринимает. При необходимости песочница может также предоставлять сетевые функции, такие как почтовый или IRC- сервер. При выполнении файла песочница ожидает поведения, типичного для этого файла. Если файл в какой-то степени отклоняется от этого, песочница классифицирует его как потенциальную опасность. Он может различать следующие опасности:

- W32 / вредоносное ПО

- W32 / EMailWorm

- W32 / NetworkWorm

- W32 / BackDoor

- W32 / P2PWorm

- W32 / FileInfector

- W32 / номеронабиратель

- W32 / Загрузчик

- W32 / шпионское ПО

Подобно онлайн-сканерам, различные поставщики предоставляют веб-интерфейсы для своих песочниц для анализа отдельных подозрительных файлов (обычно базовые функции предоставляются бесплатно, расширенные функции - за плату).

Анализ поведения

Обнаружение постов

Облачные технологии

Автоматическое обновление

Так называемая функция автоматического, интернет-обновления или обновления в реальном времени, при которой текущие сигнатуры вирусов автоматически загружаются от производителя , имеет особое значение для антивирусных сканеров. Если этот параметр включен, пользователю будут регулярно приходить напоминания о необходимости проверять наличие последних обновлений , или программное обеспечение будет проверять их самостоятельно. Рекомендуется использовать эту опцию, чтобы убедиться, что программа действительно актуальна.

Проблемы со сканером вирусов

Поскольку антивирусные сканеры очень глубоко проникают в систему, при сканировании у некоторых приложений возникают проблемы. В большинстве случаев эти проблемы возникают при сканировании в реальном времени. Чтобы избежать осложнений с этими приложениями, большинство антивирусных сканеров позволяют вести список исключений, в котором можно определить, какие данные не должны отслеживаться сканером в реальном времени. Общие проблемы возникают с:

Критика антивирусных сканеров

Исследование безопасности, проведенное в 2014 году, показало, что почти все исследованные антивирусные программы имеют широкий спектр ошибок и поэтому иногда делают системы, на которых они установлены, уязвимыми.

Проверьте конфигурацию антивирусного сканера

Программа-антивирус

Антивирусное программное обеспечение доступно бесплатно или в качестве платного предложения. Коммерческие производители часто также предлагают бесплатные версии с ограниченным набором функций. Весной 2017 года Stiftung Warentest пришел к выводу, что существует хорошая защита с помощью бесплатного программного обеспечения для обеспечения безопасности. Следующая таблица дает лишь небольшой обзор нескольких соответствующих производителей, продуктов и брендов.

Производитель Соответствующие продукты / бренды Предложения для следующих платформ Лицензия Говорящий по-немецки включая бесплатные предложения Германия Avira Антивирус Avira Windows , macOS , Android , iOS Проприетарный да да Объединенное Королевство / Avast Республика Чехия Антивирус Avast Windows, macOS, Android, iOS Проприетарный да да Антивирус AVG Windows, macOS, Android Проприетарный да да Румыния Bitdefender Bitdefender Антивирус Windows, macOS, Android Проприетарный да да США Cisco ClamAV Windows, Unix-подобная (включая Linux ) GPL Нет да Новая Зеландия Emsisoft Emsisoft Anti-Malware Windows, Android Проприетарный да Нет Словакия ESET Антивирус ESET NOD32 Windows, macOS, Linux, Android Проприетарный да Нет Финляндия F-Secure Corporation F-Secure Антивирус Windows, macOS, Android Проприетарный да Нет Германия G Data CyberDefense G Data Antivirus Windows, macOS, Android, iOS Проприетарный да Нет Россия Лаборатория Касперского Антивирус Касперского Windows, macOS, Android, iOS Проприетарный да да США Malwarebytes Inc. Malwarebytes Windows, macOS, Android Проприетарный да да США McAfee McAfee VirusScan Windows, macOS, Android, iOS Проприетарный да Нет США Microsoft Защитник Microsoft Окна Проприетарный да да США NortonLifeLock (ранее Symantec ) Norton AntiVirus Windows, macOS, Android, iOS Проприетарный да Нет веб ссылки

Викисловарь: Антивирусная программа - объяснение значений, происхождение слов, синонимы, переводы

- Роберт А. Геринг: Иммунная система компьютера: антивирусное программное обеспечение . В: Безопасность потребителей в Интернете. ( проект Берлинского технического университета, финансируемый BMELV )

Индивидуальные доказательства

-

Эта страница последний раз была отредактирована 21 июля 2021 в 18:29.

В настоящее время не существует единой классификации антивирусных средств защиты компьютеров, однако их можно разделить на пять основных типов.

1)Программы-детекторы (сканеры) обеспечивают поиск и обнаружение конкретных вирусов. Основаны на сравнении специфической последовательности байтов (сигнатур, или масок вирусов), содержащихся в теле вируса, с байтами проверяемых файлов. Их недостатком является то, что они могут находить только вирусы, уже известные разработчикам таких программ. Универсальные детекторы проверяют неизменность файлов путем подсчета и сравнения их контрольной суммы с эталоном. Эталонная контрольная сумма указывается в документации на программный продукт или подсчитывается в самом начале эксплуатации с помощью специального модуля программы. Недостаток таких детекторов связан с невозможностью определения причин искажения файлов.

Специализированные детекторы выполняют поиск известных вирусов по их сигнатуре (повторяющемуся участку кода). Их недостаток состоит в том, что они способны обнаруживать только часть известных вирусов (для которых в их вирусной базе есть сигнатуры) и не могут обнаруживать новые вирусы, еще не занесенные в их вирусную базу.

Детектор, позволяющий обнаруживать несколько различных видов вирусов, называют полидетектором.

2) Программы-докторы (фаги, дезинфекторы) не только находят файлы, зараженные вирусом, но и лечат их, удаляя из файлов тело вируса и возвращая файлы в исходное состояние. Полифаги – программы-докторы, предназначенные для поиска и уничтожения большого количества разных видов вирусов. 3) Программы-ревизоры анализируют текущее состояние файлов и системных областей дисков и сравнивают его с информацией, сохраненной ранее в одном из файлов ревизора. При этом проверяется состояние Boot-сектора, FAT, а также длина файлов, код циклического контроля (контрольная сумма файла), дата и время модификации, атрибуты и другие параметры файлов. 4) Программы-фильтры – резидентные программы, которые оповещают пользователя обо всех попытках какой-либо программы выполнить подозрительные действия, а пользователь сам принимает решение о разрешении или запрещении выполнения этих действий. Фильтры контролируют обновление программных файлов и системной области дисков, форматирование диска, загрузку программ в ОЗУ. Однако они не способны обезвредить вирус, для этого нужно применять фаги. Методы профилактики и защиты от компьютерных вирусов

Для защиты от проникновения вирусов необходимо проводить мероприятия, исключающие заражение программ и данных компьютерной системы.

Основными источниками проникновения вирусов являются:

• съемные носители (съемные винчестеры, флеш-память, компакт-диски CD и DVD), на которых находятся зараженные вирусом файлы;

• компьютерные сети и их сервисы, в том числе система электронной почты и World Wide Web;

• жесткие диски, на которые проник вирус в результате работы с зараженными программами;

• вирус, который остался в оперативной памяти после работы предшествующего пользователя с зараженными программами.Для защиты от компьютерных вирусов необходимо использовать:

• общие средства защиты информации, которые полезны для защиты не только от вирусов, но и от физической порчи дисков, неправильно работающих программ или ошибочных действий пользователя;

• профилактические меры, позволяющие уменьшить вероятность заражения вирусом;

• специализированные программы для защиты от вирусов.Общие средства защиты информации делятся на две основные разновидности:

1) средства копирования информации – создания копий файлов и системных областей дисков;

2) средства разграничения доступа - предотвращают несанкционированное использование информации (в частности обеспечивают защиту от изменений программ и данных вирусами).Аннотация: В лекции приведены знания, касающиеся антивирусных программ: история антивирусных программ, сведения о надежности и механизмах работы современных антивирусных программ, а также основные моменты использования современных антивирусных программ.

Цель лекции: предоставить читателю знания об антивирусных программах.

История возникновения антивирусных программ

Механизм работы современных антивирусов

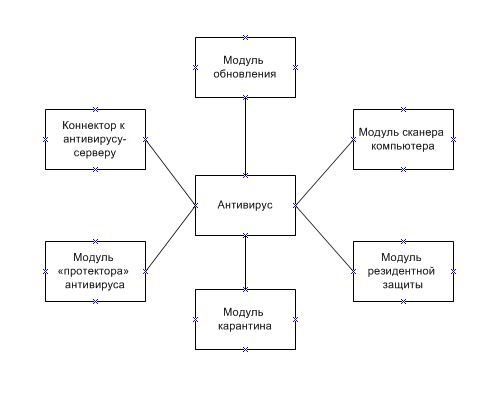

Современный антивирус является сложным программным средством, которое должно обеспечить надежную защиту компьютерного устройства ( компьютера, карманного компьютера или нетбука) от различных вирусов (зловредных программ). Общая схема антивируса представлена на рисунке ниже:

![Схема антивируса]()

Как видно из схемы, антивирус состоит из следующих частей:

- Модуль резидентной защиты

- Модуль карантина

- Модуль "протектора" антивируса

- Коннектор к антивирусу -серверу

- Модуль обновления

- Модуль сканера компьютера

Модуль резидентной защиты является основным компонентом антивируса , находящийся в оперативной памяти компьютера и сканирующий в режиме реального времени все файлы, с которыми осуществляется взаимодействие пользователя, операционной системы или других программ. Слово "резидентный" означает "невидимый", "фоновый". Резидентная защита проявляет себя только при нахождении вируса. Именно на резидентной защите основывается главный принцип антивирусного ПО — предотвратить заражение компьютера. В ее состав входят такие компоненты, как активная защита (сравнение антивирусных сигнатур со сканируемым файлом и выявление известного вируса) и проактивная защита (совокупность технологий и методов, используемых в антивирусном программном обеспечении, основной целью которых является предотвращение заражения системы пользователя, а не поиск уже известного вредоносного программного обеспечения в системе).

Модуль карантина является модулем, который отвечает за помещение подозрительных файлов в специальное место , именуемое карантином. Файлы, перемещенные в карантин, не имеют возможности выполнять какие-либо действия (они заблокированы) и находятся под наблюдением антивируса . Антивирус принимает решение поместить файл на карантин при обнаружении в файле признака вирусной деятельности (при этом сам файл с точки зрения антивируса вирусом в этом случае не является, просто файл является потенциальной угрозой), либо если файл действительно заражен вирусом, но его необходимо излечить, а не удалять целиком (например, важный документ пользователя, в который попал вирус ). В последнем случае файл будет помещен в карантин для последующего излечения от вируса (если же антивирус не сможет вылечить файл , его придется удалить, либо оставить, в надежде на то, что с новым обновлением антивирус сможет вылечить этот файл ). Обычно карантин создается в особой папке антивирусной программы, которая изолирована от каких-либо действий, кроме действий со стороны антивируса .

Модуль протектора антивируса является модулем, который защищает антивирус от стороннего вмешательства со стороны различных программных средств. Этот модуль является защитником антивируса . Часто вирусы хотят стереть антивирус или предотвратить его работу путем блокировки антивируса . Модуль протектора антивируса не даст это сделать. Впрочем, не все современные антивирусы снабжены качественными протекторами. Некоторые из них ничего не могут сделать против современных вирусов, а вирусы в свою очередь могут спокойно и беспрепятственно полностью стереть антивирус . Также появились вирусы, которые имитируют удаление антивируса со стороны пользователя, то есть протектор антивируса считает, что сам пользователь по каким-либо причинам хочет удалить антивирус , и поэтому не препятствует этому, хотя на самом деле это деятельность вируса. В настоящее время антивирусные компании стали более серьезно подходить к выпуску протекторов, и становится очевидно, что если антивирус не будет иметь хороший протектор, его эффективность в борьбе с вирусами будет очень мала.

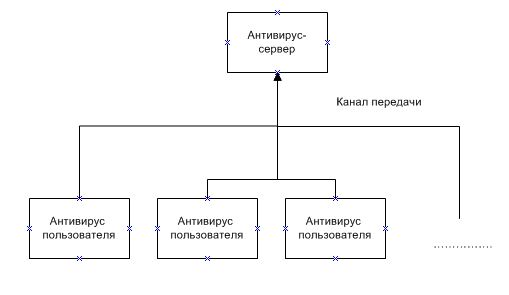

Коннектор к антивирусу -серверу является важной частью антивируса . Коннектор служит для соединения антивируса к серверу, с которого антивирус может скачать актуальные базы с описанием новых вирусов. При этом соединение должно проходить по специальному защищенному Интернет -каналу. Это очень важный момент, так как злоумышленник может подложить неверные антивирусные базы с лживым описанием вирусов, если антивирус будет соединяться с сервером по незащищенному Интернет -каналу. Также в современных антивирусах коннектор служит еще и для соединения к специальному серверу, который управляет антивирусом. Подобное соединение изображено на рисунке ниже:

![Схема соединения к серверу]()

Как видно из рисунка, коннектор позволяет соединять множество антивирусов пользователей с единым антивирусом-сервером, с которого антивирусы пользователя могут скачивать обновления, а также если на стороне антивируса пользователя возникли какие-либо неразрешимые проблемы, то антивирус - сервер будет удаленно их решать (например, у антивируса пользователя стал неисправен какой-либо из модулей и антивирус - сервер предоставит этот модуль отдельно для скачивания). В этом случае также очень важную роль играет защищенность канала передачи (канала связи) информации. Со стороны злоумышленников стала применяться интересная практика, в результате которой захватывается контроль над самим каналом передачи информации, и фактически злоумышленник становится управляющим для антивирусов пользователя (для всех или частично, в зависимости от того, какой именно участок канала передачи будет перехвачен злоумышленником). В свою очередь , создатели антивирусов стали зашифровывать данные на канале информации, чтобы злоумышленник не мог получить к ним доступ и как-либо завладеть ими.

Модуль обновления отвечает за то, чтобы обновление антивируса , его отдельных частей, а также его антивирусных баз прошло правильно. В современной практике создания антивирусов стала применяться следующая идея: модуль обновления также должен определять подлинные или нет антивирусные базы скачивает сам модуль . Подлинность при этом может проверяться различными методами - от проверок контрольной суммы файла с базами до поиска внутри файла с базами специальной метки, которая говорит о том, что этот файл является подлинным. Подобные действия стали вводиться после того, как участились случаи подмены антивирусных баз со стороны злоумышленников.

Модуль сканера компьютера является, пожалуй, самым старым модулем в современных антивирусах, так как раньше антивирусы состояли только из этого модуля. Этот модуль отвечает за то, чтобы сканировать компьютер на наличие вирусов, если этого будет требовать пользователь компьютера. Сам модуль при сканировании компьютера использует антивирусные базы, которые были добыты с помощью модуля обновления антивируса . Если сканер найдет, но не справится с вирусом сразу же, то он поместит файл с вирусом в карантин. Потом, впоследствии, модуль сканера компьютера может связаться через коннектор с антивирусом-сервером и получить инструкции по обезвреживанию зараженного файла. Следует отметить, что модуль сканера компьютера предназначен для профилактики компьютера от вирусов, так как основную защиту представляет модуль резидентной защиты. В модуле сканера компьютера используются только антивирусные базы, в которых четко описаны вирусы. Различные элементы проактивной защиты (например, эвристика ) не используются в модуле сканера компьютера. Обычно создатели вирусов не строят специальную защиту для своих вирусов от модулей сканера компьютера, так как знают, что пользователь не часто проверяет компьютер сканером, и этого промежуточного времени от проверки до проверки хватит, чтобы украсть персональные данные пользователя.

![]()

Дискуссии о том, нужны ли антивирусы, или они совершенно бесполезны, не утихают с момента появления самих антивирусных приложений. Примерно столько же длится непрекращающаяся борьба между вирмейкерами и производителями защитного ПО: одни постоянно изобретают все новые и новые алгоритмы детектирования, другие стремятся во что бы то ни стало их обойти.

Как работают современные антивирусные программы и какие методы используют злоумышленники для борьбы с ними? Об этом — сегодняшняя статья.

Как антивирусные компании пополняют базы?

Как образцы вредоносов попадают в вирусные лаборатории? Каналов поступления новых семплов у антивирусных компаний традиционно несколько. Прежде всего, это онлайн-сервисы вроде VirusTotal, то есть серверы, на которых любой анонимный пользователь может проверить детектирование произвольного файла сразу десятком самых популярных антивирусных движков. Каждый загруженный образец вне зависимости от результатов проверки автоматически отправляется вендорам для более детального исследования.

Очевидно, что с подобных ресурсов в вирусные лаборатории прилетает огромный поток мусора, включая совершенно безобидные текстовые файлы и картинки, поэтому на входе он фильтруется специально обученными роботами и только после этого передается по конвейеру дальше. Этими же сервисами успешно пользуются небольшие компании, желающие сэкономить на содержании собственных вирусных лабораторий. Они тупо копируют в свои базы чужие детекты, из-за чего регулярно испытывают эпические фейлы, когда какой-нибудь вендор в шутку или по недоразумению поставит вердикт infected на тот или иной компонент такого антивируса, после чего тот радостно переносит в карантин собственную библиотеку и с грохотом валится, вызывая баттхерт у пользователей и истерический хохот у конкурентов.

После того как семпл попадает в вирусную лабораторию, он сортируется по типу файла и исследуется автоматическими средствами аналитики, которые могут установить вердикт по формальным или техническим признакам — например, по упаковщику. И только если роботам раскусить вредоноса не удалось, он передается вирусным аналитикам для проведения инструментального или ручного анализа.

Анатомия антивируса

Антивирусные программы различных производителей включают в себя разное число компонентов, и даже более того, одна и та же компания может выпускать несколько версий антивируса, включающих определенный набор модулей и ориентированных на различные сегменты рынка. Например, некоторые антивирусы располагают компонентом родительского контроля, позволяющего ограничивать доступ несовершеннолетних пользователей компьютера к сайтам определенных категорий или регулировать время их работы в системе, а некоторые — нет. Так или иначе, обычно современные антивирусные приложения обладают следующим набором функциональных модулей:

В зависимости от версии и назначения антивирусной программы, она может включать в себя и другие функциональные модули, например компоненты для централизованного администрирования, удаленного управления.

Сигнатурное детектирование

Современные антивирусные программы используют несколько методик обнаружения вредоносных программ в различных их сочетаниях. Основная из них — это сигнатурное детектирование угроз.

Сигнатуры собираются в блок данных, называемый вирусными базами. Вирусные базы антивирусных программ периодически обновляются, чтобы добавить в них сигнатуры новых угроз, исследованных за истекшее с момента последнего обновления время.

Антивирусная программа исследует хранящиеся на дисках (или загружаемые из интернета) файлы и сравнивает результаты исследования с сигнатурами, записанными в антивирусной базе. В случае совпадения такой файл считается вредоносным. Данная методика сама по себе имеет значительный изъян: злоумышленнику достаточно изменить структуру файла на несколько байтов, и его сигнатура изменится. До тех пор пока новый образец вредоноса не попадет в вирусную лабораторию и его сигнатура не будет добавлена в базы, антивирус не сможет распознать и ликвидировать данную угрозу.

Продолжение доступно только участникам

Читайте также: