Применение криптографии в военном деле кратко

Обновлено: 02.07.2024

Еще одна статья про взлом Энигмы?! Конечно нет, мы поговорим обо ВСЕХ шифровальных машинах, активно использовавшихся во Второй Мировой Войне, и, конечно же, поговорим о том, как их пытались взломать.

Радиоперехват стал известен с Первой мировой войны, поэтому ко второй мировой все страны-участники подготовились основательно, поэтому и бои на криптофронте были не менее ожесточенными.

Япония, СССР, Великобритания, США и Германия, в этой статье рассмотрим атаку и защиту каждой страны, ответим и на нестандартные вопросы:

Почему шифровальщики носили с собой взрывчатку?

Почему в армии США ценили коренных американцев?

Как сводки погоды, минные поля и нацистские приветствия помогали союзникам?

Почему СССР даже не пытался взломать шифровальные машины Германии?

И почему математически идеальный шифр все равно расшифровывали?

Интересно? Тогда добро пожаловать под кат!

Немного об истории криптографии

Искусство защиты передаваемой информации перестало быть искусством и стало наукой после первой мировой войны. Если до этого многие государства полагались на креативность своих ученых и отсутствие единых подходов к анализу стойкости шифров, то во время первой мировой войны все начало изменяться.

Люди могут испортить даже самую идеальную схему, ведь люди не идеальны, люди ошибаются. Поэтому даже самые лучшие шифровальные машины второй мировой войны можно было взломать, поэтому и сейчас нет ни одной абсолютно стойкой системы шифрования, поэтому пока есть люди — любая система уязвима…

Все страны использовали свои подходы, свои шифры, кто-то варианты реализации шифра Вернама, кто-то другие методы шифрования, более или менее стойкие в сравнении с друг другом. Общая тенденция прослеживалась, все стороны конфликта разделяли шифромашины тактического назначения, которые использовались непосредственно на фронте и шифромашины стратегического назначения, который использовались для связи высокого руководства.

Эта тенденция сформировалась по двум основным причинам:

Захват шифровальной машины значительно облегчал ее взлом.

Надежность машины коррелировала с ее размером.

Поэтому держать на фронте громоздкие шифровальные машины было опасно и крайне неудобно. К любой шифровальной машине тактического назначения у шифровальщика был инструмент ее уничтожения, как правило взрывчатка. По инструкции ответственный за шифровальную машину офицер должен был ее уничтожить при любой угрозе захвата. Самые надежные шифровальные машины поставлялись на флот, ведь захватить такую машину сложно, уничтожить легко - достаточно сбросить в воду, а размеры и вес вообще не проблема!

А теперь немного конкретики по странам.

Япония

Защита

Японская Армия и Флот независимо друг от друга разрабатывали свои шифровальные машины.

С 1930-1941 год Японская Армия разработала 3 шифровальные машины, которые не уцелели после войны, (92-shiki injiki, 97-shiki injiki и 1-shiki 1-go injiki), принцип их работы был аналогичен немецкой Энигме, но использовались они редко. О случаях взлома этих машин не известно. Не взломаны.

Казалось бы, Японцы молодцы? Но нет, руководство страны больше доверяло разработкам Военно-Морского флота, а руководить ими поставили совсем не того человека, математика Тэйдзи Такаги, не имевшего опыта в криптоанализе.

Шифровальные машины “Печатная машина Тип-91”, которые впоследствии получат у криптоаналитиков США название “Red” ( красный), были поставлены в МИД еще до войны в 1931 году. Руководство страны считало машины Red более защищенными, чем армейские машины, а это было не так.

Позднее в 1938 году они будут модернизированы до машин “Алфавитная печатная машина типа 97”, получившим в США название “Purple” (пурпурный).

Эта машина действительно была гораздо надежнее, чем Red, но руководству Флота не было известно, что Red уже взломан, а основная ее уязвимость при модернизации никуда не делась и была перенесена в Purple. В итоге обе машины. Взломаны (СССР, США, Великобритания).

Макет Purple в музее США Архивное фото рабочего места с Purple

В чем же заключались основные ошибки японцев при проектировании и использовании Red и Purple?

Основной уязвимостью данного типа машин оказалось то, что шифровали они 20 согласных и 6 гласных буквы по отдельности, как две группы. Получалось так, что это были практически независимые шифры, взламывать которые можно было по отдельности и гораздо менее стойкие ко взлому, чем единый шифр. Особенно легко взламывались гласные (их всего 6), а по их положению угадать слова целиком было уже не сложно. Эта атака получила название “атака 6-20” - “6-20 attack”.

Было легко предсказать изменения ключа. Для каждых десяти дней месяца они генерировали ключ заново, но потом только немного изменяли каждый день. То есть взломав ключ одного дня, можно было легко предсказать, каким он будет до конца декады, или каким он был ранее в этой декаде.

Непосредственно для себя Военно-Морским Флотом были разработаны шифровальные машины:

Orange (оранжевый) “печатная машина типа 91” для атташе Военно-морского флота, аналогичная Red, взломана (США, СССР).

Jade (нефритовый) “Печатная машина типа 97”, одна из самых защищенных шифровальных машин Японии. Использовалась на флоте. Шифровала и заглавные и строчные буквы, что уменьшало стойкость шифра. Взломана в большинстве случаев (США).

Coral (коралловый) “печатная машина типа 97 версия 3” самая защищенная шифровальная машина Японии, преемник Jade. Использовалась на флоте. Взломана в большинстве случаев (США).

Green (зеленый) шифровальная машина, внедрение которой было запланировано, но так и не было осуществлено до войны.

Достоверно известно, что информацию о взломе Purple Флоту Японии неоднократно передавали из Германии, об этом сообщало и высшее руководство Японской Армии. “Да быть такого не может, шифр абсолютно надежен, ищите шпионов.”— примерно такой был ответ.. До конца войны принцип работы Purple не будет изменен и переписка МИДа Японии останется открытой для СССР и США.

Цена фанатичной самоуверенности была высока. Например, сведения о подготовке атаки на Перл-Харбор, направленные в посольство Японии в Вашингтоне, были перехвачены и расшифрованы, не успели только доложить наверх. После начала войны, этот факт всплыл в ходе разбирательств о “непредотвращении” в Конгрессе США, что недвусмысленно намекало Японцам на то, что Purple был взломан, но выводы сделаны не были.

Взлом Red позволил получить информацию о Берлинском пакте.

В 21 веке криптографию можно изучать даже по манге, выводы сделаны?)

Что же, японцы могли в “атаке” на криптографическом фронте?

А вот достоверных сведений о проводимых Японцами попытках взлома шифров США или СССР, к сожалению нет.

Защита

Российская Империя была одним из лидеров в области криптографии в начале первой мировой войны. Однако, ввиду известных проблем начала 20-го века, советское государство несколько отстало в этой области от европейских стран и США.

До войны наиболее активно использовались импортные электромеханические шифровальные машины Франции “B-211”. Они использовались в РККА с 1939 года для замены ручного кодирования документов на оперативно-тактическом уровне.

Через год эти машины были модернизированы уже советскими инженерами и получили название К-37 “Кристалл”, весом всего 19кг (это мало для того времени). Однако, уже в 1941 на фоне отступления советской армии первый образец “К-37” был захвачен немецкой армией и передан на изучение. Немецкие криптографы отметили, что это устройство довольно простое и недостаточно криптостойкое, поэтому без труда было взломано (Германия). Советское руководство, узнав о захвате машины, прекратило ее использование на западном фронте, в дальнейшем она использовалась лишь на Дальнем Востоке до 1945 г, а в 1947г и вовсе была снята с вооружения. Выводы были сделаны.

До войны, помимо модернизации “B-211”, СССР успешно вело разработки собственных шифровальных машин, особый вклад в это сделал Иван Павлович Волосок - начальник 2 отделения 8 отдела штаба РККА. Именно он стал главным конструктором первой серийной шифровальной машины “В-4”, которая была выпущена в 1934 году. За что и получил Сталинскую премию.

Массовое производство было налажено в 1939, однако уже в 1940 не менее талантливый инженер Николай Михайлович Шарыгин провел серьезную модернизацию этой машины. Модернизированная версия получила название М-100 “Спектр”.

Вступил во Вторую Мировую Войну СССР уже с М-100, использовалась эта машина до 1942 года, до последующей модернизации. Стоит отметить, М-100 весила порядка 141кг по сумме всех трех узлов, поэтому перемещали ее на специальных автобусах. Модернизированная же версия, получившая название М-101 “Изумруд” уменьшился в размерах в 6 раз и по весу до 64,5 кг. М-101 использовалась до конца войны, в том числе и на дальней бомбардировочной авиации.

Всего во время второй мировой войны СССР использовало порядка 246 шифровальных машин: 150 — К-37 остальные М-100 и М-101. В их обслуживании было задействовано не менее 1857 человек личного состава, хотя по некоторым оценкам было обучено не менее 5000 специалистов-шифровальщиков.

В ходе войны, М-100 и М-101 ни разу не были захвачены немецкой армией, добиться этого позволили следующие меры:

Крайне ответственное отношение шифровальной службы к своей работе, в документах РККА упоминаются факты героического уничтожения документов и шифровальной техники операторами, которыми приходилось работать в тяжелейших условиях.

Разумное использование техники с минимальной угрозой ее захвата.

М-100 и М-101 не были взломаны в ходе войны.

Однако, после войны в 1946 году, по документам спецслужб США, возможно получивших образец машины, шифр М-101 был ими взломан в рамках начинающейся Холодной войны.

Атака

В атаке на криптографическом фронте у СССР была особая тактика, которая сформировалась в недрах внешней разведки.

В 1927 году в Москве 38 летний сотрудник японского посольства Идзуми Кодзо женился на Елене Перской - дочери своей арендодательницы и генеральской вдовы. Намечалась вербовка, но… все пошло не так, как планировалось.

Идзуми вскоре перевели в посольство в Харбине, его жена и ребенок уехали вместе с ним, а его теща получила 10 лет лагерей за шпионаж.

Но вдруг в 1937 году Елена вышла на связь с родиной, придя в консульский отдел в Праге полпредства с заявлением о том, что она планирует восстановить советское гражданство и воспитывать сына на родине. Отказать ей не могли, ведь Идзуми на тот момент занял должность 3-го секретаря посольства в Праге и отвечал за шифрование. Вербовка началась уже заново, через Елену, через нее и планировали получить доступ к Японским шифрам, с отъездом в Москву сказали повременить.

Идзуми передавал блокноты с запасными и текущими ключами шифрования, едиными для всех европейских посольств Японии в СССР, передавал фактически после каждого их обновления. Да, это были не все ключи МИДа Японии, но солидная их часть. Также он и передавал документы/доклады, но ключи были ценнее всего.

Во время начала войны Германии против СССР были одномоментно заменены все ключи шифрования во всех посольствах Японии, новые ключи были выданы самым лояльным и проверенным сотрудникам посольств, 5 августа 1941 года эти ключи выдали и Идзуми, конечно даже они сразу были перенаправлены в СССР.

Добытые Идзуми в начале войны ключи шифрования действовали вплоть до 1943 года, позволяя группам Аронского и Толстого сосредоточить свои усилия на других шифровках. В 1944-45 года связь с агентом исчезла, однако в 1946 она была восстановлена, и агент продолжил работу, но уже как частное лицо в своей новоорганизованной торговой фирме.

А что со взломом шифровальных машин Германии?

Никто в СССР серьезно этим не занимался, ведь у советской разведки был доступ к лучшим достижениям в этой области в мире к Блетчли-парку. Свой агент среди элиты Британской дешифровальной службы, один из знаменитой Кембриджской Пятерки - Джон Кернкросс.

Состав Кембриджской Пятерки агентов впечатляет:

Ким Филби (Kim Philby) — занимал высокие посты в SIS (MI6) и MI5.

Дональд Маклин (Donald Duart Maclean) — работал в министерстве иностранных дел.

Энтони Блант (Anthony Blunt) — контрразведка, советник короля Георга VI.

Гай Бёрджесс (Guy Burgess) — контрразведка, министерство иностранных дел.

Джон Кернкросс (John Cairncross) — министерство иностранных дел, военная разведка, шифровальщик.

Немного дешевле, чем Британская секретная программа, правда?

В следующей части

В следующей части я расскажу уже про Великобританию, США и Германию.

Каждая из этих стран пошла на автоматизацию криптоанализа, на создание первых вычислительных машин.

Кому это удалось? Ответ вас очень удивит)

Почему вера в невзламываемую Энигму подвела немцев дважды?

Какие были нестандартные методы шифрования, и причем тут коренные американцы?

Не обойдемся, конечно, без самого взлома Энигмы и машины Лоренца, но с интересными подробностями)

Обложка первого издания книги

Военная криптография (фр. La cryptographie militaire , 1883) — книга Огюста Керкгоффса о криптографии. В основном, книга посвящена обзору современных на момент публикации методов шифрования, а также их разбору с позиций криптоанализа. В работе автор в сжатой форме изложил свои взгляды на проектирование криптографических систем, в том числе известный принцип Керкгоффса, согласно которому эффективная работа криптосистемы не должна основываться на факте её неизвестности для противника.

Содержание

История

Содержание

Криптография в армии

Требования к военной криптографии

Наиболее известная часть работы. В ней Керкгоффс высказывает свои взгляды на проектирование криптографических систем, опираясь на два ключевых утверждения:

- Следует различным образом проектировать системы, предназначенные для нечастой переписки узкого круга изолированных лиц, и системы для постоянной передачи данных между множеством военных офицеров, которые должны сохранять криптостойкость в течение заранее неизвестного (а потенциально — неограниченного) времени;

- Надежность криптографической системы может быть реально оценена лишь с позиций криптоанализа.

Основываясь на этих двух утверждениях, автор сформулировал свои шесть требований:

Второе из этих требований ныне известно как принцип Керкгоффса.

Следует особенно отметить, что Керкгоффс был первым человеком, который высказал мысль о принципиальном разделении системы шифрования, потенциально известной многим людям (в том числе, взломщикам), и ключа, известного лишь ограниченному кругу корреспондентов [1] . Эта идея была сформулирована здесь же, в пояснениях к требованиям.

Различные методы криптографии

Наиболее объемная часть работы, посвященная описанию почти всех известных на тот момент алгоритмов шифрования, с подробным описанием известных эффективных методов их взлома. В этой части работы он, помимо описания уже известных методов криптоанализа, развил метод суперимпозиции, а также первым описал использование поиска скрытой симметрии в полиалфавитных таблицах для взлома полиалфавитных шифров.

Криптографические машины

Заключительную часть работы автор посвятил описанию устройств для автоматизации шифрования. Керкгоффс высоко оценил потенциал современных ему механических шифраторов и выразил уверенность в том, что в будущем подобные устройства будут реализовывать криптографические системы, наиболее полно соответствующие сформулированным в работе требованиям.

В статье рассматривается история применения криптографических методов во времена Первой мировой войны, производится анализ деятельности шифровальных служб воюющих сторон.

Ключевые слова: криптография, шифрование, война, информация, криптоанализ

In this article the history of application of cryptographic methods at the time of the First World War is considered, the analysis of activity of cryptographic services of belligerent parties is made.

Keywords: cryptography, enciphering, war, information, cryptoanalysis

Криптография является одной из старейших наук, изучаемых человечеством. Начиная с древнейших времен, людям приходилось обеспечивать конфиденциальность хранимой ими информации. Одним требовалось сохранить тайну, а другим — добыть ее. Криптография использовалась в разных целях: начиная от получения личной выгоды торговцами, созданием интриг или передачей тайных любовных посланий, заканчивая такими важными вещами, как обеспечение секретности государственных тайн или ведением переговоров в военное время.

К началу XX века, Россия, Франция и Австро-Венгрия имели крупные, хорошо развитые государственные дешифровальные службы. Они читали переписки как на территории своих стран, так и почту соседних государств.

Перед Первой мировой войной Россия использовала в своих целях офицера австрийской контрразведки Альфреда Редля. Опасаясь в своих рядах подобных двойных агентов, начальник армейского шифровального бюро Андреев, решил до последнего откладывать введение нового, довольно сложного шифра. По замыслам русского командования, две российские армии должны были помочь французам отразить натиск немецкого наступления. Для этого им надо было пройти через Восточную Пруссию. Первая армия, под командованием Павла Карловича Ренненкампфа, двигалась строго в западном направлении, вторая, под предводительством Александра Васильевича Самсонова, должна была обогнуть Мазурские болота и уничтожить немцев с тыла. К сожалению, решение, принятое полковником Андреевым, о смене шифров в последнюю минуту перед наступлением, привело к очень трагическим последствиям.

Немалую роль сыграло ужасное материальное обеспечение армии. В распоряжении полковника Самсонова было всего 600 км провода, хотя союзные государства за один день расходовали в десятки раз больше. Штабы дивизий и более низкие штабы вовсе не имели радиосвязи, поэтому штабы корпусов были вынуждены использовать для общения с подчиненными только проводные средства, что привело к очень быстрому израсходованию кабеля.

Из-за отсутствия шифрования переговоров русских, немецкому командованию были известны все их планы. Для защиты немцами была оставлена всего одна армия, которая по численности не уступала ни одной российской, но была слабее их объединения.

Вскоре случился прецедент, равных которому не было за всю историю военного дела.

Немецким радистам удалось перехватить радиограмму, посланную лично генералом Самсоновым одному из своих подразделений. У данного корпуса все еще не было нового шифра, поэтому генерал открытым текстом доложил об обстановке и своих дальнейших планах. Немцы незамедлительно воспользовались полученной информацией.

Эта фатальная ошибка привела к полному уничтожению армии Самсонова в течении четырех дней. Данное происшествие стало первым в истории мировых войн, на исход которого целиком и полностью повлияла лишь несостоятельность в вопросах криптографии.

Русские стали догадываться, что австро-немецкие войска взломали их код, и решили немного поменять принцип шифрования. Новый шифр был взломан Германом Покорным всего за несколько минут.

Всё это продолжалось вплоть до 20 октября, пока русскому отряду не удалось нечаянно захватить немецкие кодовые ключи. Они решили, что если это удалось им, то почему так не могли сделать и немцы? Это подтолкнуло русских к капитальной смене собственной системы шифрования. На следующий день немецкие войска постигла неудача — они настолько привыкли действовать, основываясь на добытой информации, что полностью новый шифр на сутки лишил их важных сведений. Российской армии удалось взять немецкое подразделение в кольцо, но на следующий день Покорный сумел вскрыть и этот российский шифр. Через три дня немцы вырвались из оцепления.

В 1916 году в России появилась собственная служба перехвата, появление которой способствовало внедрению первого русского кода. Однако, уже в 1917 году, из-за дезорганизации армии, произошел развал службы обеспечения безопасности связи. К сожалению, российская криптография в годы Первой мировой войны оставляла желать лучшего.

Англии быстро удалось развить военно-морскую разведку. На побережье были выстроены радиопеленгаторные станции, которые использовались не только по назначению, но и для отвода глаз, — чтобы скрыть более важную криптографическую работу.

17 января 1917, вскоре после того, как бразды правления Комнатой 40 перешли от Юинга к Уильяму Холлу, англичане сумели перехватить очень важную телеграмму, посланную министром иностранных дел Германии Циммерманом послу Германии в Соединенных Штатах. Англичане не смогли сразу расшифровать весь текст телеграммы, но тот отрывок, что подлежал дешифровке, гласил, что Германия планирует начать неограниченную подводную войну с 1 февраля. Циммерман писал, что немцам важно, чтобы США до последнего сохраняло нейтралитет и не ввязывалось в войну, в противном случае им придется заключать союз с Мексикой, для привлечения ее на свою сторону.

Холл понимал, что в его руках чрезвычайно важное дипломатическое оружие, обладающее огромной силой, но он не знал, как представить этот документ так, чтобы сохранить в тайне криптографическую службу своей страны. Циммерман передал данную телеграмму по двум каналам связи, контролируемых Англией, — через нейтральную Швецию, и использовав дипломатический канал США. Холл так же не имел права рассказывать, что Англии доступны эти источники. Третьим фактом, смущавшим начальника Комнаты 40 было то, что телеграмма все еще была расшифрована не полностью.

В итоге Холл составил гениальный план. Криптографической службе предстояло скомпрометировать источник информации. Немецкий посол в Мексике не знал шифра, которым пользовался Циммерман, поэтому Берншторффу, послу Германии в США, пришлось использовать другой шифр, чтобы донести информацию до коллеги. Английский агент перехватил шифрограмму на телеграфе, и шифрованный текст оказался в руках Комнаты 40.

22 февраля, когда силы Англии и Франции были уже на исходе, Холл показал открытый текст телеграммы американскому послу в Лондоне Пэйджу, рассказав полуправдивую информацию о криптографической службе англичан. Пэйдж передал телеграмму президенту США Вильсону, который вместе с государственным секретарем Лансингом решил обнародовать этот документ, негласно передав его газетам.

1 марта вся страна была шокирована информацией, полученной от англичан. Люди строили догадки и предположения о том, как же Англии на самом деле удалось получить эти данные. Германия провела несколько расследований возможной утечки информации, но так ничего и не выявила.

От участия в заговоре открещивались все лица, упомянутые в телеграмме Циммермана, кроме его самого. Ко всеобщему удивлению, министр не стал отрицать ничего, что было связано с этим посланием. Этот шаг окончательно развеял все возможные сомнения, возникавшие у американцев и англичан по поводу заговора против Америки.

Таким образом, США оказались втянутыми в Первую мировую войну, и, вскоре после этих событий, на помощь обессиленной Антанте пришли свежие американские силы.

В презентации даются краткие термины кодирования информации для шифрования данных и ведения войны, рассматриваются информационные технологии и их развитие с ведением межденародных войн. Дана краткая история развития секретной шифровальной машины "Enigma", описана ее роль в войне разведок ХХ века.

Содержимое разработки

Выполнила Шадрухина

Елена Владимировна,

город Ярославль 2017 г.

В начале было Слово… первая строка Евангелия от Иоанна, Новый завет

Потом появилось много слов.

И очень скоро человек понял, что слова надо прятать.

Так началось зарождение криптографии.

(В переводе с древнегреческого “криптография”

означает “тайнопись”).

Зарождение криптографии

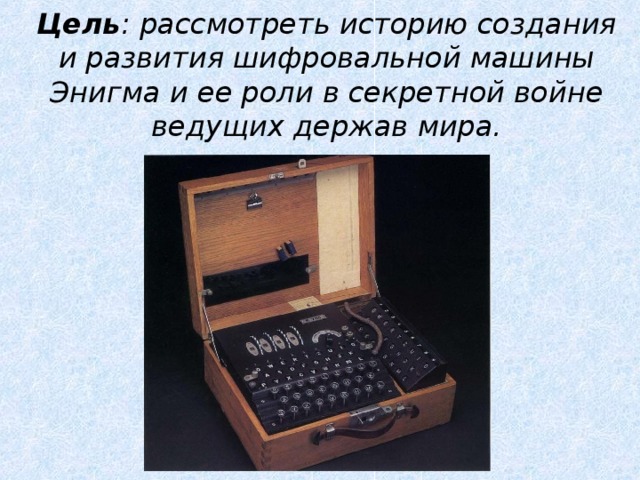

Цель : рассмотреть историю создания и развития шифровальной машины Энигма и ее роли в секретной войне ведущих держав мира.

1. История возникновения криптографии. 1.1. Различные способы передачи секретной информации. Использование раба в Древнем Египте.

Криптография в Древнем Египте

- Наибольших успехов в криптографии в античный период добилась Спарта, где активно использовались все известные виды шифров и были создано первое дошедшее до нас шифровальные устройство.

Развитие Тайнописи в Греции и Римской Империи

Криптография в эпоху Возрождения

1.2.Терминология криптографии.

Окончательное становление криптографии на математическую основу произошло в сороковые-пятидесятые годы XIX-го века.

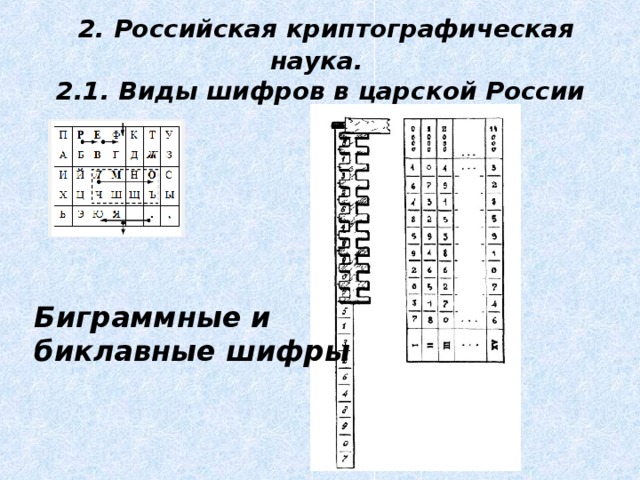

2. Российская криптографическая наука. 2.1. Виды шифров в царской России

Биграммные и

биклавные шифры

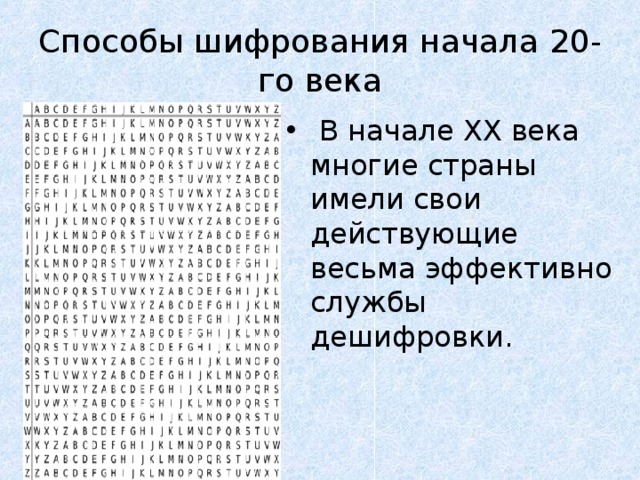

Способы шифрования начала 20-го века

События 1917 года резко остановили развитие России в целом.

- Страна была расколота на два противостоящих лагеря. Как и другие слои населения, специалисты-криптографы оказались “по разные стороны баррикад”.

- По отдельному распоряжению Ленина приказам Реввоенсовета № 217 от 13.11.1918 года было создано “Шифровальное отделение Отчетно-организационного отдела Организационного управления Всероссийского Главного штаба” со штатом в 14 человек. 19 октября 1917 года каждый из чиновников шифровального отделения МИДа подписал текст присяги для каждого работника.

Механизация шифрования

- Нужно было ускорять и автоматизировать процесс и усложнять алгоритм. Наиболее подходящим для модификации оказался шифр замены. Если текст, зашифрованный этим способом вручную, можно было без особого труда восстановить, то машина могла проделать эту операцию несколько раз, и восстановить текст становилось очень трудно.

Основным механизмом работы шифратора был диск с нанесенными с двух сторон контактами, соответствующими алфавитам открытого и шифрованного текста.

ЭНИГМА….

Enigma — одна из возможных реализаций электромеханического дискового шифратора, в отличие от других выпущенная примерно в 100 тыс. экземпляров и в нескольких модификациях.

Электрическая схема Enigma

Первые машины были весьма громоздкими.

Они были различных размеров и формы.

3.4.Популярность машины в других странах.

4. Борьба по расшифровке кодов Энигмы. 4.1.Работа польских разведчиков.

Первыми были отобраны три студента-математика; это были выпускники Познаньского университета, не имевшие какого-либо опыта в криптографии.

Среди важнейших результатов шестилетней работы Режевского и коллег была машина, предназначенная для механизации процесса раскодирования. Она называлась Bomba

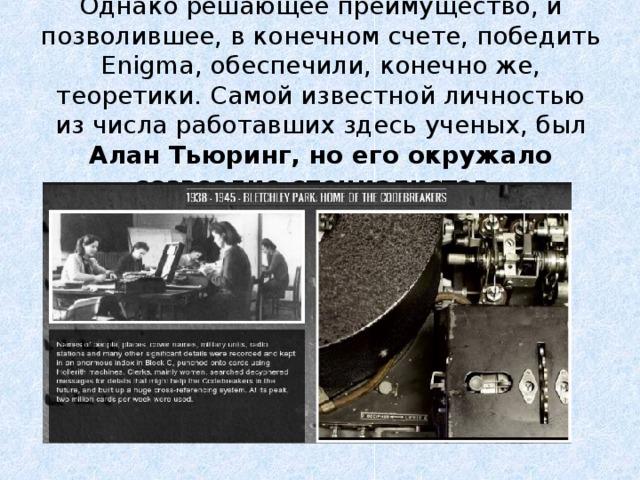

4.2.Охота британских спецслужб.

Однако решающее преимущество, и позволившее, в конечном счете, победить Enigma, обеспечили, конечно же, теоретики. Самой известной личностью из числа работавших здесь ученых, был Алан Тьюринг, но его окружало созвездие специалистов.

5. След Энигмы в современном мире. 5.1. Музейный комплекс Блетчли-парк.

Энигма – имя популярной музыкальной группы. Оно знакомо каждому, увлекающемуся музыкой в загадочном, мистическом стиле

- Машина Энигма сыграла существенную роль в истории человечества, помогая скрыть информацию от нежелательного прочтения, тем самым сохраняя ее аутентичность и конфиденциальность. Имя Энигма теперь прочно связано со всем таинственным и непонятным, что может окружать человека. Благодаря этому, в отличие от других многочисленных шифровальных устройств именно ее название знакомо каждому математику, физику, программисту нашей эпохи и люди запомнили его навсегда.

-80%

Читайте также: